Attacchi BEC in crescita, oltre ai bonifici arraffano i voucher

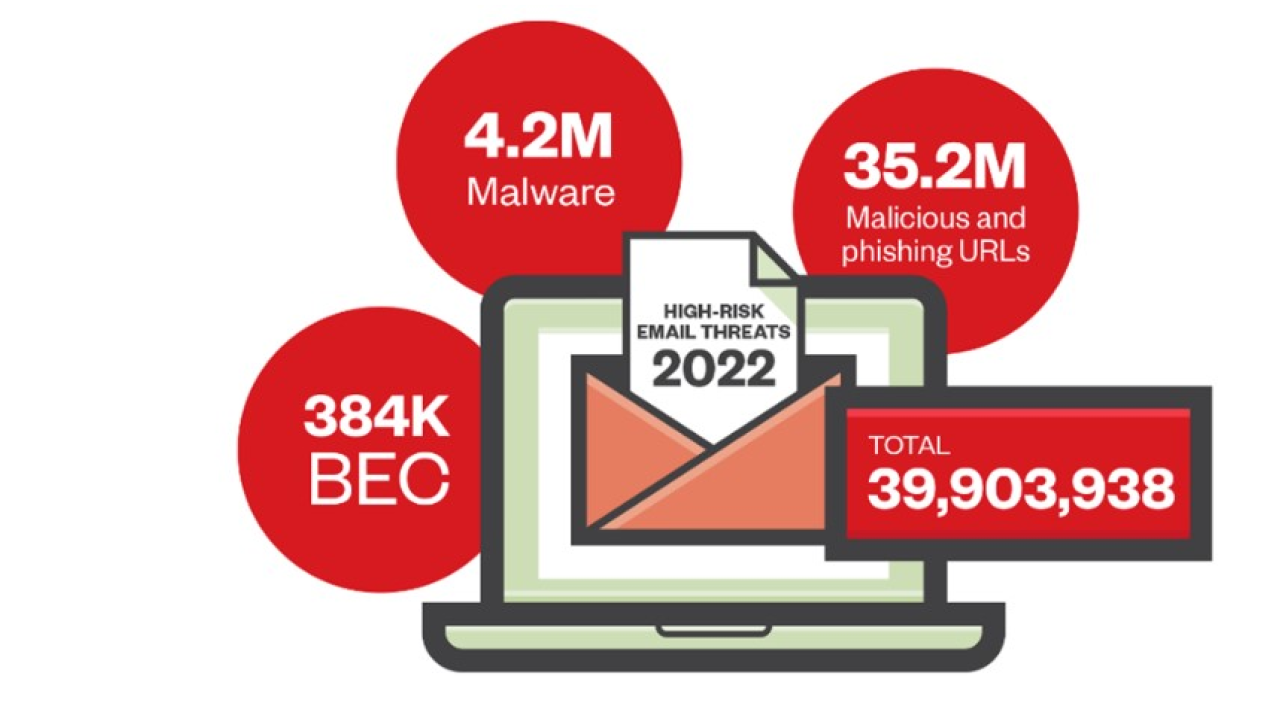

Il fenomeno degli attacchi BEC non accenna a diminuire. Aumenta l'importo dei bonifici dirottati e si aggiungono anche le truffe per accaparrarsi voucher e carte regalo.

L'impennata degli attacchi Business Email Compromise non si arresta. Dopo i primi allarmi, arrivano altri dati inquietanti. L'importo medio dei bonifici dirottati nel secondo trimestre 2020 ammonta a 80.000 dollari, con un notevole salto in avanti rispetto ai 54.000 dollari del primo trimestre.

A fare i conti è stata APWG con il Phishing Activity Trends Report, che mette in luce le insidie degli attacchi via email che sfruttano il social engineering. Ricordiamo, infatti, che quelli BEC non solo altro che sofisticati attacchi di phishing. I cyber criminali impersonano via email l'interlocutore a cui spetterebbe un pagamento, e ottengono il reindirizzamento dei bonifici. Nella maggior parte dei casi dirottano le conversazioni di modo che chi deve pagare non si accorga di nulla, se non quand'è troppo tardi.

Anche questo tipo di attacco si sta evolvendo, dando l'ennesima dimostrazione della versatilità dei cyber criminali. Molte attività, a seguito del lockdown, hanno dovuto rimborsare i clienti di servizi non goduti. Spesso il rimborso avviene mediante voucher o carte regalo. Durante il secondo trimestre del 2020, grazie agli attacchi BEC i criminali informatici sono riusciti a incassare carte regalo per un valore medio di 1.213 dollari, in calo rispetto ai 1.453 dollari del primo trimestre del 2020.

Questa tendenza rientra nel quadro più ampio della politica di attaccare singole persone per colpire le aziende, favorito dallo smart working diffuso e dall'inefficacia delle soluzioni tradizionali di cyber security. Le email non hanno allegati malevoli, quindi non vengono bloccate dai filtri antimalware.

A questo si aggiunge la prassi ormai diffusa di comunicare solo via email, che rende più difficile smascherare truffe. I guadagni per i cyber criminali sono spesso ingenti, ma richiedono un gran lavoro. Non è possibile sferrare un attacco BEC automatizzato, almeno non ancora. Bisogna intercettare il carteggio email, capire chi sono le parti coinvolte nella conversazione, quale fraseggio usano e quali affari trattano. A quel punto il cyber criminale si "intromette" impersonando il destinatario del denaro e cerca di convincere l'interlocutore ad eseguire un bonifico su un conto di cui ha il controllo.

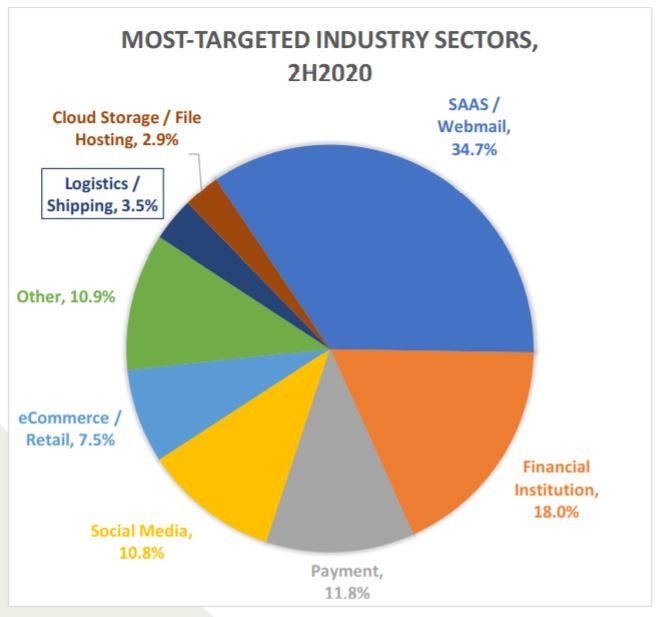

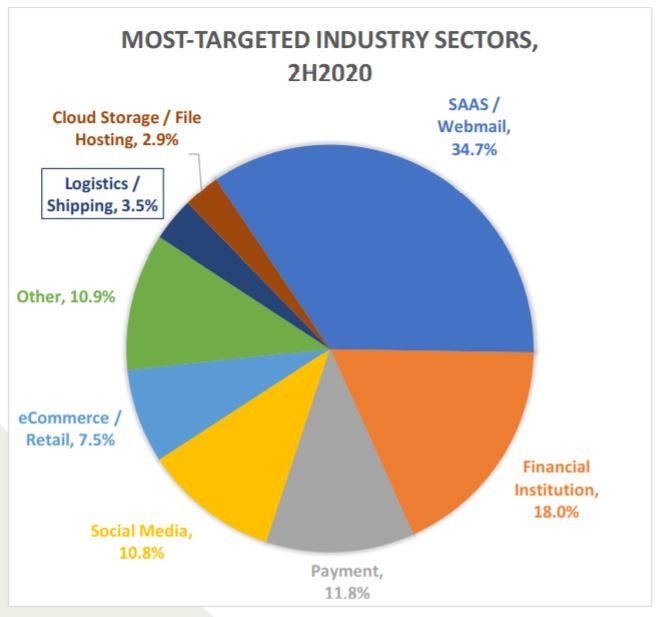

È un'operazione complessa che richiede qualche giorno di lavoro, e che rientra nella categoria degli attacchi mirati. Attacchi che bersagliano per lo più le webmail e gli utenti SaaS, come hanno dimostrato le molte campagne contro gli utenti Microsoft.

Il consiglio per tutelarsi contro gli attacchi BEC è sempre lo stesso: non comunicare mai esclusivamente via email. Prima di erogare un bonifico è imperativa una telefonata di conferma in cui si chiariscono le coordinate bancarie. Nel caso invece di finanziamenti corposi, è sempre bene coinvolgere più persone dell'azienda che svolgano tutte le verifiche del caso e che "tengano d'occhio" il carteggio email.

A fare i conti è stata APWG con il Phishing Activity Trends Report, che mette in luce le insidie degli attacchi via email che sfruttano il social engineering. Ricordiamo, infatti, che quelli BEC non solo altro che sofisticati attacchi di phishing. I cyber criminali impersonano via email l'interlocutore a cui spetterebbe un pagamento, e ottengono il reindirizzamento dei bonifici. Nella maggior parte dei casi dirottano le conversazioni di modo che chi deve pagare non si accorga di nulla, se non quand'è troppo tardi.

Anche questo tipo di attacco si sta evolvendo, dando l'ennesima dimostrazione della versatilità dei cyber criminali. Molte attività, a seguito del lockdown, hanno dovuto rimborsare i clienti di servizi non goduti. Spesso il rimborso avviene mediante voucher o carte regalo. Durante il secondo trimestre del 2020, grazie agli attacchi BEC i criminali informatici sono riusciti a incassare carte regalo per un valore medio di 1.213 dollari, in calo rispetto ai 1.453 dollari del primo trimestre del 2020.

Questa tendenza rientra nel quadro più ampio della politica di attaccare singole persone per colpire le aziende, favorito dallo smart working diffuso e dall'inefficacia delle soluzioni tradizionali di cyber security. Le email non hanno allegati malevoli, quindi non vengono bloccate dai filtri antimalware.

A questo si aggiunge la prassi ormai diffusa di comunicare solo via email, che rende più difficile smascherare truffe. I guadagni per i cyber criminali sono spesso ingenti, ma richiedono un gran lavoro. Non è possibile sferrare un attacco BEC automatizzato, almeno non ancora. Bisogna intercettare il carteggio email, capire chi sono le parti coinvolte nella conversazione, quale fraseggio usano e quali affari trattano. A quel punto il cyber criminale si "intromette" impersonando il destinatario del denaro e cerca di convincere l'interlocutore ad eseguire un bonifico su un conto di cui ha il controllo.

È un'operazione complessa che richiede qualche giorno di lavoro, e che rientra nella categoria degli attacchi mirati. Attacchi che bersagliano per lo più le webmail e gli utenti SaaS, come hanno dimostrato le molte campagne contro gli utenti Microsoft.

Il consiglio per tutelarsi contro gli attacchi BEC è sempre lo stesso: non comunicare mai esclusivamente via email. Prima di erogare un bonifico è imperativa una telefonata di conferma in cui si chiariscono le coordinate bancarie. Nel caso invece di finanziamenti corposi, è sempre bene coinvolgere più persone dell'azienda che svolgano tutte le verifiche del caso e che "tengano d'occhio" il carteggio email.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ultime notizie Tutto

Palo Alto Networks partner tecnologico di AI Sicura

07-05-2026

Proofpoint apre a Parigi, strizza l’occhio a sovranità e AI europea

07-05-2026

Netskope One AgentSkope: AI agentica per SOC e NOC

07-05-2026

Il servizio MDR di Integrity360: la fine del modello reattivo e l'arrivo dell'intelligenza artificiale

07-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab