Scuole e università bersagliate dallo spear phishing

Una ricerca di Barracuda rivela che le scuole e le università sono più a rischio delle aziende di cadere vittime di attacchi BEC.

La curva dei contagi da COVID-19 è tornata a crescere, la didattica a distanza è tornata a tormentare gli studenti. Puntualmente i cyber criminali si sono adattati per incassar un tornaconto e hanno ripreso a bersagliare studenti e docenti con cyber attacchi. A questo giro lo strumento più in voga è lo spear phishing, il phishing mirato.

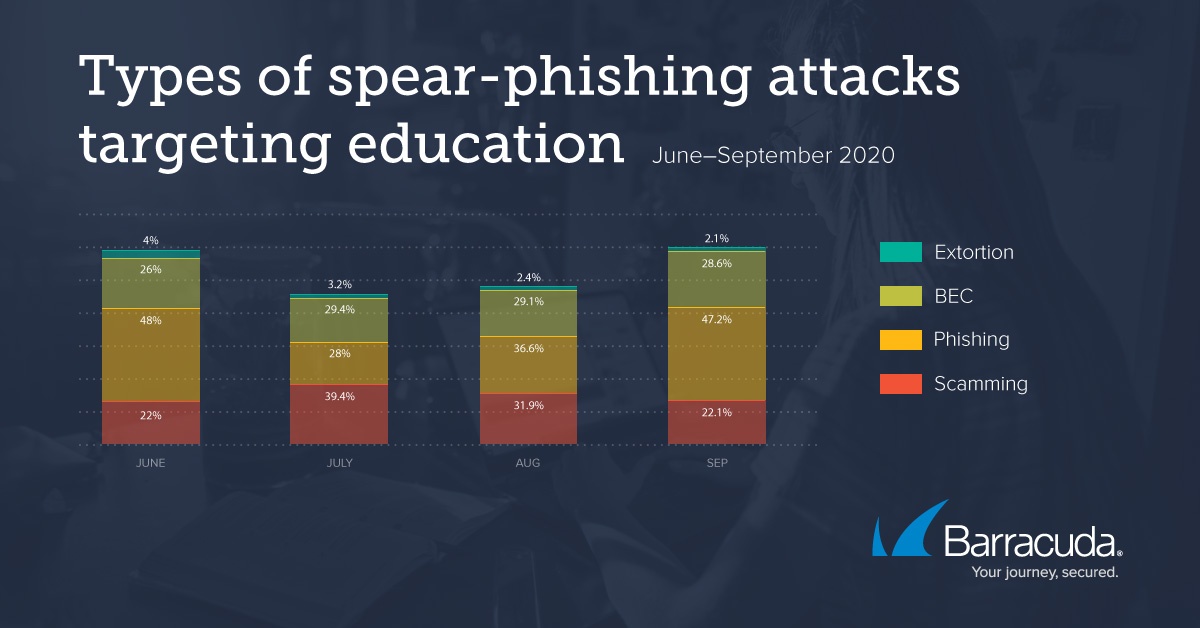

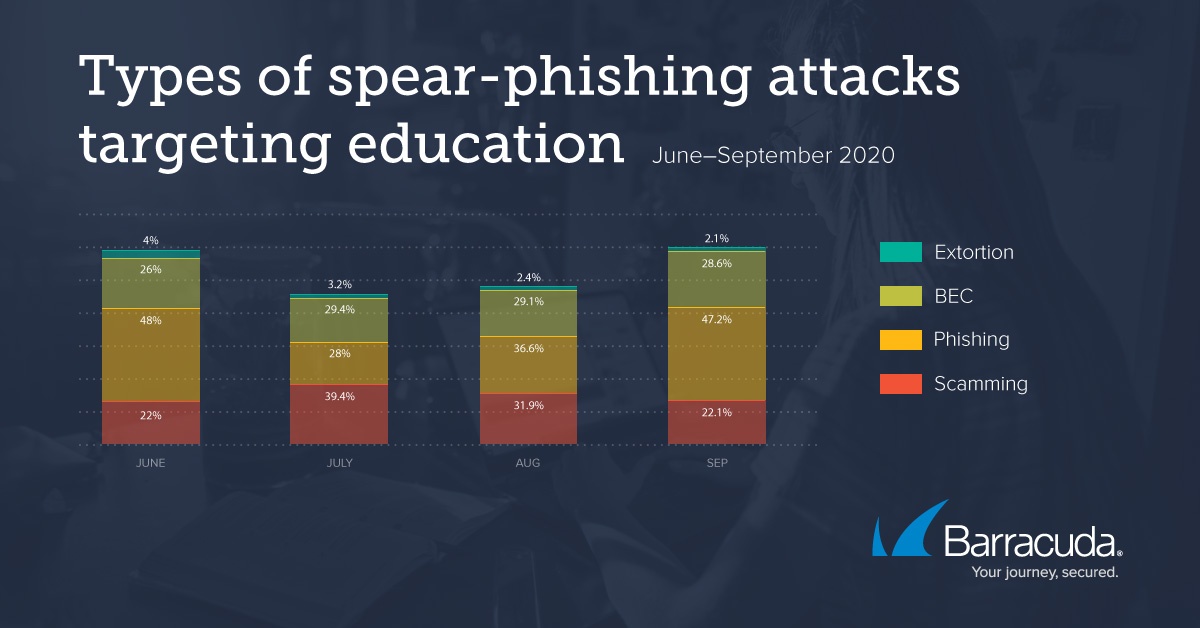

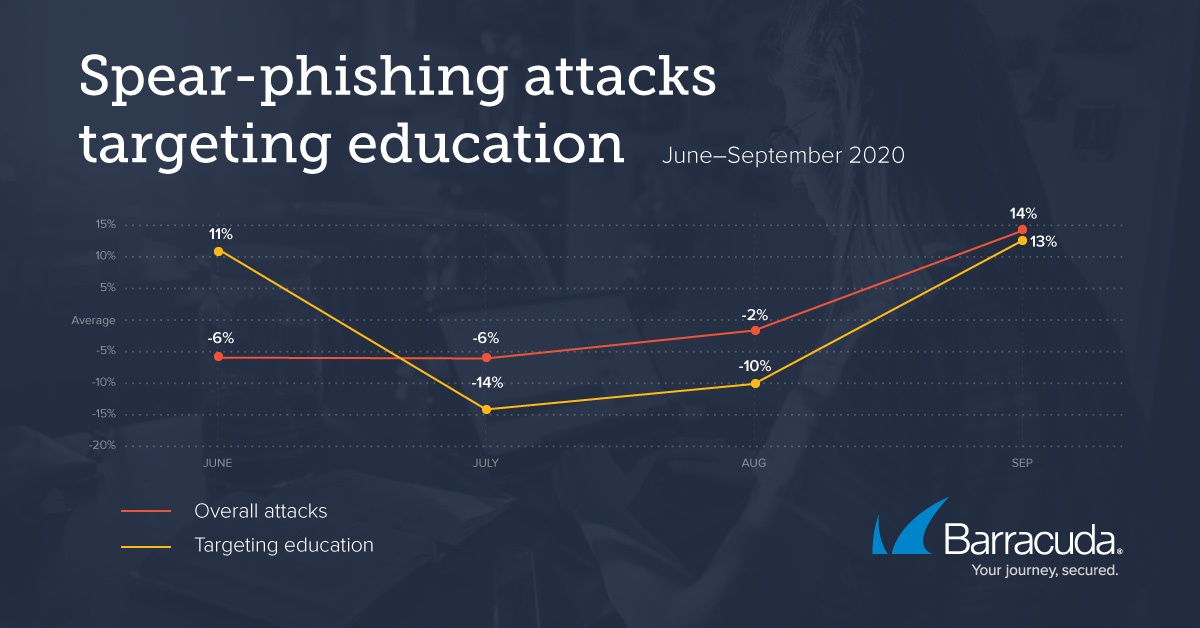

Secondo i ricercatori Barracuda, in questo momento storico scuole e università rischiano il doppio di un'azienda di cadere vittime di attacchi BEC. Più di un attacco su 4 rivolto contro le scuole è di tipo Business Email Compromise. È un dato inedito dato dalla congiuntura epidemiologica e dalle soluzioni digitali messe in atto per tamponare la situazione.

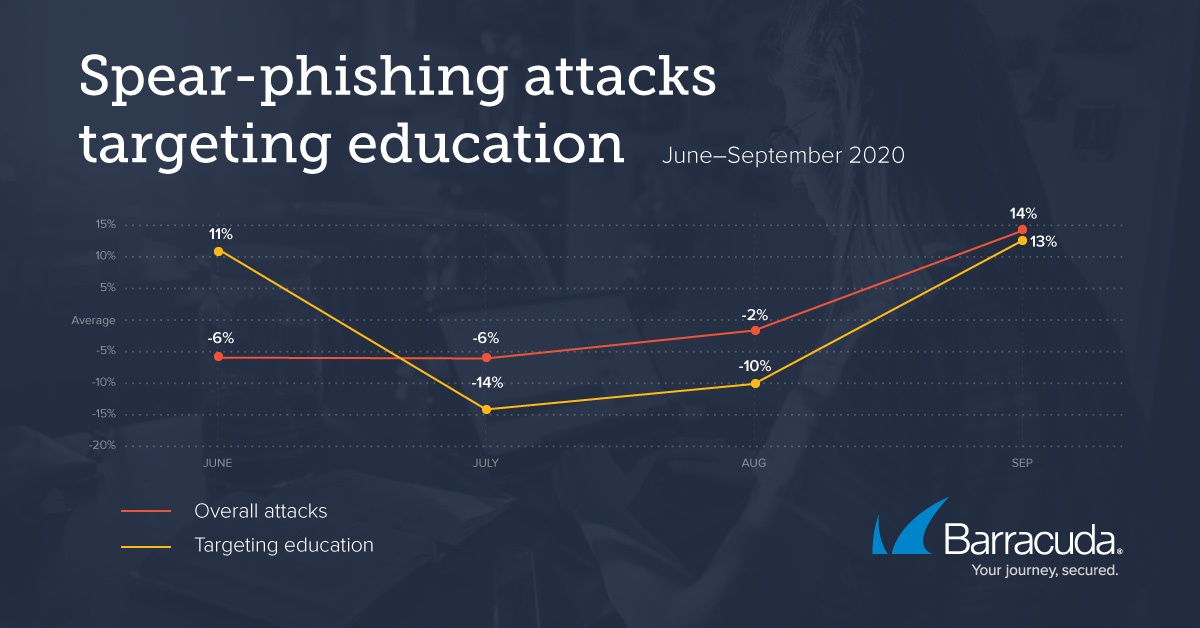

L'obiettivo, come in tutti gli attacchi BEC, è fare cassa. L'esempio lampante è quanto accaduto in Svizzera qualche settimana fa: i cyber criminali sono riusciti a farsi accreditare gli stipendi dei docenti di diversi atenei. Non è un caso isolato: negli USA i cyber criminali hanno intascato 2,3 milioni di dollari destinati a un fornitore. In Kentucky un raggiro simile ha fruttato alla criminalità 3,7 milioni di dollari. Gli attacchi si sono intensificati a settembre con la ripresa delle lezioni e ora che la DAD è tornata a farsi sentire aumenteranno ulteriormente.

L'altro campanello d'allarme è il senso di urgenza instillato fin dall'oggetto della comunicazione. È tipico di tutti i raggiri: non bisogna farsi prendere dalla fretta. L'altra costante è quasi sempre il COVID, il grande classico della prima ondata pandemica. Proprio per questo, quando capitano email con aggiornamenti sul Coronavirus, riunioni sulla pandemia organizzate per il personale scolastico e simili è bene verificare con una telefonata prima di cliccare su link o allegati.

Il problema più difficile da gestire riguarda gli account compromessi. I ricercatori Barracuda hanno esaminato i messaggi malevoli e hanno scoperto che circa un messaggio su quattro è stato inviato da account email interni. La percentuale è significativamente più alta per le scuole (57%). Si tratta di account di cui i cyber criminali hanno rubato le credenziali con precedenti attacchi. Impersonando l'utente legittimo, scatenano nuovi attacchi molto efficaci perché tutti tendono a riporre fiducia nel collega.

È pertanto necessario adottare protezioni contro gli attacchi di phishing mirati, usando strumenti che sfruttano l’Intelligenza Artificiale per identificare mittenti e richieste inusuali. Inoltre, bisogna attivare con urgenza dei provvedimenti contro il furto degli account, o account takeover.

Non ultimo, sono necessari corsi di formazione che mettano tutto il personale scolastico nella posizione di conoscere le minacce informatiche e saperle gestire in maniera efficace. Ricordiamo poi che la best practice per ostacolare gli attacchi BEC è coinvolgere più persone nelle transazioni di denaro, e confermare tutto con una telefonata.

Secondo i ricercatori Barracuda, in questo momento storico scuole e università rischiano il doppio di un'azienda di cadere vittime di attacchi BEC. Più di un attacco su 4 rivolto contro le scuole è di tipo Business Email Compromise. È un dato inedito dato dalla congiuntura epidemiologica e dalle soluzioni digitali messe in atto per tamponare la situazione.

L'obiettivo, come in tutti gli attacchi BEC, è fare cassa. L'esempio lampante è quanto accaduto in Svizzera qualche settimana fa: i cyber criminali sono riusciti a farsi accreditare gli stipendi dei docenti di diversi atenei. Non è un caso isolato: negli USA i cyber criminali hanno intascato 2,3 milioni di dollari destinati a un fornitore. In Kentucky un raggiro simile ha fruttato alla criminalità 3,7 milioni di dollari. Gli attacchi si sono intensificati a settembre con la ripresa delle lezioni e ora che la DAD è tornata a farsi sentire aumenteranno ulteriormente.

Come difendersi

Quasi tutti gli attacchi provengono da account Gmail, che sono facili da attivare, sono gratuiti e godono di buona reputazione. È quindi bene prestare attenzione alle email che si ricevono, quando non fanno capo ad account aziendali. L'attenzione dev'essere ancora più alta quando l'indirizzo sembra legato a figure istituzionali scolastiche, come il preside: è un trucco per conquistare la fiducia della vittima.L'altro campanello d'allarme è il senso di urgenza instillato fin dall'oggetto della comunicazione. È tipico di tutti i raggiri: non bisogna farsi prendere dalla fretta. L'altra costante è quasi sempre il COVID, il grande classico della prima ondata pandemica. Proprio per questo, quando capitano email con aggiornamenti sul Coronavirus, riunioni sulla pandemia organizzate per il personale scolastico e simili è bene verificare con una telefonata prima di cliccare su link o allegati.

Il problema più difficile da gestire riguarda gli account compromessi. I ricercatori Barracuda hanno esaminato i messaggi malevoli e hanno scoperto che circa un messaggio su quattro è stato inviato da account email interni. La percentuale è significativamente più alta per le scuole (57%). Si tratta di account di cui i cyber criminali hanno rubato le credenziali con precedenti attacchi. Impersonando l'utente legittimo, scatenano nuovi attacchi molto efficaci perché tutti tendono a riporre fiducia nel collega.

È pertanto necessario adottare protezioni contro gli attacchi di phishing mirati, usando strumenti che sfruttano l’Intelligenza Artificiale per identificare mittenti e richieste inusuali. Inoltre, bisogna attivare con urgenza dei provvedimenti contro il furto degli account, o account takeover.

Non ultimo, sono necessari corsi di formazione che mettano tutto il personale scolastico nella posizione di conoscere le minacce informatiche e saperle gestire in maniera efficace. Ricordiamo poi che la best practice per ostacolare gli attacchi BEC è coinvolgere più persone nelle transazioni di denaro, e confermare tutto con una telefonata.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

WatchGuard Rai: AI agentica pensata per gli MSP

08-05-2026

Palo Alto Networks partner tecnologico di AI Sicura

07-05-2026

Proofpoint apre a Parigi, strizza l’occhio a sovranità e AI europea

07-05-2026

Netskope One AgentSkope: AI agentica per SOC e NOC

07-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab