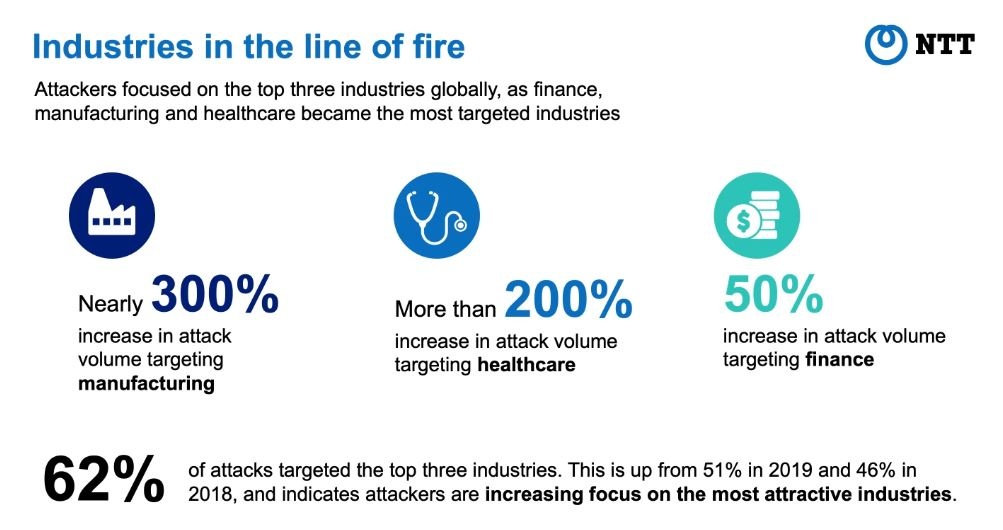

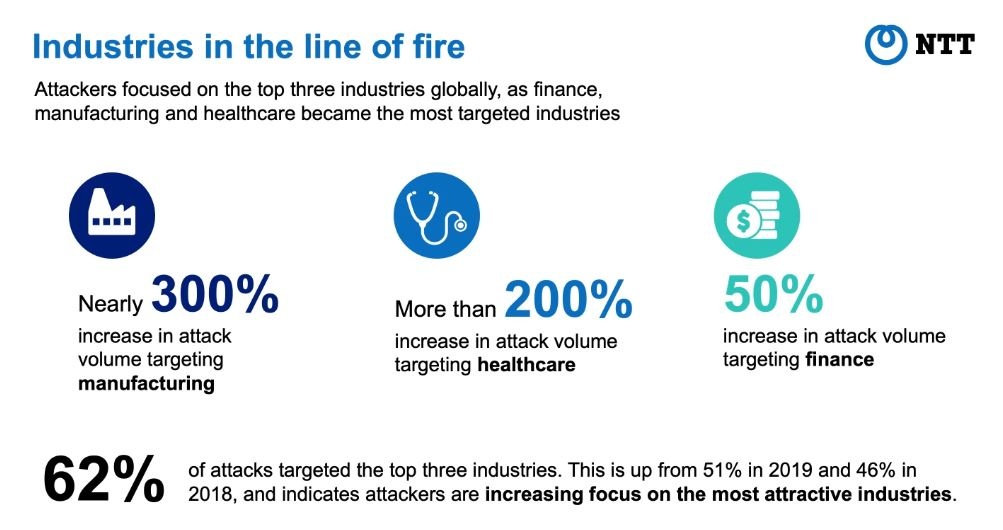

Manifacturing e sanità, attacchi aumentati del 300% nel 2020

Il Global Threat Intelligence Report di NTT individua i settori maggiormente soggetti ad attacchi nel 2020 e le minacce usate. In Europa l'healthcare è stato il più colpito.

Finance, manifacturing e healthcare sono i tre settori più bersagliati dal cybercrime, che ha approfittato della pandemia per attaccarli grazie anche all'ampliamento della superficie d'attacco dovuto al lavoro da remoto. Gli strumenti di attacco si sono evoluti nel corso dell'anno pandemico: in origine predominavano gli spyware, ora sono più in voga trojan e miner. Tanto che il 41% di tutti i malware registrati è stato di coinminer, e fra questi XMRing è stato il più popolare.

I dati sono frutto del 2021 Global Threat Intelligence Report di NTT, relativo ai dati collezionati in tutto il 2020 e redatto sulla base dei dati raccolti presso oltre 15.000 aziende in 75 Paesi che usano la Threat Intelligence dell'azienda.

In ambito manifacturing la maggioranza degli attacchi è stato di tipo ransomware con doppio riscatto. Una piaga che ha afflitto in parte anche l'healthcare. Nel settore finance hanno invece predominato il phishing scam e le email truffa con social engineering. Questo segnala una certa settorialità degli attacchi. I worm sono stati i più frequenti nel finance e nel manufacturing, mentre nell'healthcare hanno prevalso i trojan e nell'education i coinminer. In altre parole, i malware sono industry-dependant.

In ambito manifacturing la maggioranza degli attacchi è stato di tipo ransomware con doppio riscatto. Una piaga che ha afflitto in parte anche l'healthcare. Nel settore finance hanno invece predominato il phishing scam e le email truffa con social engineering. Questo segnala una certa settorialità degli attacchi. I worm sono stati i più frequenti nel finance e nel manufacturing, mentre nell'healthcare hanno prevalso i trojan e nell'education i coinminer. In altre parole, i malware sono industry-dependant.

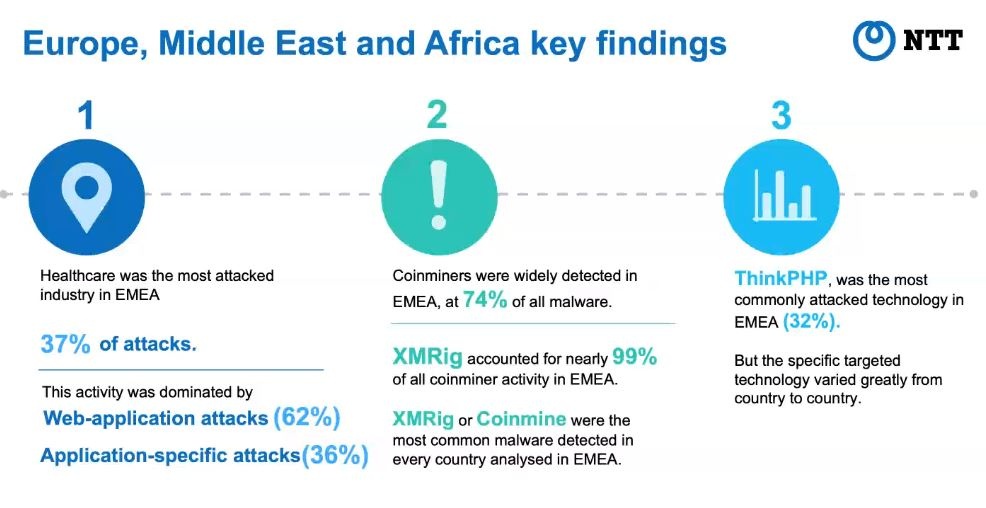

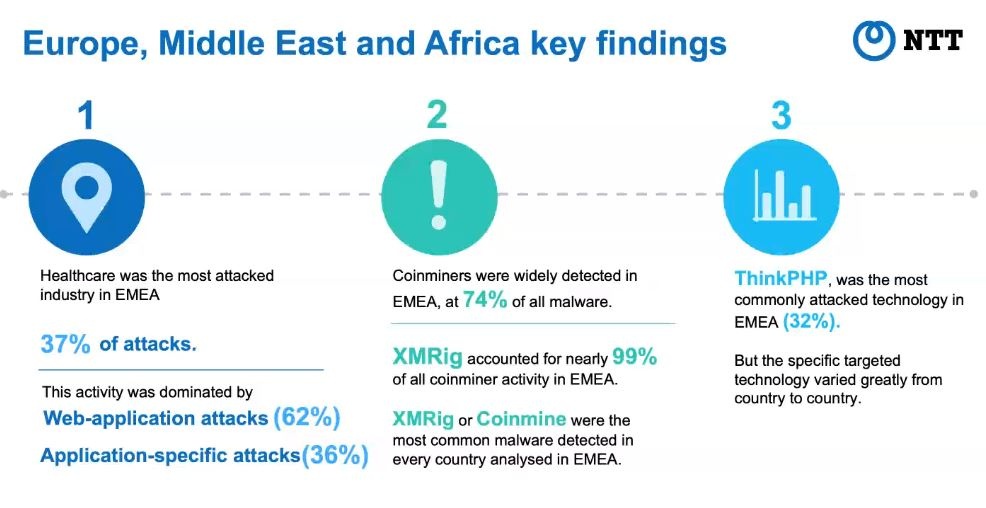

Inoltre c'è un certo legame fra i tipi di attacco e le aree geografiche. In America ed EMEA sono stati più frequenti coinminer e trojan, mentre nell'area APAC hanno prevalso le botnet.

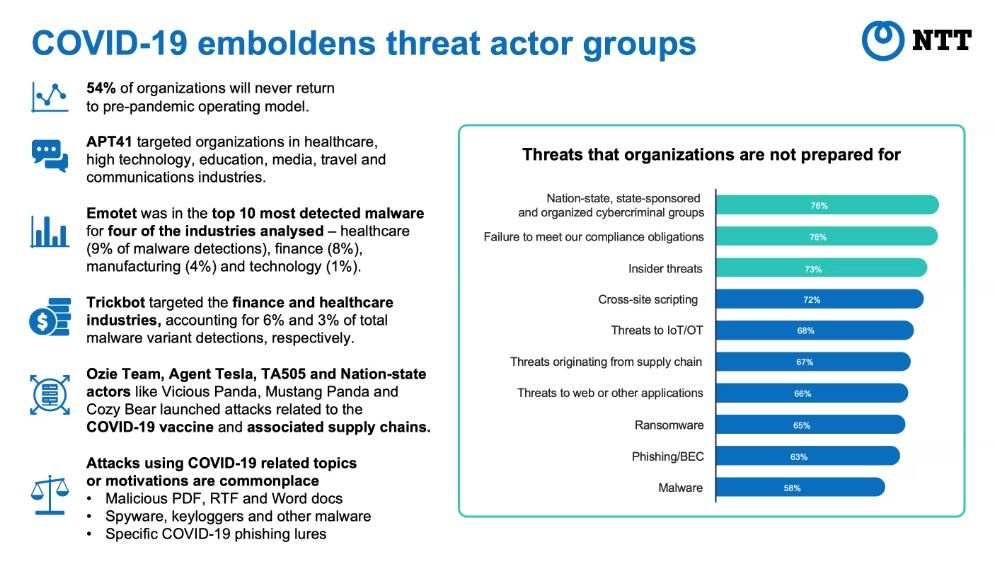

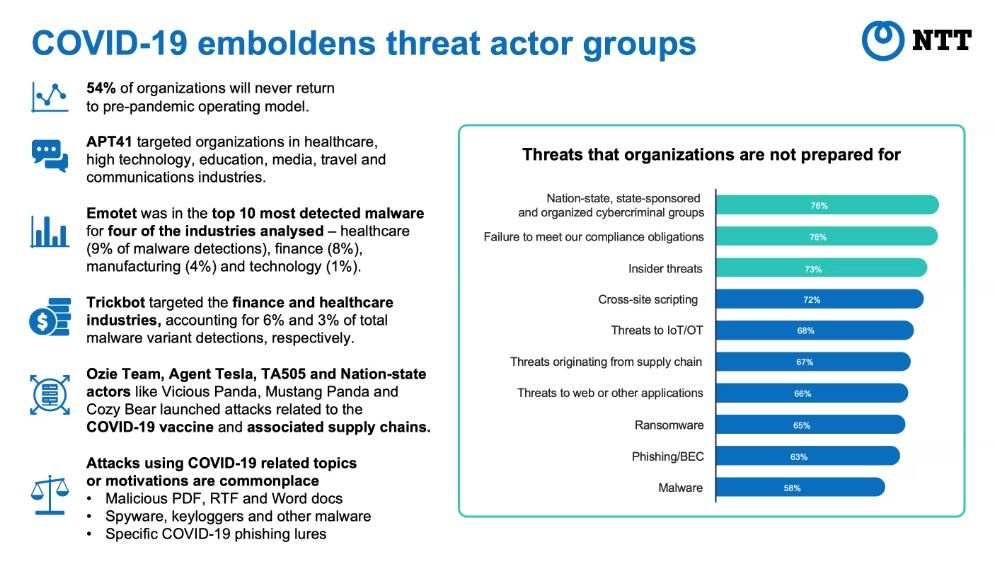

Tornando ai threat, è chiaro che i malware sono i maggiori responsabili dei cyber attacchi. Tuttavia, secondo NTT solo 2 aziende su 5 hanno la capacità di identificarli, rispondere in modo adeguato e ripristinare la situazione precedente all'attacco. Inoltre le aziende non sono pronte ad affrontare le maggiori inside della cyber security, in primis gli attacchi da parte di APT, che nel 2020 hanno prosperato grazie a gruppi come Ozie Team, Agent Tesla, TA505 e altri.

Come detto decine di volte, ad aumentare la vulnerabilità delle aziende ha concorso il lavoro da remoto. Secondo i rilevamenti di NTT, la combinazione l'uso di applicazioni specifiche e servizi web ha favorito l'impennata degli attacchi. I più comuni sono stati gli exploit per le vulnerabilità in ThinkPHP, un framework PHP open source gratuito popolare tra gli sviluppatori e le aziende in virtù delle sue funzioni semplificate.

Come detto decine di volte, ad aumentare la vulnerabilità delle aziende ha concorso il lavoro da remoto. Secondo i rilevamenti di NTT, la combinazione l'uso di applicazioni specifiche e servizi web ha favorito l'impennata degli attacchi. I più comuni sono stati gli exploit per le vulnerabilità in ThinkPHP, un framework PHP open source gratuito popolare tra gli sviluppatori e le aziende in virtù delle sue funzioni semplificate.

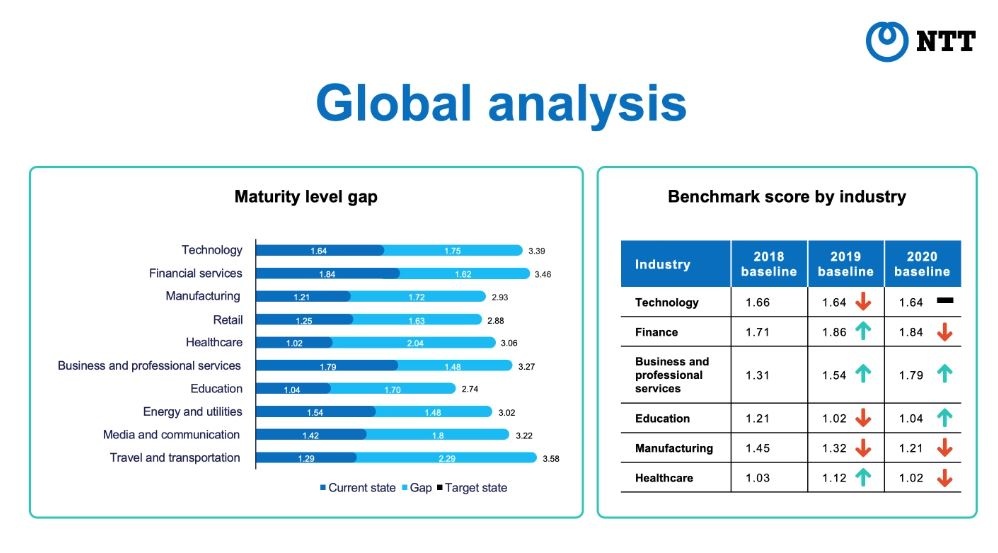

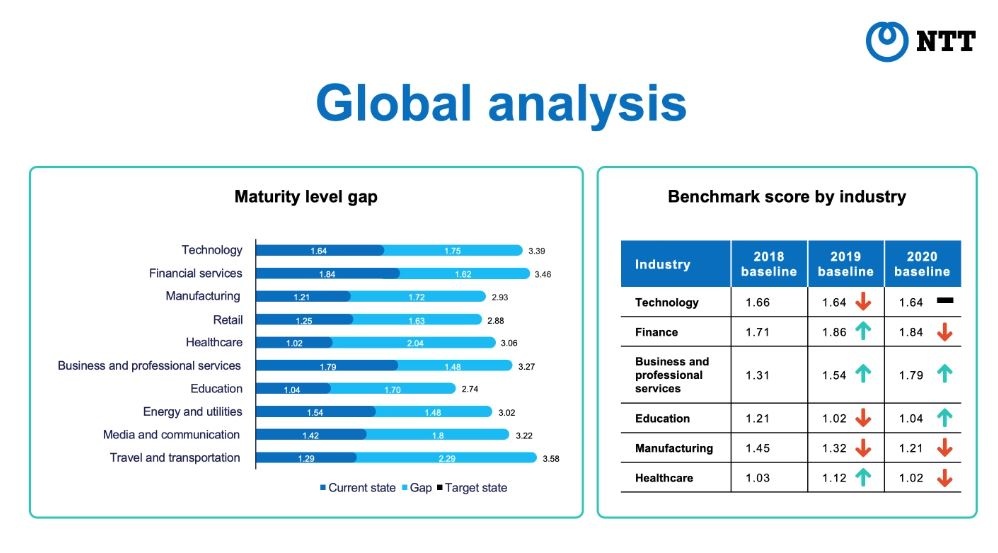

Di particolare interesse è l'analisi che ha proposto NTT sui benchmark score per settore industriale. In sostanza gli esperti hanno assegnato un punteggio di maturità ai programmi di sicurezza di alcuni settori. Ad healthcare e manufacturing sono stati assegnati punteggi relativamente bassi, in decrescita rispetto a quelli ottenuti nel 2019, a fronte di un significativo aumento delle percentuali di attacco. È un dato significativo se si considera che sono fra i settori maggiormente a rischio, e che indica l'urgenza di interventi strutturali importanti.

Anche il manufacturing registra un costante calo dei punteggi, molto probabilmente a causa dei cambiamenti dell'ambiente OT e dell'evoluzione degli attacchi. In questo frangente Stefaan Hinderyckkx, Senior Vice President Security Europe di NTT, ha sottolineato come la via d'uscita da questa situazione sia l'applicazione di una filosofia secure by design.

Anche il manufacturing registra un costante calo dei punteggi, molto probabilmente a causa dei cambiamenti dell'ambiente OT e dell'evoluzione degli attacchi. In questo frangente Stefaan Hinderyckkx, Senior Vice President Security Europe di NTT, ha sottolineato come la via d'uscita da questa situazione sia l'applicazione di una filosofia secure by design.

NTT ha inoltre proposto un interessante focus sull'area EMEA. L'area che comprende il Vecchio Continente ha subito il 79% di tutti gli attacchi. Una combinazione micidiale fra attacchi ad applicazioni specifiche (42%) e web-application (37%). Il Paese più bersagliato è stato il Regno Unito, con il 91% di tutti questi attacchi.

L‘healthcare è stato il settore più colpito, pesando per il 98% di tutte le attività ostili registrate in questo settore. Un dato ben al di sopra della media globale, che è del 67%. In questo scenario, il threat più gettonato dai cyber criminali è stato XMRig, impiegato in quasi il 99% di tutte le attività miner e presente in oltre l'87% di tutti i rilevamenti malware.

L‘healthcare è stato il settore più colpito, pesando per il 98% di tutte le attività ostili registrate in questo settore. Un dato ben al di sopra della media globale, che è del 67%. In questo scenario, il threat più gettonato dai cyber criminali è stato XMRig, impiegato in quasi il 99% di tutte le attività miner e presente in oltre l'87% di tutti i rilevamenti malware.

I dati sono frutto del 2021 Global Threat Intelligence Report di NTT, relativo ai dati collezionati in tutto il 2020 e redatto sulla base dei dati raccolti presso oltre 15.000 aziende in 75 Paesi che usano la Threat Intelligence dell'azienda.

Attacchi settoriali

Il settore più bersagliato dai cyber attacchi è stato il manufacturing, con un incremento del volume di attacchi del 300%. Segue l'healthcare, che oltre a dover gestire la pandemia ha dovuto fronteggiare il 200% di cyber attacchi in più rispetto all'anno precedente. Il terzo settore nell'occhio del ciclone è stato il finance, con un aumento del 50% dei cyber attacchi. Da notare che il 62% di tutti gli attacchi registrati ha impattato su queste tre categorie produttive. In ambito manifacturing la maggioranza degli attacchi è stato di tipo ransomware con doppio riscatto. Una piaga che ha afflitto in parte anche l'healthcare. Nel settore finance hanno invece predominato il phishing scam e le email truffa con social engineering. Questo segnala una certa settorialità degli attacchi. I worm sono stati i più frequenti nel finance e nel manufacturing, mentre nell'healthcare hanno prevalso i trojan e nell'education i coinminer. In altre parole, i malware sono industry-dependant.

In ambito manifacturing la maggioranza degli attacchi è stato di tipo ransomware con doppio riscatto. Una piaga che ha afflitto in parte anche l'healthcare. Nel settore finance hanno invece predominato il phishing scam e le email truffa con social engineering. Questo segnala una certa settorialità degli attacchi. I worm sono stati i più frequenti nel finance e nel manufacturing, mentre nell'healthcare hanno prevalso i trojan e nell'education i coinminer. In altre parole, i malware sono industry-dependant. Inoltre c'è un certo legame fra i tipi di attacco e le aree geografiche. In America ed EMEA sono stati più frequenti coinminer e trojan, mentre nell'area APAC hanno prevalso le botnet.

Tornando ai threat, è chiaro che i malware sono i maggiori responsabili dei cyber attacchi. Tuttavia, secondo NTT solo 2 aziende su 5 hanno la capacità di identificarli, rispondere in modo adeguato e ripristinare la situazione precedente all'attacco. Inoltre le aziende non sono pronte ad affrontare le maggiori inside della cyber security, in primis gli attacchi da parte di APT, che nel 2020 hanno prosperato grazie a gruppi come Ozie Team, Agent Tesla, TA505 e altri.

Come detto decine di volte, ad aumentare la vulnerabilità delle aziende ha concorso il lavoro da remoto. Secondo i rilevamenti di NTT, la combinazione l'uso di applicazioni specifiche e servizi web ha favorito l'impennata degli attacchi. I più comuni sono stati gli exploit per le vulnerabilità in ThinkPHP, un framework PHP open source gratuito popolare tra gli sviluppatori e le aziende in virtù delle sue funzioni semplificate.

Come detto decine di volte, ad aumentare la vulnerabilità delle aziende ha concorso il lavoro da remoto. Secondo i rilevamenti di NTT, la combinazione l'uso di applicazioni specifiche e servizi web ha favorito l'impennata degli attacchi. I più comuni sono stati gli exploit per le vulnerabilità in ThinkPHP, un framework PHP open source gratuito popolare tra gli sviluppatori e le aziende in virtù delle sue funzioni semplificate.Di particolare interesse è l'analisi che ha proposto NTT sui benchmark score per settore industriale. In sostanza gli esperti hanno assegnato un punteggio di maturità ai programmi di sicurezza di alcuni settori. Ad healthcare e manufacturing sono stati assegnati punteggi relativamente bassi, in decrescita rispetto a quelli ottenuti nel 2019, a fronte di un significativo aumento delle percentuali di attacco. È un dato significativo se si considera che sono fra i settori maggiormente a rischio, e che indica l'urgenza di interventi strutturali importanti.

Anche il manufacturing registra un costante calo dei punteggi, molto probabilmente a causa dei cambiamenti dell'ambiente OT e dell'evoluzione degli attacchi. In questo frangente Stefaan Hinderyckkx, Senior Vice President Security Europe di NTT, ha sottolineato come la via d'uscita da questa situazione sia l'applicazione di una filosofia secure by design.

Anche il manufacturing registra un costante calo dei punteggi, molto probabilmente a causa dei cambiamenti dell'ambiente OT e dell'evoluzione degli attacchi. In questo frangente Stefaan Hinderyckkx, Senior Vice President Security Europe di NTT, ha sottolineato come la via d'uscita da questa situazione sia l'applicazione di una filosofia secure by design.La situazione in Europa

NTT ha inoltre proposto un interessante focus sull'area EMEA. L'area che comprende il Vecchio Continente ha subito il 79% di tutti gli attacchi. Una combinazione micidiale fra attacchi ad applicazioni specifiche (42%) e web-application (37%). Il Paese più bersagliato è stato il Regno Unito, con il 91% di tutti questi attacchi.

L‘healthcare è stato il settore più colpito, pesando per il 98% di tutte le attività ostili registrate in questo settore. Un dato ben al di sopra della media globale, che è del 67%. In questo scenario, il threat più gettonato dai cyber criminali è stato XMRig, impiegato in quasi il 99% di tutte le attività miner e presente in oltre l'87% di tutti i rilevamenti malware.

L‘healthcare è stato il settore più colpito, pesando per il 98% di tutte le attività ostili registrate in questo settore. Un dato ben al di sopra della media globale, che è del 67%. In questo scenario, il threat più gettonato dai cyber criminali è stato XMRig, impiegato in quasi il 99% di tutte le attività miner e presente in oltre l'87% di tutti i rilevamenti malware.  Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 28

Arexdata DSPM: identificazione, classificazione e controllo dei dati

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Velocità, inganno e forza bruta: gli attacchi del primo trimestre

20-04-2026

Quando la notifica di data breach è una truffa

20-04-2026

Il ransomware non muore, cambia nome

20-04-2026

Da centro di costo ad attivo strategico: come la sicurezza AI centrica abilita il business

20-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab