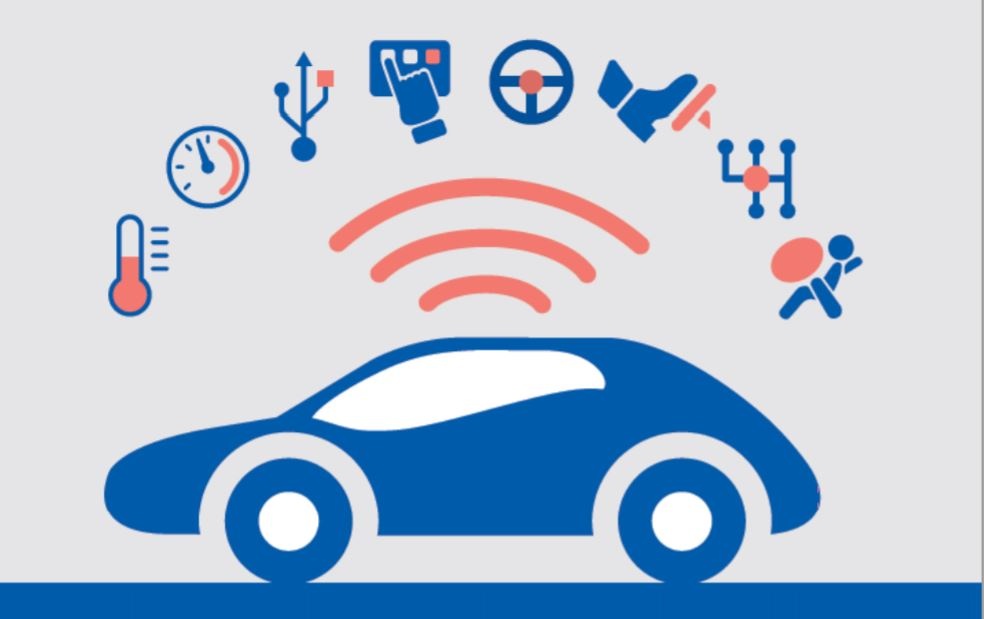

Smart car: auto che si accendono da remoto per un bug dell’app

Una falla prontamente corretta avrebbe permesso di sferrare attacchi ai danni dei veicoli connessi con una tecnologia molto diffusa.

Un bug della tecnologia per auto intelligenti SyriumXM avrebbe potuto permettere a un attaccante da remoto di violare la privacy dei proprietari, monitorare i veicoli, avviarli, fermarli, suonare il clacson o lampeggiare con i fari. Su molte auto sarebbe bastato conoscere il Vehicle Identification Number (VIN) per sferrare l’attacco.

Il merito della scoperta va ai ricercatori di sicurezza di Yuga Labs, che hanno tempestivamente segnalato il problema alla casa produttrice permettendo di correggere il bug prima che venisse sfruttato per attacchi reali. La gravità della falla era anche legata al potenziale numero di veicoli coinvolti. I dettagli tecnici non sono ancora stati divulgati, ma una serie di tweet ha permesso di comprendere la questione almeno per sommi capi.

Le indagini

Le app mobili di Hyundai e Genesis, denominate rispettivamente MyHyundai e MyGenesis, consentono agli utenti autenticati di svolgere varie operazioni sui propri veicoli, fra cui avviarli, fermarli e altro. Analizzando il traffico di queste due app gli esperti di security hanno estratto le chiamate API e le hanno passate al setaccio.

Hanno così scoperto che la convalida del proprietario viene eseguita in base all'indirizzo email dell'utente, che è incluso nel corpo JSON delle richieste POST. MyHyundai non richiedeva la conferma via email al momento della registrazione. È stato quindi possibile inviare una richiesta HTTP all'endpoint di Hyundai inserendo l'indirizzo falsificato nel token JSON e l'indirizzo della vittima nel corpo JSON, bypassando il controllo di validità.

Indagini più approfondite hanno portato a scoprire che il problema era da ricollegare a SiriusXM, un fornitore di servizi telematici per veicoli utilizzato da oltre 15 case automobilistiche e impiegato per gestire 12 milioni di auto connesse che si appoggiano a oltre 50 servizi erogati tramite una piattaforma unificata. Questa tecnologia di gestione remota dei veicoli è usata dalle app mobili di Acura, BMW, Honda, Hyundai, Infiniti, Jaguar, Land Rover, Lexus, Nissan, Subaru e Toyota. Per riscontro, il traffico di rete dall'app di Nissan rivelava che era possibile inviare richieste HTTP contraffatte all'endpoint banalmente conoscendo il VIN dell’obiettivo da attaccare.

E che per risposta alla richiesta non autorizzata venivano forniti nome, numero di telefono, indirizzo e dettagli del veicolo. Per chi non avesse dimestichezza con il mondo automotive, i VIN sono facili da localizzare sulle auto parcheggiate, perché sono riportati nel punto in cui il cruscotto incontra il parabrezza. Un attaccante potrebbe quindi accedervi facilmente. Senza scomodarsi a camminare nei parcheggi, gli stessi numeri di identificazione dei veicoli sono disponibili anche su siti web specializzati nella vendita di auto.

Dalla privacy al danno fisico

Fin qui la scoperta riguardava una violazione della privacy. Ma è emerso ben di più: oltre a divulgare informazioni riservate, le richieste illecite potevano essere “condite” con comandi per eseguire azioni sulle auto. È emerso che per le auto prodotte dopo il 2015 che facevano uso della tecnologia SiriusXM era possibile ottenere il monitoraggio da remoto, il blocco e sblocco dei veicoli, l’avvio, il suono del clacson e il lampeggiamento dei fari, semplicemente conoscendo il VIN. Per le auto costruite prima, se ancora collegate a SiriusXM, sarebbe stato possibile ottenere nome, numero di telefono, indirizzo e informazioni di fatturazione collegati all’account SiriusXM semplicemente inserendo il VIN.

Come accennato sopra, il problema è stato risolto prima che venisse attivamente sfruttato, quindi non risultano attacchi ai danni dei veicoli circolanti e il rischio è fortunatamente rientrato. Resta il fatto che questa vicenda costituisce l’ennesima riconferma della necessità impellente di una progettazione in ottica cybersecurity anche per il settore automotive, dove il rischio di attacchi è altissimo e l’impatto fisico che questi avrebbero potrebbe costare vite umane.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Falla decennale nel kernel Linux concede i privilegi di root

30-04-2026

ABCDoor, la nuova backdoor che spia senza lasciare tracce

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab