APT Lazarus attacca anche aziende italiane a scopo di lucro

La tradizionale backdoor usata da Lazarus per condurre campagne di spionaggio e sabotaggio è riciclata in alcuni attacchi contro aziende europee.

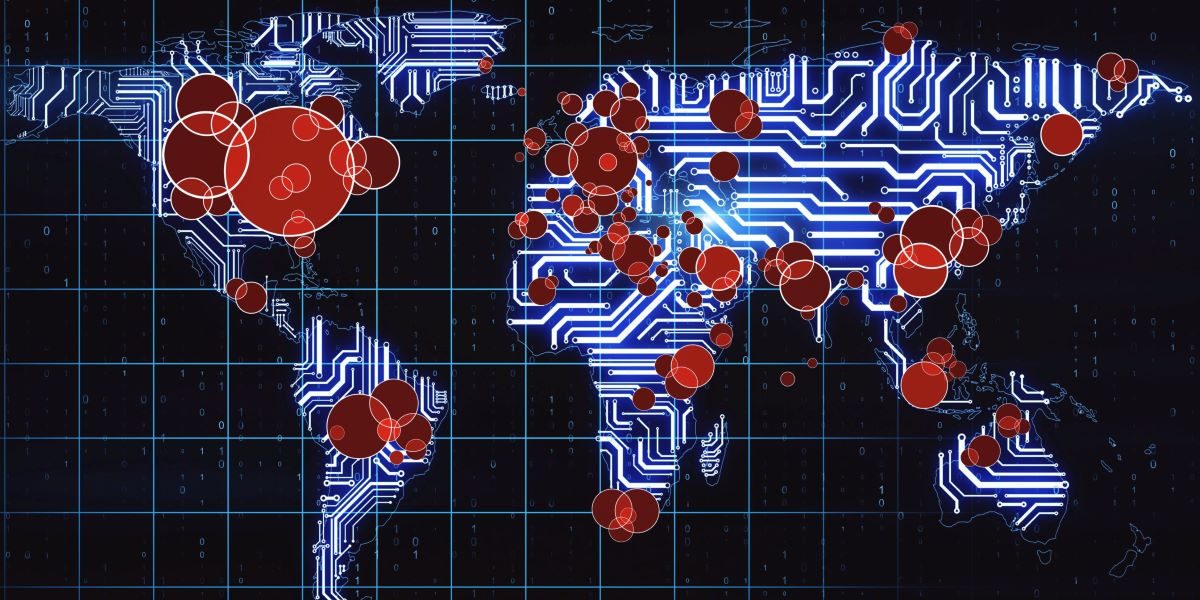

Italia, Germania, Svizzera, Brasile, India, Messico, Arabia Saudita, Turchia e Stati Uniti sono lo scenario di una nuova ondata di attacchi perpetrati da Lazarus. Parliamo del gruppo APT nordcoreano che storicamente è stato ricondotto agli attacchi di cyber spionaggio e sabotaggio contro la Corea del Sud. Evidentemente ha espanso la sua area di azione, dato che i ricercatori di Kaspersky hanno identificato attacchi con la backdoor DTrack nei confronti di società occidentali ed europee, fra cui alcune italiane - una appartenente al settore dei provider di servizi IT.

L’evoluzione di questo gruppo, attivo dal 2009, non riguarda solo l’espansione geografica: nel tempo ha condotto anche campagne ransomware eseguendo anche attacchi a scopo di lucro, come quelli che sembrano l’obiettivo della nuova campagna europea.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

DTrack, la backdoor modificata

La backdoor DTrack non è una novità, dato che la sua scoperta risale al 2019 e da allora non ha subito cambiamenti significativi. Si nasconde in un eseguibile che sembra un programma legittimo, e ci sono diverse fasi di decifrazione prima che il payload del malware si attivi. La novità è un terzo livello di crittografia aggiunto.

Analizzando alcuni nuovi campioni di malware, gli esperti di Kaspersky hanno compreso che Lazarus sta utilizzando la backdoor per una serie di attacchi a scopo di lucro. Dtrack viene impiegata per caricare, scaricare, lanciare o eliminare file sull’host della vittima. Uno dei file scaricati ed eseguiti già scoperti come parte del set di strumenti comuni di DTrack è un keylogger, oltre a un creatore di screenshot e a un modulo per raccogliere le informazioni sul sistema della vittima. Nel complesso, questo set di strumenti può aiutare i criminali informatici a effettuare movimenti laterali nell’infrastruttura della vittima, ad esempio per recuperare informazioni.

Le aziende prese di mira sono parti di infrastrutture critiche come l’istruzione, la lavorazione dei prodotti chimici, i centri di ricerca governativi e i ministeri politici, i fornitori di servizi informatici, le utility e le telecomunicazioni.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Cyberspionaggio: la catena di attacco che potrebbe arrivare in Europa

10-06-2026

Sovranità dei dati: Netskope estende la copertura a 24 Paesi

10-06-2026

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab