Malware sul 45 percento delle reti di home office

Una nuova ricerca rivela che le reti domestiche sono molto più soggette alle infezioni da malware di quelle aziendali. Per contenere il rischio di diffondere in azienda le infezioni occorre fare corsi di formazioni ai dipendenti sulla cyber sicurezza.

Il 45% delle reti domestiche è infetto da malware. La maggior parte dei dispositivi in uso ai dipendenti è esposto o vulnerabile. Il dato emerge da uno studio appena pubblicato da BitSight intitolato "Identifying Unique Risks of Work From Home Remote Office Networks". Lo studio, che ha coinvolto oltre 41.000 aziende, si è focalizzato su quello che è stato definito Work From Home-Remote Office (WFH-RO).

Il risultato è che i malware nelle reti domestiche associate sono di gran lunga più diffusi che nelle reti aziendali. Il dato è importante perché è la prima volta nella storia in cui è possibile fare un confronto diretto fra le reti aziendali tradizionali e quelle che oggi di fatto lo sono diventate, per cause di forza maggiore.

La conseguenza è ovvia. A marzo 2020 le reti di home office avevano una probabilità 3,5 volte maggiore di presentare un'infezione da malware rispetto a una rete aziendale. In particolare, il malware TrickBot che viene spesso utilizzato nelle campagne ransomware, aveva una presenza 3,75 volte superiore negli uffici domestici che nelle reti aziendali.

La conseguenza è ovvia. A marzo 2020 le reti di home office avevano una probabilità 3,5 volte maggiore di presentare un'infezione da malware rispetto a una rete aziendale. In particolare, il malware TrickBot che viene spesso utilizzato nelle campagne ransomware, aveva una presenza 3,75 volte superiore negli uffici domestici che nelle reti aziendali.

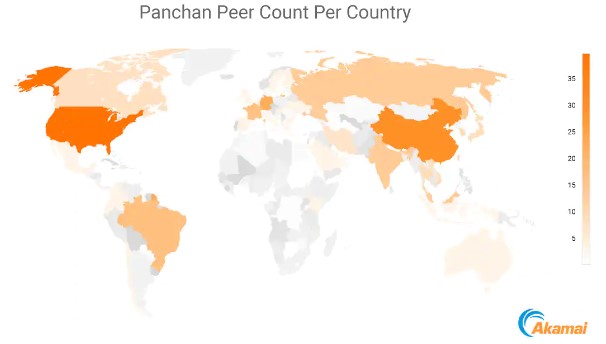

Durante la ricerca è stata rilevata anche una prevalenza di botnet. Mirai è stata osservata almeno 20 volte più frequentemente sulle reti domestiche associate alle aziende rispetto che nelle reti aziendali. La percentuale ha una spiegazione semplice. L'impatto di Mirai è maggiore nelle reti domestiche per la massiva presenza di dispositivi IoT e consumer, che sono gli obiettivi per i quali Mirai è stato realizzato. E perché sfrutta prevalentemente le impostazioni predefinite, che la maggior parte degli utenti domestici non cambia.

Le reti domestiche vanno protette

L'home working esisteva anche prima della pandemia. Quest'ultima ha causato un aumento improvviso e considerevole di utenti che lavorano da casa, ampliando a dismisura la superficie d'attacco. A questo si aggiunge il fatto che oggi sta lavorando da casa chi non l'aveva mai fatto, e che quindi ignora i rischi.

Non tutti dispongono di un computer aziendale, non tutti lavorano da un dispositivo ben protetto e monitorato. Inoltre la rete non è amministrata da professionisti. Le aziende più protette al momento sono quelle che hanno implementato soluzioni Zero Trust prima della pandemia. Sono poche. Nella maggior parte dei casi i dipendenti in smart working sono liberi di condividere file, cliccare su link, installare applicazioni e fare cose che non andrebbero fatte.

Se tutto questo viene fatto in una rete compromessa da malware, i rischi per l'azienda aumentano in maniera esponenziale. L'unico intervento attivo che si può fare al momento è l'attività formativa, con corsi in cui si spiegano ai dipendenti i rischi dovuti a questa situazione. Occorre capire quali dispositivi sono collegati alla rete residenziale e accedono a quella aziendale. Occorre spiegare che cosa si può e non si può fare per mantenere questi dispositivi in salute ed evitare che le infezioni contagino le aziende.

Se tutto questo viene fatto in una rete compromessa da malware, i rischi per l'azienda aumentano in maniera esponenziale. L'unico intervento attivo che si può fare al momento è l'attività formativa, con corsi in cui si spiegano ai dipendenti i rischi dovuti a questa situazione. Occorre capire quali dispositivi sono collegati alla rete residenziale e accedono a quella aziendale. Occorre spiegare che cosa si può e non si può fare per mantenere questi dispositivi in salute ed evitare che le infezioni contagino le aziende.

Il risultato è che i malware nelle reti domestiche associate sono di gran lunga più diffusi che nelle reti aziendali. Il dato è importante perché è la prima volta nella storia in cui è possibile fare un confronto diretto fra le reti aziendali tradizionali e quelle che oggi di fatto lo sono diventate, per cause di forza maggiore.

La conseguenza è ovvia. A marzo 2020 le reti di home office avevano una probabilità 3,5 volte maggiore di presentare un'infezione da malware rispetto a una rete aziendale. In particolare, il malware TrickBot che viene spesso utilizzato nelle campagne ransomware, aveva una presenza 3,75 volte superiore negli uffici domestici che nelle reti aziendali.

La conseguenza è ovvia. A marzo 2020 le reti di home office avevano una probabilità 3,5 volte maggiore di presentare un'infezione da malware rispetto a una rete aziendale. In particolare, il malware TrickBot che viene spesso utilizzato nelle campagne ransomware, aveva una presenza 3,75 volte superiore negli uffici domestici che nelle reti aziendali.Durante la ricerca è stata rilevata anche una prevalenza di botnet. Mirai è stata osservata almeno 20 volte più frequentemente sulle reti domestiche associate alle aziende rispetto che nelle reti aziendali. La percentuale ha una spiegazione semplice. L'impatto di Mirai è maggiore nelle reti domestiche per la massiva presenza di dispositivi IoT e consumer, che sono gli obiettivi per i quali Mirai è stato realizzato. E perché sfrutta prevalentemente le impostazioni predefinite, che la maggior parte degli utenti domestici non cambia.

Lo Speciale di SecurityOpenLab dedicato alla cyber security durante l'emergenza coronavirus

Le reti domestiche vanno protette

L'home working esisteva anche prima della pandemia. Quest'ultima ha causato un aumento improvviso e considerevole di utenti che lavorano da casa, ampliando a dismisura la superficie d'attacco. A questo si aggiunge il fatto che oggi sta lavorando da casa chi non l'aveva mai fatto, e che quindi ignora i rischi.Non tutti dispongono di un computer aziendale, non tutti lavorano da un dispositivo ben protetto e monitorato. Inoltre la rete non è amministrata da professionisti. Le aziende più protette al momento sono quelle che hanno implementato soluzioni Zero Trust prima della pandemia. Sono poche. Nella maggior parte dei casi i dipendenti in smart working sono liberi di condividere file, cliccare su link, installare applicazioni e fare cose che non andrebbero fatte.

Se tutto questo viene fatto in una rete compromessa da malware, i rischi per l'azienda aumentano in maniera esponenziale. L'unico intervento attivo che si può fare al momento è l'attività formativa, con corsi in cui si spiegano ai dipendenti i rischi dovuti a questa situazione. Occorre capire quali dispositivi sono collegati alla rete residenziale e accedono a quella aziendale. Occorre spiegare che cosa si può e non si può fare per mantenere questi dispositivi in salute ed evitare che le infezioni contagino le aziende.

Se tutto questo viene fatto in una rete compromessa da malware, i rischi per l'azienda aumentano in maniera esponenziale. L'unico intervento attivo che si può fare al momento è l'attività formativa, con corsi in cui si spiegano ai dipendenti i rischi dovuti a questa situazione. Occorre capire quali dispositivi sono collegati alla rete residenziale e accedono a quella aziendale. Occorre spiegare che cosa si può e non si può fare per mantenere questi dispositivi in salute ed evitare che le infezioni contagino le aziende.  Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Falla decennale nel kernel Linux concede i privilegi di root

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab