Patching nelle PMI: 7,7 giorni di media, 38,6 giorni per i ritardatari. Italia fra i peggiori

Nella seconda metà del 2025, nelle PMI il tempo mediano per installare una patch Microsoft è stato di 7,7 giorni; il 10%, che è più lento, arriva a 38,6 giorni. L'Italia è fra i peggiori.

La telemetria di Acronis relativa al secondo semestre 2025 conferma una realtà che chi si occupa di sicurezza conosce da anni: nelle piccole e medie imprese il patching è sistematicamente in ritardo, più per problemi operativi che tecnici. Nel periodo di analisi, a livello globale il tempo mediano per installare una patch Microsoft è stato di 185 ore, pari a 7,7 giorni; i maggiori ritardatari arrivano a 926 ore, ovvero 38,6 giorni. Per le applicazioni di terze parti i numeri sono leggermente migliori: una mediana di 136 ore (5,7 giorni) e un tempo massimo di 597 ore (24,9 giorni). La coda lunga rimane un problema strutturale. I dati sono contenuti nel report The patch reality gap: How fast SMBs really patch and what are the risks, pubblicato dall'Acronis Threat Research Unit.

Questi numeri, presi singolarmente, potrebbero sembrare accettabili. Tuttavia, quando una vulnerabilità viene divulgata pubblicamente, i tempi di exploitation si accorciano di settimana in settimana per via dell’uso, da parte del cybercrime, di script automatizzati, scanner opportunistici e toolkit commodity che rendono rapido e industrializzato l’attacco a qualsiasi sistema non aggiornato. Nelle PMI la situazione è più difficile perché non dispongono dei controlli compensativi delle grandi organizzazioni, non hanno team dedicati alla gestione delle vulnerabilità né SOC attivi 24 ore su 24. Ne segue che per loro, ogni giorno di ritardo nel patching è un giorno di esposizione diretta a minacce già note e già sfruttate.

Vale la pena di fermarsi su questo punto, che nel tempo abbiamo affrontato più volte: il problema della security non è necessariamente la sofisticazione degli attaccanti. Spesso è la cooperazione involontaria dei difensori: lasciare sistemi non aggiornati per settimane o per mesi, significa tenere aperta una porta di cui esiste la chiave, quindi è di fatto una negligenza operativa, che Acronis fotografa con dati precisi.

Non solo: la conclusione del report è che il patching nelle PMI è vincolato più dalla capacità di throughput operativo che da fallimenti tecnici, tant’è vero che i tassi di installazione fallita sono bassi. Il collo di bottiglia è nella pianificazione, nei riavvii mancati o troppo differiti e nei dispositivi non raggiungibili: sono tutti problemi risolvibili, con un modello di servizio strutturato.

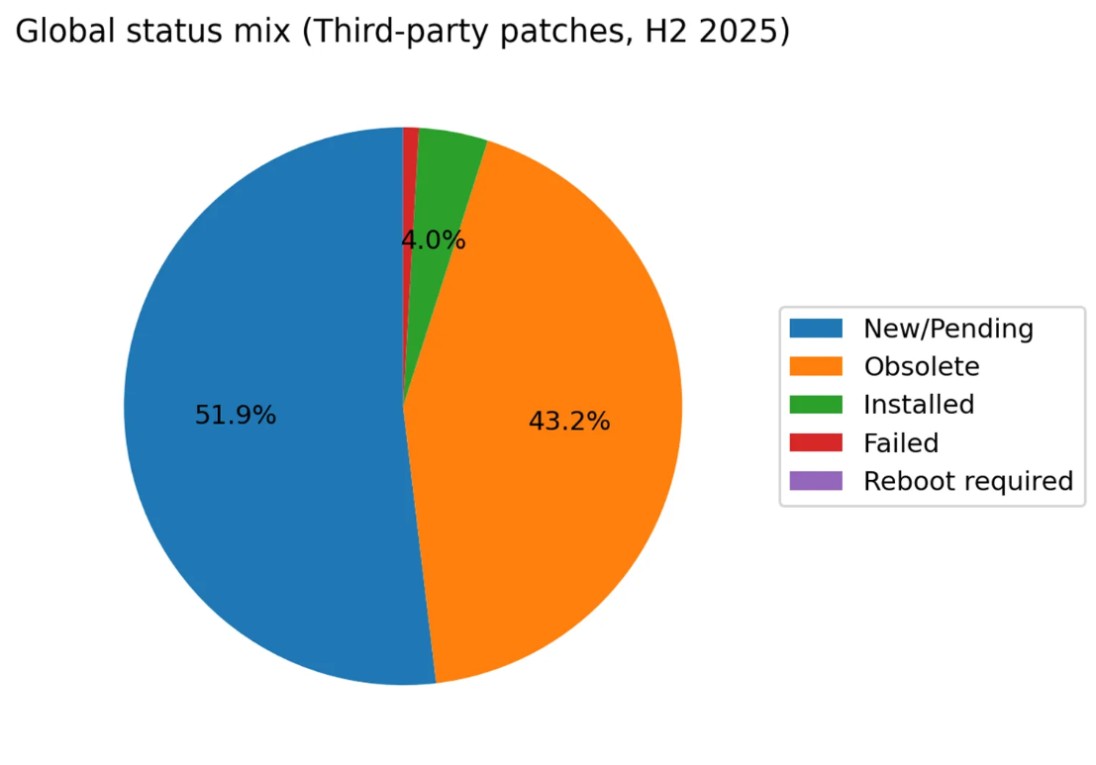

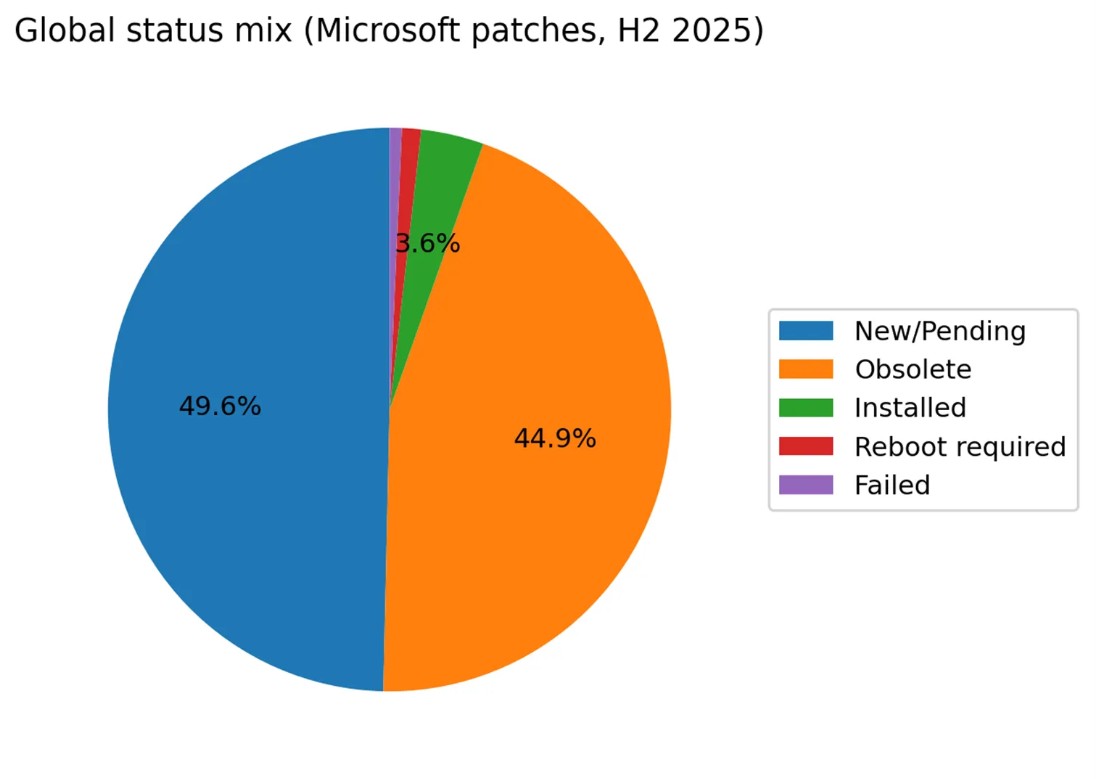

A livello globale, nel secondo semestre 2025 il 49,6% delle patch Microsoft risulta in stato New/Pending, ovvero rilevata ma non ancora installata; il 44,9% è classificata come Obsolete, cioè superata da un update successivo prima ancora che la patch primaria fosse stata applicata. Solo il 3,6% risulta effettivamente installata al momento della rilevazione. Per le applicazioni di terze parti la distribuzione è analoga: il 51,9% è in stato pending, il 43,2% obsolete, il 4% è installata.

Acronis precisa che un'alta quota di patch obsolete non significa necessariamente che non siano mai state applicate, perché la telemetria cattura un flusso costante in cui i cataloghi avanzano, con la sostituzione delle patch più vecchie con quelle nuove. Tuttavia, la situazione indica chiaramente che molti ambienti non chiudono il backlog in modo continuativo, ma procedono per ondate di recupero periodiche.

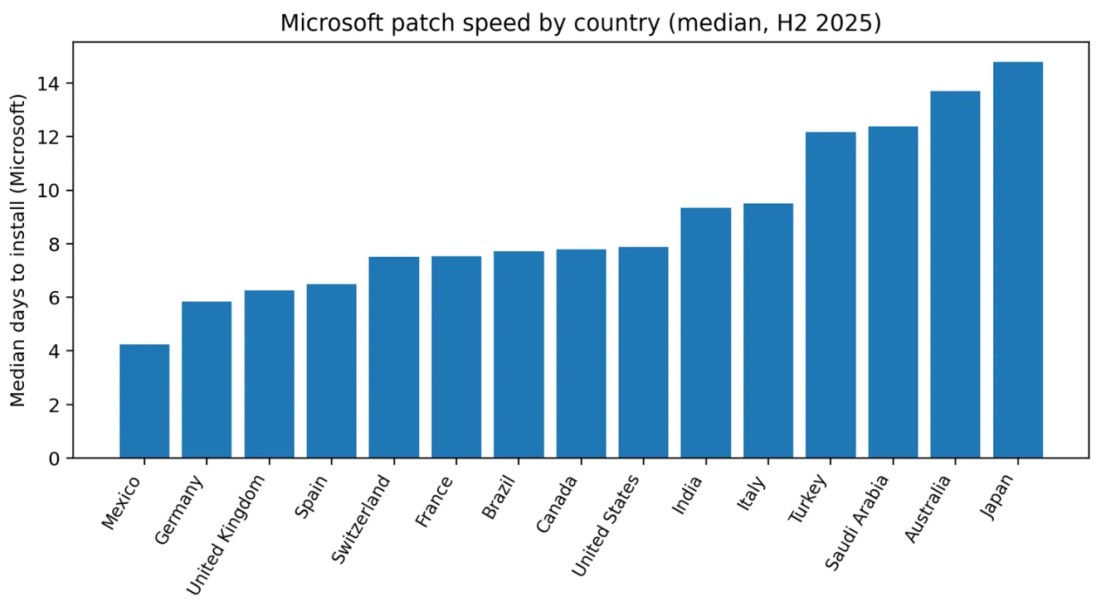

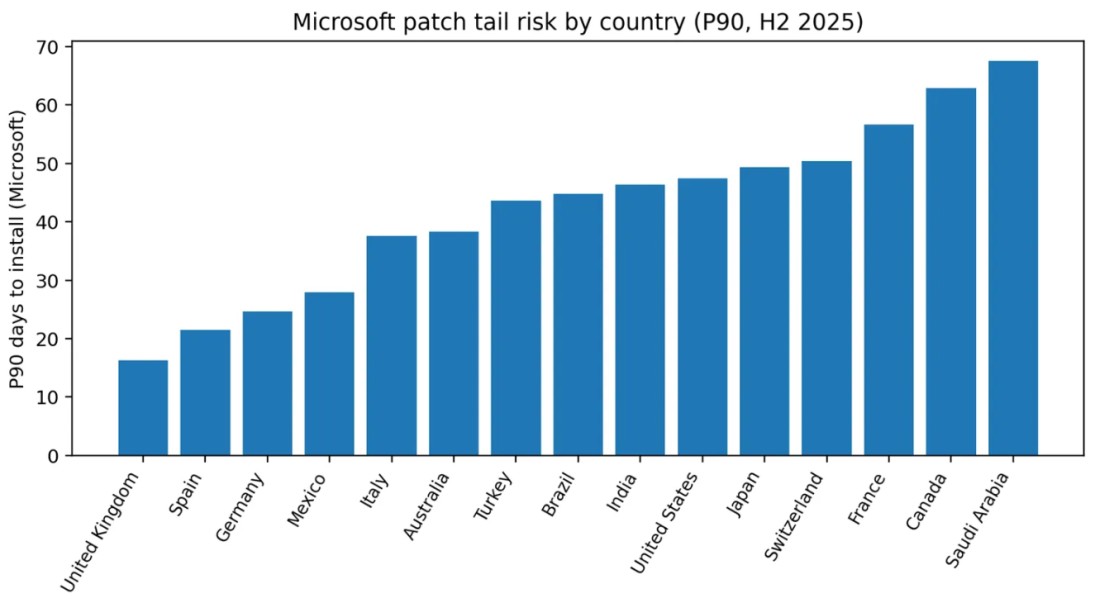

La variazione per paese aggiunge un ulteriore livello di preoccupazione. I tempi mediani per le patch Microsoft oscillano da circa quattro giorni ai quasi quindici giorni nelle realtà più lente. I mercati più veloci nella telemetria Acronis sono Messico (4,2 giorni), Germania (5,8), Regno Unito (6,2) e Spagna (6,5). L'Italia si posiziona a 9,5 giorni di mediana, terzultima nella classifica, davanti solo a Turchia (12,2), Arabia Saudita (12,4), Australia (13,7) e Giappone (14,8). Per le patch di terze parti il quadro italiano migliora leggermente, con una mediana di 6,2 giorni, ma il divario fra patch Microsoft e patch applicazioni, pari a 3,3 giorni, è uno dei più alti del dataset e segnala una difficoltà specifica nella gestione degli aggiornamenti di sistema operativo, dove i riavvii e le finestre di manutenzione diventano un ostacolo.

Proprio i riavvii sono uno dei nodi principali che Acronis individua nel report. Molte patch vengono tecnicamente applicate, ma rimangono in attesa di un riavvio del sistema per periodi prolungati, perché gli utenti rinviano il riavvio o i dispositivi non hanno adeguate finestre di manutenzione. Microsoft stessa ha documentato che il ritardo nel completamento del riavvio può estendere drammaticamente i tempi di deployment, contribuendo direttamente alla coda lunga di cui abbiamo riferito sopra. Proprio i ritardatari sistemici sono un dato significativo: riguardano circa il 10% degli endpoint, ossia dieci macchine su un parco installato di 100 PC, che resta esposto per 38 giorni o più a vulnerabilità note. è da questi endpoint che si sviluppano gli incidenti, con le escalation, i movimenti laterali e il resto della catena di attacco tristemente nota.

Acronis distingue fra la velocità tipica (rappresentata dalla mediana) e il controllo della coda, che è la capacità reale di un'organizzazione di non lasciare indietro i ritardatari sistemici. I mercati più avanzati non si distinguono per la mediana bassa, quanto per la compressione del tempo massimo: in questi casi, infatti, anche gli endpoint più lenti portano a termine gli update entro poche settimane. Un risultato virtuoso che deriva da un modello operativo specifico: policy di riavvio trattate come requisito sine qua non, processi settimanali che trasformano le patch in coda in elementi di remediation attiva.

In questo articolo abbiamo parlato di: Aggiornamenti, Cybercrime, Endpoint security, Gestione vulnerabilità, Operatività sistemi, Patching, Riavvio sistemi,

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

NIS2 in Italia: progressi, criticità e la necessità di una resilienza operativa

28-04-2026

Windows: scoperta tecnica per l’escalation di privilegi via RPC

28-04-2026

Il phishing domina gli attacchi grazie anche agli strumenti AI

28-04-2026

Anthropic e Claude Mythos: tanto rumore per (quasi) nulla

27-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab