Check Point punta su prevenzione e consolidamento

Marco Urciuoli di Check Point Software Technologies: per la cyber security oggi servono prevenzione e consolidamento.

L'emergenza sanitaria ha impartito una lezione importante a cittadini e aziende: grazie allo smart working le imprese sono riuscite a proseguire la produzione. Tuttavia, lo sgretolamento del perimetro aziendale ha messo in evidenza una serie di problemi che è doveroso affrontate. Primo fra tutti la mancanza di normative sul fronte della sicurezza a cui tutte le aziende dovrebbero attenersi, per poter beneficiare delle nuove tecnologie senza correre rischi.

Il riferimento non è solo alla decentralizzazione del lavoro, ma all'IoT e a tutti gli aspetti del progresso tecnologico che rendono aziende e privati parte di un ecosistema comune. Ecosistema che richiede livelli concreti di sicurezza ad ogni passo in avanti che si compie.

Significa proteggere contestualmente e senza soluzione di continuità le reti, la parte IT e OT delle aziende, gli oggetti IoT personali e professionali, il cloud, il mobile e gli endpoint. Marco Urciuoli, Country Manager di Check Point Software Technologies, reputa che questo passaggio debba essere compiuto mediante la prevenzione e il consolidamento.

Prevenzione, perché secondo Check Point il monitoraggio automatico e l'analisi predittiva delle minacce sono la base della sicurezza informatica odierna. Consolidamento, perché oggi il tipo di minacce e il numero di canali attraverso i quali arrivano è aumentato a tal punto da non permettere alle risorse umane di gestire con efficienza tanti prodotti separati per il monitoraggio e la soluzione dei problemi.

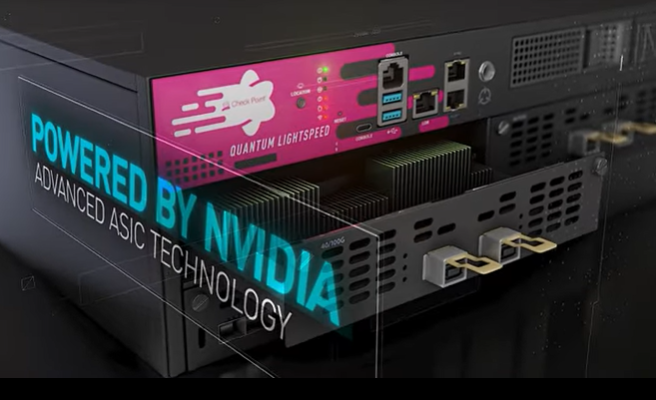

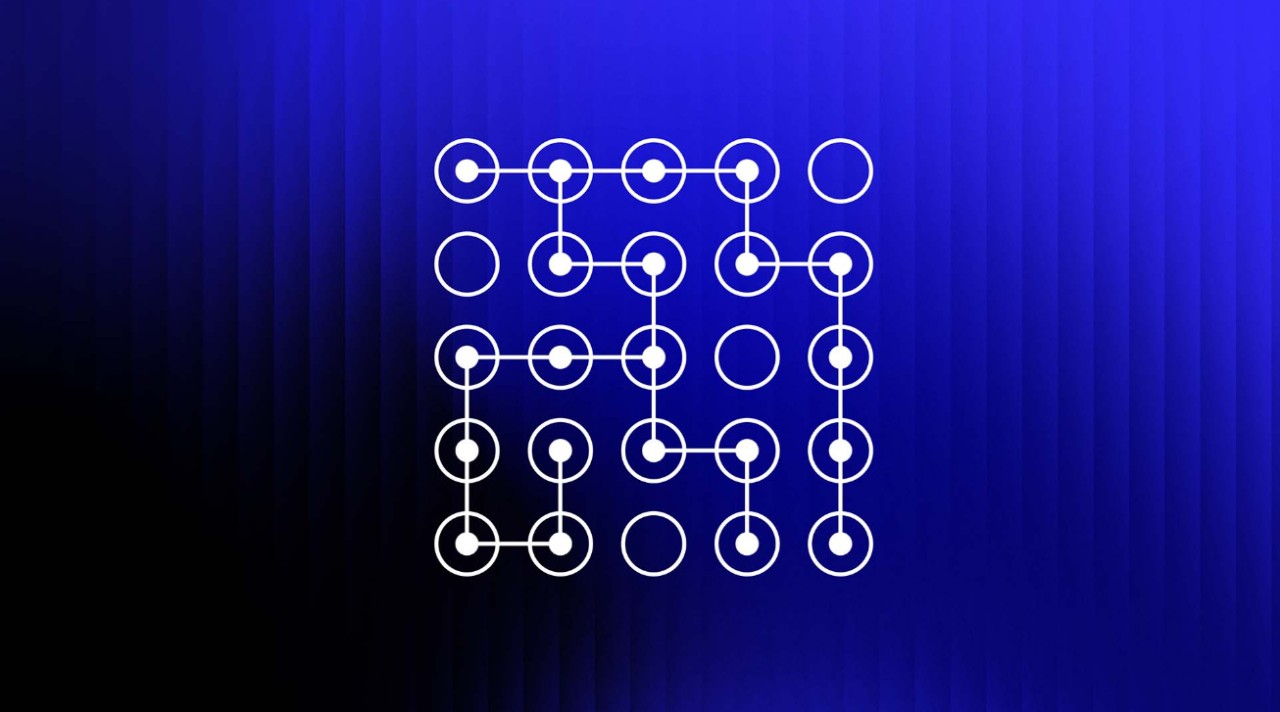

È necessario consolidare un basso numero di fornitori, scelti fra i maggiori player del mercato, per ottenere una gestione che permetta di fare davvero prevenzione con efficacia. La proposta di Check Point Software Technologies ruota attorno a Infinity, una suite unica di gestione automatizzata e centralizzata che permette di uniformare tutte le policy e gli enforcement. È un'architettura modulare, che si compone di un ampio ventaglio di prodotti che comunicano nativamente tra loro, così da permettere una difesa efficace.

Il riferimento non è solo alla decentralizzazione del lavoro, ma all'IoT e a tutti gli aspetti del progresso tecnologico che rendono aziende e privati parte di un ecosistema comune. Ecosistema che richiede livelli concreti di sicurezza ad ogni passo in avanti che si compie.

Significa proteggere contestualmente e senza soluzione di continuità le reti, la parte IT e OT delle aziende, gli oggetti IoT personali e professionali, il cloud, il mobile e gli endpoint. Marco Urciuoli, Country Manager di Check Point Software Technologies, reputa che questo passaggio debba essere compiuto mediante la prevenzione e il consolidamento.

Prevenzione, perché secondo Check Point il monitoraggio automatico e l'analisi predittiva delle minacce sono la base della sicurezza informatica odierna. Consolidamento, perché oggi il tipo di minacce e il numero di canali attraverso i quali arrivano è aumentato a tal punto da non permettere alle risorse umane di gestire con efficienza tanti prodotti separati per il monitoraggio e la soluzione dei problemi.

È necessario consolidare un basso numero di fornitori, scelti fra i maggiori player del mercato, per ottenere una gestione che permetta di fare davvero prevenzione con efficacia. La proposta di Check Point Software Technologies ruota attorno a Infinity, una suite unica di gestione automatizzata e centralizzata che permette di uniformare tutte le policy e gli enforcement. È un'architettura modulare, che si compone di un ampio ventaglio di prodotti che comunicano nativamente tra loro, così da permettere una difesa efficace.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 21

SoftwareOne - Hands-on workshop: Copilot Agents - Milano

Apr 28

Arexdata DSPM: identificazione, classificazione e controllo dei dati

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

F5 e Forcepoint uniscono le forze per la sicurezza dell'AI enterprise

16-04-2026

Come restare al passo con la compliance

16-04-2026

CPU-Z e HWMonitor compromessi: 19 ore di download infetti

16-04-2026

LibraCyber: Libraesva e Cyber Guru unificano email security e Human Risk

15-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab