Messaggi dal Cybertech Europe 2019: come cambia la cyber security

Il biennio 2018-2019 ha portato la cyber security all'attenzione di tutti. Ecco come alcuni attori del mercato vedono oggi la sua evoluzione.

Oggi parlare di cyber security in senso stretto rischia persino di essere riduttivo. L'errore è continuare a considerarla come qualcosa da aggiungere a prodotti e servizi che già ci sono. Mentre dovrebbe essere un elemento infrastrutturale. Nella logica del security by design e by default di cui tanto si è parlato. All'evento Cybertech Europe 2019 questo messaggio è emerso chiaro. Come anche il pericolo che una percezione generica di insicurezza dei servizi digitali freni in generale lo sviluppo della digitalizzazione stessa.

In realtà, a ben vedere, in campo cyber security non sta accadendo nulla di davvero rivoluzionario o imprevedibile. È la visione della sicurezza digitale che è cambiata. Era un campo da esperti di settore, ora è un tema di interesse per tutti. Anche perché la nostra vita digitale non è separata dalla vita "normale". Anzi, il digitale in molti ambiti è persino la parte più concreta della vita delle persone o delle imprese. E va tutelato di conseguenza, seguendo le evoluzioni delle minacce in rete.

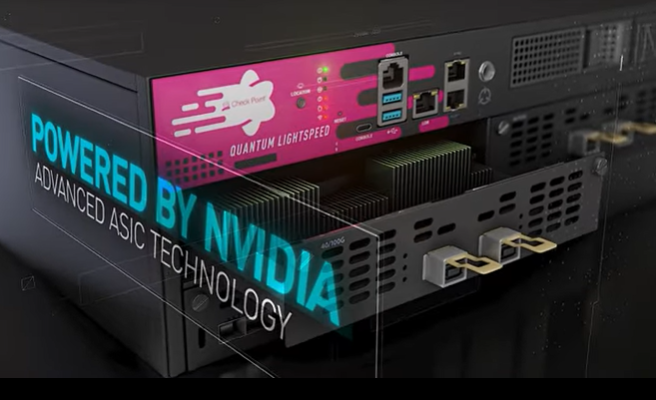

Secondo Check Point Software Technologies oggi ci sono tre fattori fondamentali nell'evoluzione delle minacce alla sicurezza IT. La "democratizzazione" del cyber crime, l'interesse della criminalità organizzata per il mondo cyber, la creazione di attacchi su larga scala. I primi due aspetti ampliano la portata del cyber crime. Anche criminali informatici meno preparati reperire online strumenti e servizi per scatenare attacchi. E il crimine cyber attrae sempre di più la criminalità classica: è un modo per fare affari con un rischio relativamente basso.

Il terzo punto è il più tecnico e di interesse immediato per i CISO. Si può essere oggetto di attacchi che non intendono colpire solo un tipo di bersaglio (i server, gli endpoint...) ma agiscono contemporaneamente su più sistemi, dal cloud al mobile. E la loro scala a priori è quesi illimitata. Chi ha mezzi a disposizione può attaccare intere organizzazioni sparse in tutto il mondo, od intere nazioni.

Per Check Point l'approccio di fondo deve concentrarsi sugli aspetti di prevenzione: "Ciò non significa non fare rilevamento, ma una volta che partono i meccanismi di detection questo significa che la minaccia è già nel sistema ed è molto probabile che abbia già fatto danni", sottolinea Marco Urciuoli, Country Manager di Check Point Software Italia.

Il suggerimento è sempre quello di affrontare la sicurezza con una logica progettuale, parlando di piattaforme più che di singoli prodotti. Proteggersi cioè con una risposta che sia il più possibile integrata. Ed aperta ai diversi possibili fattori abilitanti per la cyber security, a partire dal cloud ibrido e dal multicloud.

Per Kaspersky le nuove sfide della cyber security sono tante, ed in crescita. Il lato positivo è che finalmente ci sono regole più chiare per tutti, anche a livello di normative. E quindi linee guida da seguire nell'approcciare la questione sicurezza nel suo complesso. Ed è anche importante il fatto che si stia sviluppando sempre più cultura sulla cyber security, a tutti i livelli.

Ma la cultura va sempre sviluppata, da qui l'importanza della formazione. E conta, ovviamente, che le aziende possano investire per difendersi. Grazie anche ai fondi a cui le aziende possono attingere, a livello europeo e delle singole nazioni. Sempre tenendo presente che la cyber security è un processo continuo. "Non arriveremo mai a concludere che abbiamo fatto tutto quello che potevamo fare - mette in evidenza Morten Lehn, General Manager Italy di Kaspersky - ma credo che in questo momento siamo sulla strada giusta".

Una strada che ha un primo passo: se non sappiamo cosa proteggere, è impossibile farlo bene. Sembra scontato ma non lo è. Non tutte le imprese sanno davvero quali risorse IT hanno attive in un dato momento, con la conseguenza che alcune - magari critiche per la loro funzione o per le informazioni che gestiscono - possono rimanere scoperte di fronte alle minacce in rete.

Una strada che ha un primo passo: se non sappiamo cosa proteggere, è impossibile farlo bene. Sembra scontato ma non lo è. Non tutte le imprese sanno davvero quali risorse IT hanno attive in un dato momento, con la conseguenza che alcune - magari critiche per la loro funzione o per le informazioni che gestiscono - possono rimanere scoperte di fronte alle minacce in rete.

È uno dei temi tecnici del momento, spiega Qualys: avere nuove funzioni di asset inventory pensate in ottica sicurezza. Funzioni cioè in grado di creare automaticamente un inventario delle risorse IT, categorizzarle per normalizzare i dati raccolti sul loro stato, eseguire analisi di vulnerabilità. Sulla base delle informazioni così raccolte, diventa possibile innestare altri processi di visibilità IT, di protezione e di management.

In realtà, a ben vedere, in campo cyber security non sta accadendo nulla di davvero rivoluzionario o imprevedibile. È la visione della sicurezza digitale che è cambiata. Era un campo da esperti di settore, ora è un tema di interesse per tutti. Anche perché la nostra vita digitale non è separata dalla vita "normale". Anzi, il digitale in molti ambiti è persino la parte più concreta della vita delle persone o delle imprese. E va tutelato di conseguenza, seguendo le evoluzioni delle minacce in rete.

Secondo Check Point Software Technologies oggi ci sono tre fattori fondamentali nell'evoluzione delle minacce alla sicurezza IT. La "democratizzazione" del cyber crime, l'interesse della criminalità organizzata per il mondo cyber, la creazione di attacchi su larga scala. I primi due aspetti ampliano la portata del cyber crime. Anche criminali informatici meno preparati reperire online strumenti e servizi per scatenare attacchi. E il crimine cyber attrae sempre di più la criminalità classica: è un modo per fare affari con un rischio relativamente basso.

Il terzo punto è il più tecnico e di interesse immediato per i CISO. Si può essere oggetto di attacchi che non intendono colpire solo un tipo di bersaglio (i server, gli endpoint...) ma agiscono contemporaneamente su più sistemi, dal cloud al mobile. E la loro scala a priori è quesi illimitata. Chi ha mezzi a disposizione può attaccare intere organizzazioni sparse in tutto il mondo, od intere nazioni.

Per Check Point l'approccio di fondo deve concentrarsi sugli aspetti di prevenzione: "Ciò non significa non fare rilevamento, ma una volta che partono i meccanismi di detection questo significa che la minaccia è già nel sistema ed è molto probabile che abbia già fatto danni", sottolinea Marco Urciuoli, Country Manager di Check Point Software Italia.

Cyber security: pericoli vecchi e nuovi

Fortinet pone l'accento sulla pericolosità costante dei ben noti attacchi di tipo ransomware. Che sono ormai una forma di "microcriminalità digitale". Diminuisce cioè la somma richiesta come riscatto in un attacco ransomware, ma aumenta il numero assoluto di attacchi. E quindi, in definitiva, l'importanza del fenomeno. Da seguire con attenzione anche le forme di attacco ransomware mirato. Prevedono, prima dell'attacco vero e proprio, una fase di studio per colpire con precisione i bersagli ottimali.

Il suggerimento è sempre quello di affrontare la sicurezza con una logica progettuale, parlando di piattaforme più che di singoli prodotti. Proteggersi cioè con una risposta che sia il più possibile integrata. Ed aperta ai diversi possibili fattori abilitanti per la cyber security, a partire dal cloud ibrido e dal multicloud.

Per Kaspersky le nuove sfide della cyber security sono tante, ed in crescita. Il lato positivo è che finalmente ci sono regole più chiare per tutti, anche a livello di normative. E quindi linee guida da seguire nell'approcciare la questione sicurezza nel suo complesso. Ed è anche importante il fatto che si stia sviluppando sempre più cultura sulla cyber security, a tutti i livelli.

Ma la cultura va sempre sviluppata, da qui l'importanza della formazione. E conta, ovviamente, che le aziende possano investire per difendersi. Grazie anche ai fondi a cui le aziende possono attingere, a livello europeo e delle singole nazioni. Sempre tenendo presente che la cyber security è un processo continuo. "Non arriveremo mai a concludere che abbiamo fatto tutto quello che potevamo fare - mette in evidenza Morten Lehn, General Manager Italy di Kaspersky - ma credo che in questo momento siamo sulla strada giusta".

Una strada che ha un primo passo: se non sappiamo cosa proteggere, è impossibile farlo bene. Sembra scontato ma non lo è. Non tutte le imprese sanno davvero quali risorse IT hanno attive in un dato momento, con la conseguenza che alcune - magari critiche per la loro funzione o per le informazioni che gestiscono - possono rimanere scoperte di fronte alle minacce in rete.

Una strada che ha un primo passo: se non sappiamo cosa proteggere, è impossibile farlo bene. Sembra scontato ma non lo è. Non tutte le imprese sanno davvero quali risorse IT hanno attive in un dato momento, con la conseguenza che alcune - magari critiche per la loro funzione o per le informazioni che gestiscono - possono rimanere scoperte di fronte alle minacce in rete.È uno dei temi tecnici del momento, spiega Qualys: avere nuove funzioni di asset inventory pensate in ottica sicurezza. Funzioni cioè in grado di creare automaticamente un inventario delle risorse IT, categorizzarle per normalizzare i dati raccolti sul loro stato, eseguire analisi di vulnerabilità. Sulla base delle informazioni così raccolte, diventa possibile innestare altri processi di visibilità IT, di protezione e di management.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

AI e zero‑day: il nuovo step degli attacchi cyber

12-05-2026

Ransomware: a inizio 2026 i gruppi di consolidano

12-05-2026

Advanced Malware Protection: che cos’è, come funziona e perché è importante

12-05-2026

Il dopo-Mythos è ancora nel segno dello scetticismo

12-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab