Gli attacchi RDP non si fermano

Il report di ESET sulla cyber security nel terzo trimestre evidenzia il protrarsi degli attacchi ai danni del protocollo RDP.

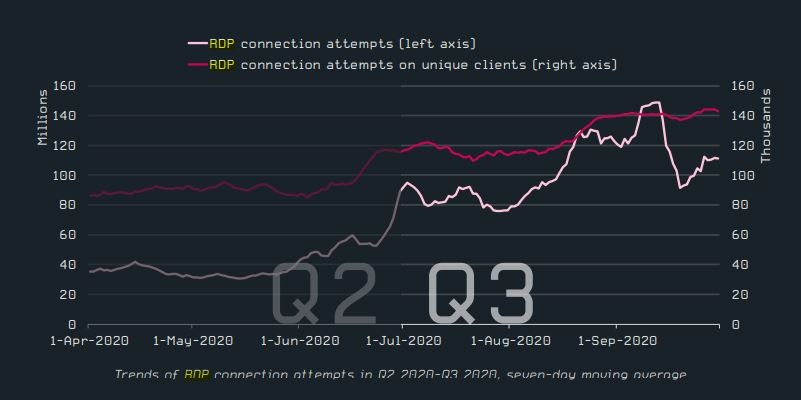

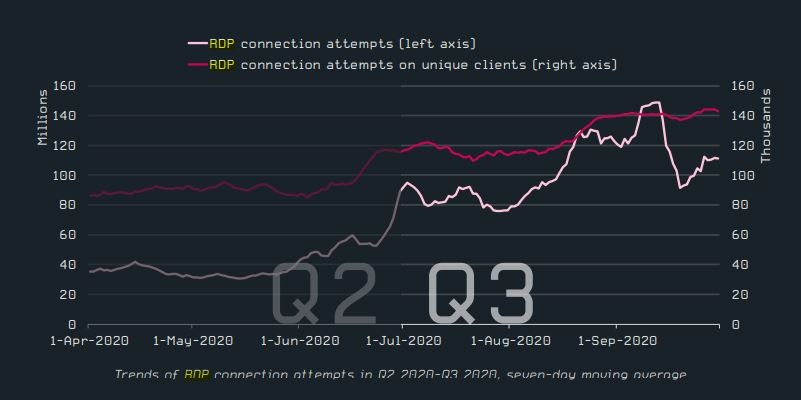

Nel terzo trimestre del 2020 il numero di client unici bersagliati dagli attacchi è cresciuto di oltre un terzo. I tentativi di attacco sono lievitati del 140%. Il protocollo RDP resta nell'occhio del ciclone, ma tornano a manifestarsi tecniche tradizionali d'attacco che i cyber criminali avevano abbandonato durante la prima ondata della pandemia.

È questa la fotografia scattata dal Threat Report di ESET relativo a terzo trimestre. Per dire il vero non è molto sorprendente, perché riguarda il periodo luglio/settembre che in molti casi ha coinciso con le ferie, e in cui si è sensibilmente abbassata la curva dei contagi, risalita poi in ottobre.

È per questo che i cyber criminali hanno sì attaccato i lavoratori da casa, ma hanno più che altro seguito uno schema pre-pandemia legato alla stagionalità più che all'emergenza sanitaria. Abbiamo già visto nella prima ondata che gli attacchi seguono la curva dei contagi, quindi c'è da attendersi un ritorno ai numeri di marzo nel prossimo report.

La morale è che l'estate è trascorsa in relativa tranquillità, interrotta solo da un continuo aumento degli attacchi RDP, che secondo gli esperti di ESET "potrebbe essere il risultato del crescente numero di sistemi scarsamente protetti connessi a Internet durante la pandemia, o dell’ingresso di nuovi attori malevoli che si ispirano a gang del ransomware per colpire l’RDP".

Altre tendenze significative del trimestre ferragostano comprendono la rinascita dei cryptominers, con il ritorno in attività di Emotet, e l’aumento di malware bancari dovuto dal rilascio del codice sorgente del trojan di mobile banking Cerberus. Quest'ultimo era diventato celebre in Italia con il falso SMS truffa dall'INPS sul bonus per le partite IVA.

Fra i risultati incassati dai ricercatori di ESET primeggiano la scoperta di un alto numero di chip Wi-Fi vulnerabili a bug simili a quelli di KrØØk e l'approfondimento delle informazioni note su KryptoCibule, una triplice minaccia per le criptovalute.

È questa la fotografia scattata dal Threat Report di ESET relativo a terzo trimestre. Per dire il vero non è molto sorprendente, perché riguarda il periodo luglio/settembre che in molti casi ha coinciso con le ferie, e in cui si è sensibilmente abbassata la curva dei contagi, risalita poi in ottobre.

È per questo che i cyber criminali hanno sì attaccato i lavoratori da casa, ma hanno più che altro seguito uno schema pre-pandemia legato alla stagionalità più che all'emergenza sanitaria. Abbiamo già visto nella prima ondata che gli attacchi seguono la curva dei contagi, quindi c'è da attendersi un ritorno ai numeri di marzo nel prossimo report.

La morale è che l'estate è trascorsa in relativa tranquillità, interrotta solo da un continuo aumento degli attacchi RDP, che secondo gli esperti di ESET "potrebbe essere il risultato del crescente numero di sistemi scarsamente protetti connessi a Internet durante la pandemia, o dell’ingresso di nuovi attori malevoli che si ispirano a gang del ransomware per colpire l’RDP".

Altre tendenze significative del trimestre ferragostano comprendono la rinascita dei cryptominers, con il ritorno in attività di Emotet, e l’aumento di malware bancari dovuto dal rilascio del codice sorgente del trojan di mobile banking Cerberus. Quest'ultimo era diventato celebre in Italia con il falso SMS truffa dall'INPS sul bonus per le partite IVA.

Fra i risultati incassati dai ricercatori di ESET primeggiano la scoperta di un alto numero di chip Wi-Fi vulnerabili a bug simili a quelli di KrØØk e l'approfondimento delle informazioni note su KryptoCibule, una triplice minaccia per le criptovalute.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Supply chain software: pacchetti dannosi in crescita del 37%

04-05-2026

Smishing su pedaggi e multe: 79.000 SMS truffa

04-05-2026

Il gap di competenze nella cybersecurity si allarga con l'AI

04-05-2026

Zero Trust e cybersecurity moderna: perché la fiducia deve essere sempre verificata

04-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab