Remote Desktop Protocol bersagliato dagli attacchi brute force

Lo smart working ha fatto impennare gli attacchi brute force ai danni del Remote Deskotp Protocol. Ecco i consigli degli esperti.

Uno dei protocolli più popolari a livello mondiale per l'accesso a workstation o server Windows è il Remote Desktop Protocol (RDP) di Microsoft. Moltissime connessioni in remoto ne stanno facendo uso. Di conseguenza aumentano le attività criminali che cercano di sfruttarlo per attaccare le risorse aziendali a cui accedono lavoratori remoti. Secondo i dati di Kaspersky, dall'inizio di marzo gli attacchi brute force ai danni degli RDP sono aumentati vertiginosamente a livello globale.

Sono tentativi ripetuti e automatizzati di forzare nome utente e password per l'accesso al servizio RDP. Vengono tentate tutte le opzioni possibili, fino a quando si trova quella corretta. I tentativi possono basarsi su combinazioni di caratteri casuali o su database di password popolari o compromesse. L'aspetto drammatico è che, qualora l'attacco riuscisse, i cyber criminali avrebbero accesso remoto al computer di destinazione in rete, quindi per conseguenza alla rete aziendale stessa.

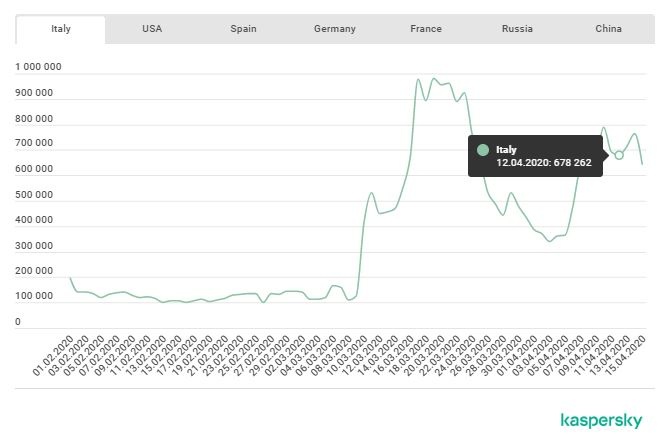

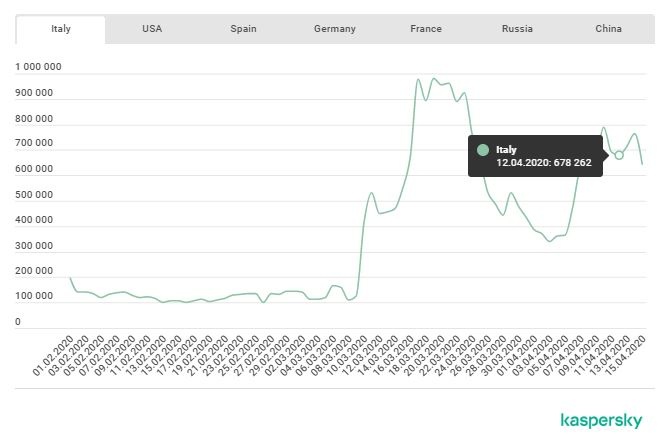

Dati relativi all'Italia per attacchi da parte della famiglia Bruteforce.Generic.RDP nel periodo fra febbraio e aprile 2020

Dati relativi all'Italia per attacchi da parte della famiglia Bruteforce.Generic.RDP nel periodo fra febbraio e aprile 2020

Gli aggressori che usano attacchi di questo tipo operano per area. Per quanto ne sappiamo, a seguito della transizione di massa allo smart working, i cyber criminali hanno intuito che il numero di server RDP mal configurati era aumentato vetiginosamente. Da qui l'impennata nel numero di attacchi.

Data la situazione, è improbabile che gli attacchi di questo tipo e quelli agli strumenti di collaborazione si interrompano presto. Per questo, chi usa una connessione RDP deve sincerarsi di prendere tutte le possibili misure di protezione.

Il primo passo è usare password complesse. Non devono in alcun modo essere legate all'utente, ai parenti, agli animali domestici. Devono essere stringhe di testo, numeri e caratteri alfanumerici assolutamente casuali. Meglio se create da un generatore di password. Inoltre, dovrebbe essere implementato un sistema di autenticazione a due fattori.

Se il protocollo in uso non è l'RDP

A questo punto chi non usa l'RDP penserà di essere al riparo dai problemi. Purtroppo non è così. Secondo gli esperti di Kaspersky anche gli utenti VNC (Virtual Network Computing) sono a rischio. A fine 2019 i tecnici hanno rilevato 37 vulnerabilità in vari client collegati tramite il protocollo VNC.

È consigliato monitorare attentamente i programmi in uso e aggiornarli il prima possibile su tutti i dispositivi aziendali. Considerato che qualsiasi intervento dovrebbe essere condotto in remoto, in questo caso bisogna fare corsi di formazione ai dipendenti sulle regole base della sicurezza digitale. Anche qui imporre password complesse per accedere alle risorse aziendali (meglio password diverse per servizi differenti). Laddove possibile, è meglio usare la crittografia sui dispositivi utilizzati per scopi lavorativi. Infine, è sempre doveroso creare copie di backup dei dati critici.

Sono tentativi ripetuti e automatizzati di forzare nome utente e password per l'accesso al servizio RDP. Vengono tentate tutte le opzioni possibili, fino a quando si trova quella corretta. I tentativi possono basarsi su combinazioni di caratteri casuali o su database di password popolari o compromesse. L'aspetto drammatico è che, qualora l'attacco riuscisse, i cyber criminali avrebbero accesso remoto al computer di destinazione in rete, quindi per conseguenza alla rete aziendale stessa.

Dati relativi all'Italia per attacchi da parte della famiglia Bruteforce.Generic.RDP nel periodo fra febbraio e aprile 2020

Dati relativi all'Italia per attacchi da parte della famiglia Bruteforce.Generic.RDP nel periodo fra febbraio e aprile 2020Gli aggressori che usano attacchi di questo tipo operano per area. Per quanto ne sappiamo, a seguito della transizione di massa allo smart working, i cyber criminali hanno intuito che il numero di server RDP mal configurati era aumentato vetiginosamente. Da qui l'impennata nel numero di attacchi.

Data la situazione, è improbabile che gli attacchi di questo tipo e quelli agli strumenti di collaborazione si interrompano presto. Per questo, chi usa una connessione RDP deve sincerarsi di prendere tutte le possibili misure di protezione.

Il primo passo è usare password complesse. Non devono in alcun modo essere legate all'utente, ai parenti, agli animali domestici. Devono essere stringhe di testo, numeri e caratteri alfanumerici assolutamente casuali. Meglio se create da un generatore di password. Inoltre, dovrebbe essere implementato un sistema di autenticazione a due fattori.

Lo Speciale di SecurityOpenLab dedicato alla cyber security durante l'emergenza coronavirusSecondo passaggio è quello, da parte dell'azienda, di consentire l'accesso RDP solo tramite una VPN e con autenticazione a livello di rete (NLA). Le aziende che non usano l'RDP faranno bene a disabilitarlo e a chiudere la porta 3389. Infine, è imperativa una soluzione di sicurezza affidabile.

Se il protocollo in uso non è l'RDP

A questo punto chi non usa l'RDP penserà di essere al riparo dai problemi. Purtroppo non è così. Secondo gli esperti di Kaspersky anche gli utenti VNC (Virtual Network Computing) sono a rischio. A fine 2019 i tecnici hanno rilevato 37 vulnerabilità in vari client collegati tramite il protocollo VNC.È consigliato monitorare attentamente i programmi in uso e aggiornarli il prima possibile su tutti i dispositivi aziendali. Considerato che qualsiasi intervento dovrebbe essere condotto in remoto, in questo caso bisogna fare corsi di formazione ai dipendenti sulle regole base della sicurezza digitale. Anche qui imporre password complesse per accedere alle risorse aziendali (meglio password diverse per servizi differenti). Laddove possibile, è meglio usare la crittografia sui dispositivi utilizzati per scopi lavorativi. Infine, è sempre doveroso creare copie di backup dei dati critici.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Il CAIO e lo Specchio delle parole vuote

01-05-2026

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab