245.000 sistemi Windows vulnerabili al bug RDP BlueKeep

Milioni di computer e server in tutto il mondo rimangono senza patch per alcuni dei bug più pericolosi.

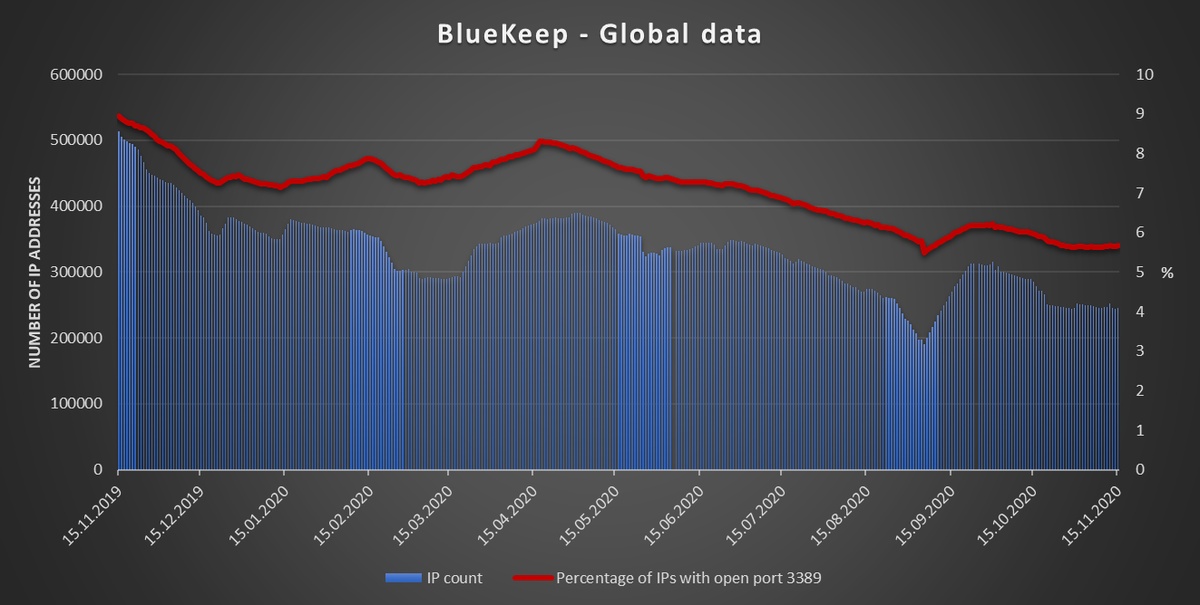

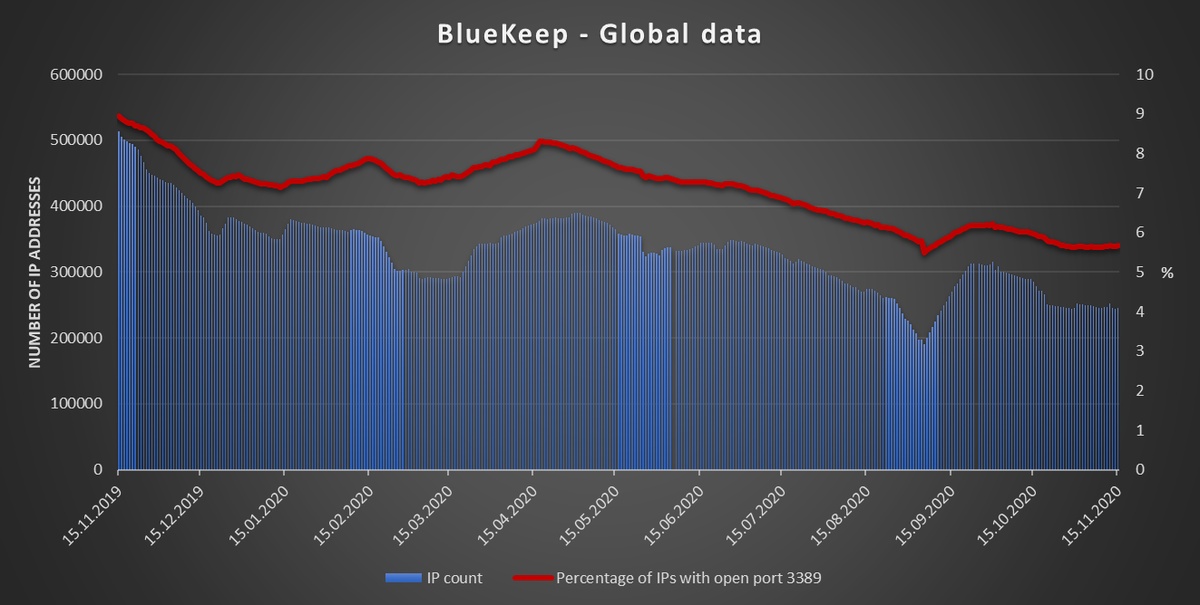

Nonostante gli innumerevoli appelli al patching tempestivo dei sistemi, il SANS Internet Storm Center calcola che è ancora sensibile agli attacchi BlueKeep il 25 percento dei 950.000 sistemi riconosciuti vulnerabili a maggio 2019. Analogamente, oltre 103.000 sistemi Windows rimangono vulnerabili a SMBGhost, una falla nel protocollo SMB divulgata nel marzo 2020.

Ricordiamo che BlueKeep interessa il servizio RDP di Windows. Attualmente i sistemi Windows vulnerabili sono oltre 245.000. Entrambe le vulnerabilità consentono ai cyber criminali di assumere il controllo da remoto del sistema, per questo sono considerate tra i bug più gravi degli ultimi anni.

Evidentemente la percezione del rischio è poco attinente alla realtà. Il responsabile del SANS ISC, Jan Kopriva, rincara la dose rimarcando che BlueKeep e SMBGhost non sono le uniche vulnerabilità sfruttabili in remoto ad essere diffuse. Ci sono milioni di sistemi accessibili via Internet che sono privi di patch, fra cui server IIS, client di posta elettronica, client OpenSSL e siti WordPress.

Non sono stati di aiuto per risolvere la situazione nemmeno gli appelli della National Security Agency (NSA). Stando ai dati, la realtà è che "anche le vulnerabilità molto conosciute sono lasciate senza patch per anni e anni".

Non sono stati di aiuto per risolvere la situazione nemmeno gli appelli della National Security Agency (NSA). Stando ai dati, la realtà è che "anche le vulnerabilità molto conosciute sono lasciate senza patch per anni e anni".

Il problema dell'installazione delle patch ha tre cause principali. La prima e più diffusa riguarda il tempo richiesto per il patching: spesso gli staff IT sono sottodimensionati e oberati di lavoro. Rispetto alle minacce imminenti da monitorare, gestire le patch passa in secondo piano, e finisce per rimanerci a lungo. La soluzione in realtà esiste, e consiste nella gestione automatizzata delle patch.

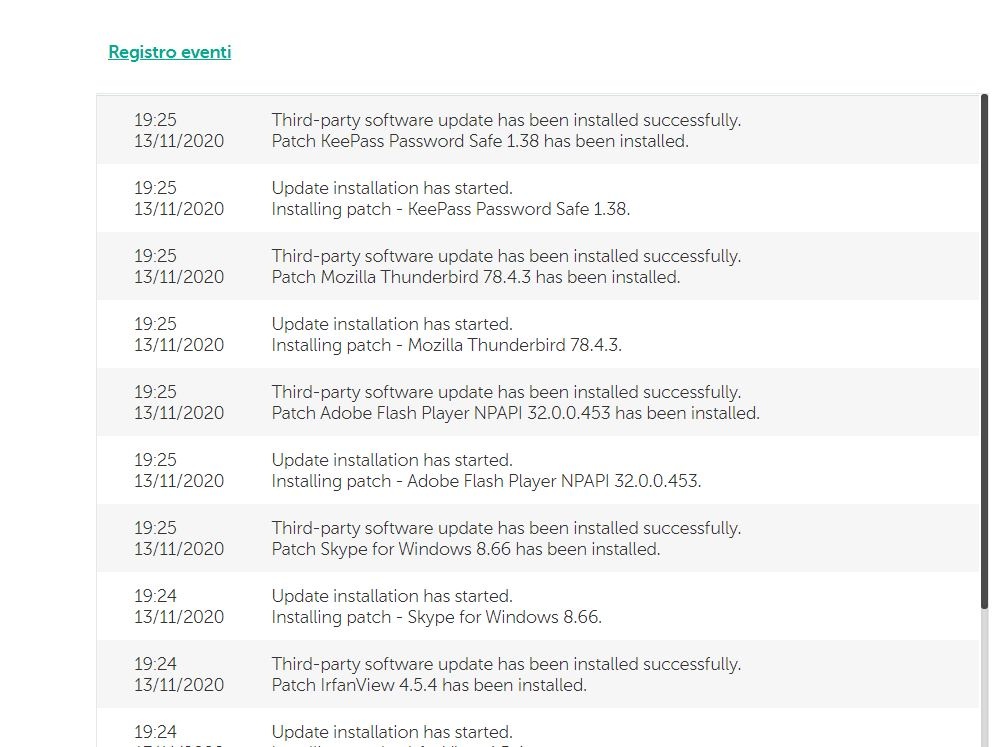

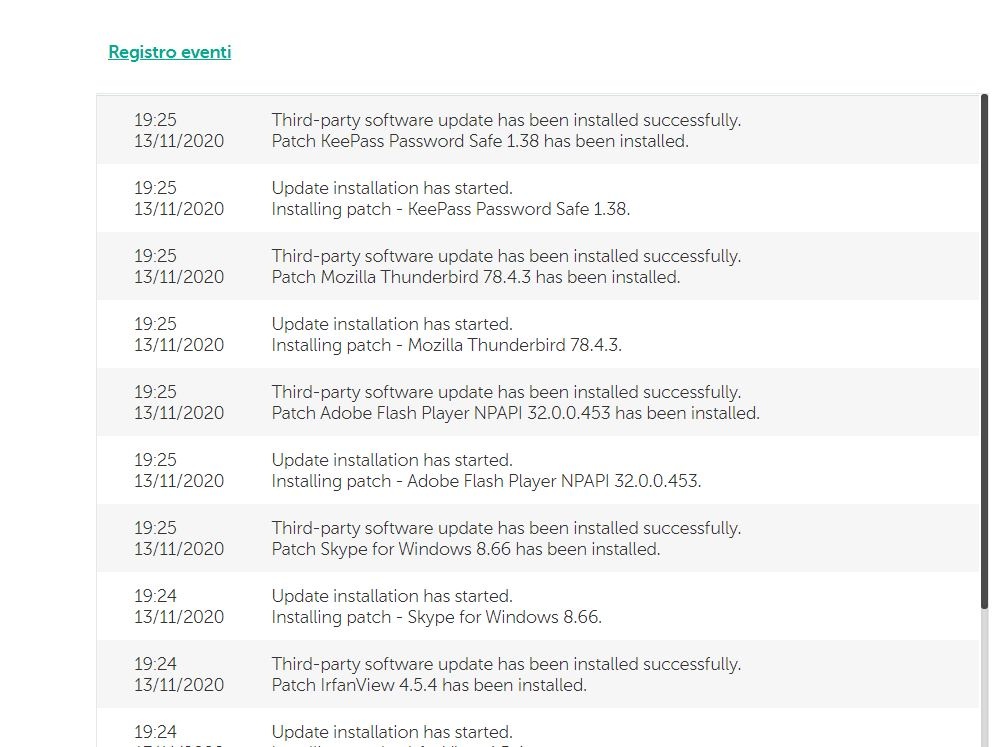

La maggior parte delle aziende di cyber security offre soluzioni ad hoc, che permettono di rilevare automaticamente le vulnerabilità dei sistemi e di avviare l'installazione tempestiva delle patch, senza bisogno di un intervento manuale. Per esempio, Kaspersky Endpoint Security Cloud Plus per le PMI che abbiamo usato di recente offre proprio questa possibilità.

L'altro problema riguarda l'installazione vera e propria, che spesso viene posticipata per evitare blocchi produttivi causati dal riavvio delle macchine. È una bella scocciatura, ma mettendo sulla bilancia rischi e benefici sarebbe meglio individuare la finestra temporale migliore per eseguire sbrigare questa incombenza.

C'è poi il problema delle vulnerabilità note, per le quali non ci sono patch. Un esempio è la falla Zerologon. La soluzione per gestire temporaneamente la sicurezza è il virtual patchning, che agisce come una patch a tutti gli effetti, proteggendo in modo specifico l’ambiente nel caso in cui qualcuno tenti di sfruttare una specifica vulnerabilità.

Lo stesso virtual patching risolve un altro problema frequente, ossia gli aggiornamenti di sicurezza mancanti per i sistemi operativi non più supportati da Microsoft. Protegge i server e gli endpoint dalle minacce che sfruttano le vulnerabilità nelle applicazioni critiche e sistemi operativi.

L'abitudine malsana di non installare le patch ha portato i cyber criminali a poter sfruttare vulnerabilità note da anni. In questo articolo abbiamo parlato di BlueKeep e SMBGhost, in realtà c'è un lungo elenco di falle che vengono sfruttate da anni.

In questi casi si potrebbe dire "meglio tardi che mai". Tuttavia, il cyber crimine si è evoluto, e ora la tendenza è sfruttare le falle a poche ore dalla loro scoperta. Nel 2020 ci sono stati casi lampanti: l'8 luglio Citrix ha pubblicato delle patch per vulnerabilità dei suoi apparati di rete, il 10 luglio era già attiva la scansione della rete per trovare i dispositivi senza patch. Un gruppo criminale, Nefilim, ha approfittato proprio di una falla nota di Citrix per attaccare con successo Luxottica.

Non è un caso isolato, perché è accaduto lo stesso con F5 e con Palo Alto Networks. In occasione dell'ultimo Patch Tuesday di Microsoft, in relazione alla vulnerabilità critica CVE-2020-17051, gli esperti hanno commentato che sarebbero bastate ore perché si attivassero le scansioni della porta 2049, a cui sarebbero seguiti a breve distanza gli attacchi mirati.

Meglio tardi che mai non funziona più. In mancanza di tempestività sarà semplicemente troppo tardi.

Ricordiamo che BlueKeep interessa il servizio RDP di Windows. Attualmente i sistemi Windows vulnerabili sono oltre 245.000. Entrambe le vulnerabilità consentono ai cyber criminali di assumere il controllo da remoto del sistema, per questo sono considerate tra i bug più gravi degli ultimi anni.

Evidentemente la percezione del rischio è poco attinente alla realtà. Il responsabile del SANS ISC, Jan Kopriva, rincara la dose rimarcando che BlueKeep e SMBGhost non sono le uniche vulnerabilità sfruttabili in remoto ad essere diffuse. Ci sono milioni di sistemi accessibili via Internet che sono privi di patch, fra cui server IIS, client di posta elettronica, client OpenSSL e siti WordPress.

Non sono stati di aiuto per risolvere la situazione nemmeno gli appelli della National Security Agency (NSA). Stando ai dati, la realtà è che "anche le vulnerabilità molto conosciute sono lasciate senza patch per anni e anni".

Non sono stati di aiuto per risolvere la situazione nemmeno gli appelli della National Security Agency (NSA). Stando ai dati, la realtà è che "anche le vulnerabilità molto conosciute sono lasciate senza patch per anni e anni". Le soluzioni ai problemi di patching

Il problema dell'installazione delle patch ha tre cause principali. La prima e più diffusa riguarda il tempo richiesto per il patching: spesso gli staff IT sono sottodimensionati e oberati di lavoro. Rispetto alle minacce imminenti da monitorare, gestire le patch passa in secondo piano, e finisce per rimanerci a lungo. La soluzione in realtà esiste, e consiste nella gestione automatizzata delle patch.

La maggior parte delle aziende di cyber security offre soluzioni ad hoc, che permettono di rilevare automaticamente le vulnerabilità dei sistemi e di avviare l'installazione tempestiva delle patch, senza bisogno di un intervento manuale. Per esempio, Kaspersky Endpoint Security Cloud Plus per le PMI che abbiamo usato di recente offre proprio questa possibilità.

L'altro problema riguarda l'installazione vera e propria, che spesso viene posticipata per evitare blocchi produttivi causati dal riavvio delle macchine. È una bella scocciatura, ma mettendo sulla bilancia rischi e benefici sarebbe meglio individuare la finestra temporale migliore per eseguire sbrigare questa incombenza.

C'è poi il problema delle vulnerabilità note, per le quali non ci sono patch. Un esempio è la falla Zerologon. La soluzione per gestire temporaneamente la sicurezza è il virtual patchning, che agisce come una patch a tutti gli effetti, proteggendo in modo specifico l’ambiente nel caso in cui qualcuno tenti di sfruttare una specifica vulnerabilità.

Lo stesso virtual patching risolve un altro problema frequente, ossia gli aggiornamenti di sicurezza mancanti per i sistemi operativi non più supportati da Microsoft. Protegge i server e gli endpoint dalle minacce che sfruttano le vulnerabilità nelle applicazioni critiche e sistemi operativi.

Perché le patch vanno installate subito

L'abitudine malsana di non installare le patch ha portato i cyber criminali a poter sfruttare vulnerabilità note da anni. In questo articolo abbiamo parlato di BlueKeep e SMBGhost, in realtà c'è un lungo elenco di falle che vengono sfruttate da anni.

In questi casi si potrebbe dire "meglio tardi che mai". Tuttavia, il cyber crimine si è evoluto, e ora la tendenza è sfruttare le falle a poche ore dalla loro scoperta. Nel 2020 ci sono stati casi lampanti: l'8 luglio Citrix ha pubblicato delle patch per vulnerabilità dei suoi apparati di rete, il 10 luglio era già attiva la scansione della rete per trovare i dispositivi senza patch. Un gruppo criminale, Nefilim, ha approfittato proprio di una falla nota di Citrix per attaccare con successo Luxottica.

Non è un caso isolato, perché è accaduto lo stesso con F5 e con Palo Alto Networks. In occasione dell'ultimo Patch Tuesday di Microsoft, in relazione alla vulnerabilità critica CVE-2020-17051, gli esperti hanno commentato che sarebbero bastate ore perché si attivassero le scansioni della porta 2049, a cui sarebbero seguiti a breve distanza gli attacchi mirati.

Meglio tardi che mai non funziona più. In mancanza di tempestività sarà semplicemente troppo tardi.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 16

IDC FutureTech Summit di Milano, 16 aprile.

Apr 16

Webinar Kaspersky - Si fa presto a dire “SOC”!

Apr 21

SoftwareOne - Hands-on workshop: Copilot Agents - Milano

Apr 28

Arexdata DSPM: identificazione, classificazione e controllo dei dati

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Ott 07

Fortinet Security Day - Roma

Ultime notizie Tutto

L'intelligenza artificiale è il motore dell'innovazione, ma sta anche alimentando la prossima ondata di attacchi informatici

14-04-2026

Commvault porta AI agentica e resilienza su Commvault Cloud

14-04-2026

Cisco acquisisce Galileo Technologies per rendere osservabili gli agenti AI

14-04-2026

L’era della difesa informatica alimentata dall'intelligenza artificiale

14-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab