Offuscamento JavaScript e malware, un binomio difficile da smascherare

L'offuscamento di JavaScript spesso è impiegato per nascondere malware, ma ha anche impieghi legittimi. La profilazione può aiutare a capire dove si nascondono delle minacce.

Le tecniche di offuscamento di codice JavaScript dannoso sono sempre più diffuse: sono utilizzate dai criminali informatici per creare JavaScript illeggibile, non eseguibile e, di conseguenza, molto più difficile da analizzare e rilevare. Una recente ricerca di Akamai che ha analizzato oltre 10.000 campioni JavaScript dannosi (dropper malware, pagine di phishing, cryptominer, eccetera) ha rivelato che almeno nel 25% sono state utilizzate tecniche di offuscamento JavaScript per eludere il rilevamento.

La situazione è complessa perché l'offuscamento di JavaScript non è usato solo per scopi dannosi. Almeno lo 0,5% dei 20.000 siti Web che popolano la parte alta della classifica di Alexa.com contiene codice JavaScript offuscato. La tecnica in questo caso viene impiegata legittimamente, per impedire l'accesso pubblico al codice del sito web.

È pertanto il mix di applicazioni lecite e illecite dell'offuscamento a rende complicato il lavoro dei ricercatori di sicurezza e l'identificazione delle sole applicazioni dannose.

Una questione di paking

I ricercatori di Akamai hanno rivelato di avere compreso che il software packing è un importante indizio per dedurre il contenuto JavaScript offuscato. Semplificando al massimo, il software packing è un metodo di compressione o crittografia del codice che lo rende illeggibile.

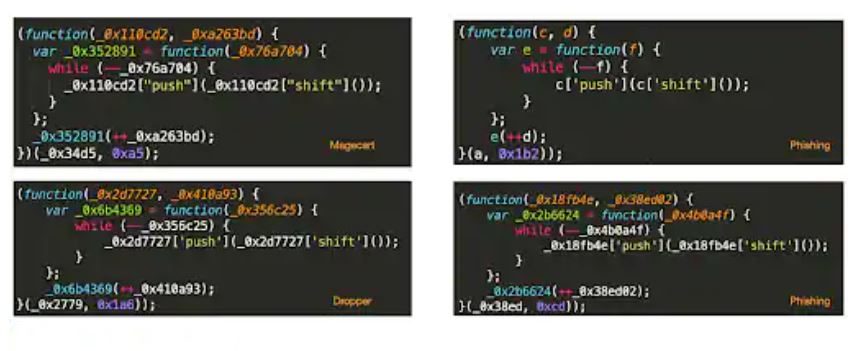

I risultati completi della ricerca verranno presentati alla conferenza SecTor 2021. Intanto l'azienda ha anticipato alcuni aspetti. In particolare, il fatto che l'uso del packing per eludere la detection degli strumenti di sicurezza modifica il codice. Akamai ha elaborato un metodo che profila la funzionalità unica dei packer per rilevare il codice JavaScript offuscato che nasconde una minaccia, come phishing, dropper malware o altro.

Akamai mostra anche quattro esempi di campioni malevoli (sopra): due di phishing, uno di un dropper malware e uno di un Magecart. Sono codici diversi con variabili e nomi di funzioni diverse, che però hanno in comune la stessa funzionalità di offuscamento. Impiegando questo metodo di profilazione dei packer, i ricercatori hanno valutato 30.000 file JavaScript benigni e dannosi e hanno concluso che almeno il 25% dei file dannosi utilizza una delle funzionalità profilate.

Conclusione

L'uso sempre più massivo di tecniche di offuscamento del codice sia a scopo legittimo che illegittimo potrebbe comportare più tempo e risorse per le scansioni antimalware. Non si può dare per scontato che tutto il codice offuscato sia malevolo, ma l'approccio migliore per la detection resta considerare il codice offuscato come sospetto fino a prova contraria. Nell'analisi, l'uso di indicatori aggiuntivi come le funzionalità, la dimensione e la complessità del codice può essere di supporto.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab