Se il vero backup da fare fosse quello dell'IT manager?

Il personale addetto alla sicurezza è un elemento critico in azienda. Occorre adottare politiche di ridondanza per assicurarsi che l'infrastruttura sia sempre protetta al meglio.

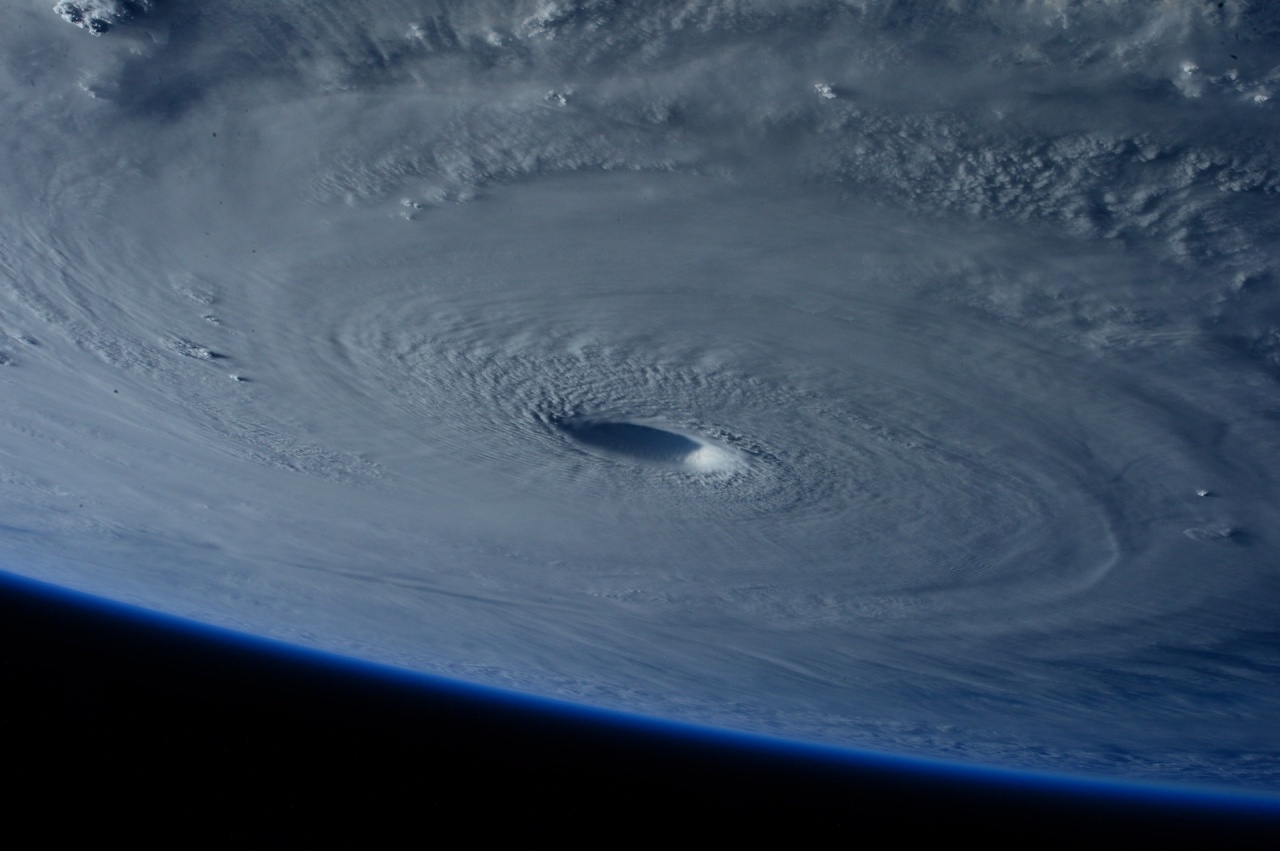

COVID-19 ha insegnato che le aziende devono essere preparate per gestire eventi e situazioni al di fuori della routine. Negli Stati Uniti l'uragano Sandy divenne il metro di misura per i piani di continuità aziendale (BCP) e di disaster recovery (DR). Finito il lockdown, il parametro di riferimento in tutto il mondo sarà la pandemia di coronavirus.

La questione non riguarda solo le infrastrutture. Perché senza i team IT e di sicurezza le infrastrutture non funzionano. Occorre ridondanza anche fra le persone che si occupano di mantenere in funzione l'infrastruttura e di erogare ai dipendenti tutto l'occorrente affinché lavorino da casa.

È la base del principio fondamentale della sicurezza delle informazioni, che dev'essere applicato a 360 gradi. Ovviamente non significa duplicare il numero delle figure professionali. Significa fare in modo che l'assenza improvvisa di una persona non blocchi il lavoro.

È la base del principio fondamentale della sicurezza delle informazioni, che dev'essere applicato a 360 gradi. Ovviamente non significa duplicare il numero delle figure professionali. Significa fare in modo che l'assenza improvvisa di una persona non blocchi il lavoro.

Sembra banale, ma nell'ambito del personale chiave per la sicurezza informatica, il concetto è di difficile applicazione. Il più delle volte queste figure professionali posseggono una conoscenza peculiare dell'infrastruttura di un'organizzazione. Comprese le credenziali di accesso agli strumenti di gestione. Cosa accadrebbe se una di queste persone si assentasse per un periodo di tempo prolungato e non fosse contattabile?

Non è un invito alla sfortuna. COVID-19 ha palesato come nella pianificazione dei piani di continuità aziendale sia necessario tenere conto di tutto. Compreso il conteggio dei dipendenti in ogni posizione e delle competenze con cui si può operare in sicurezza in uno stato di emergenza qualsiasi.

La custodia delle password

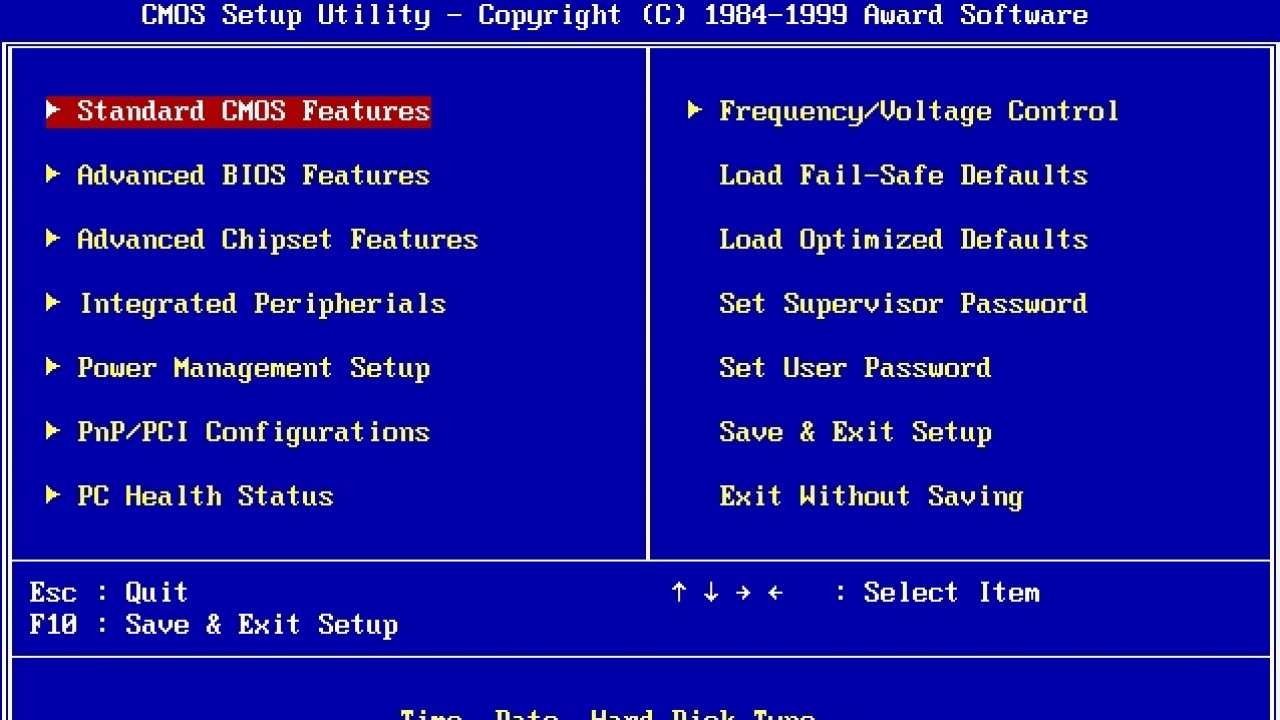

I professionisti IT e della sicurezza spesso sono i custodi delle "chiavi del regno". È giusto che sia così, ma bisogna sincerarsi che suddette chiavi siano in possesso di più di una persona. Nelle grandi aziende questo tipo di gestione in genere passa per moduli Privileged Access Management (PAM). In quelle più piccole è sufficiente condividere l'accesso a gestori di password quali LastPass o KeePass.

Per motivi di sicurezza, bisogna ricordarsi che la custodia delle password dev'essere affidata a sistemi di autenticazione a più fattori. E che chi deve accedere alle password deve per forza avere accesso al computer, al server o a qualsiasi dispositivo (on premises o in cloud) su cui è installato il programma di gestione.

Per motivi di sicurezza, bisogna ricordarsi che la custodia delle password dev'essere affidata a sistemi di autenticazione a più fattori. E che chi deve accedere alle password deve per forza avere accesso al computer, al server o a qualsiasi dispositivo (on premises o in cloud) su cui è installato il programma di gestione.

Ci rendiamo conto che questa best practice sia più facile a dirsi che a farsi. Ma in caso di emergenza è l'unico modo per non lasciare scoperte delle aree nevralgiche dell'azienda.

Un buon punto di partenza per mettere in pratica questo principio è creare una rotazione dei ruoli, di modo che tutti gli interessati possano acquisire la stessa familiarità con la gestione dei processi critici. È un lavoro lungo e laborioso, per questo prima si inizia, prima ci si troverà pronti ad affrontare qualsiasi evenienza.

Un buon punto di partenza per mettere in pratica questo principio è creare una rotazione dei ruoli, di modo che tutti gli interessati possano acquisire la stessa familiarità con la gestione dei processi critici. È un lavoro lungo e laborioso, per questo prima si inizia, prima ci si troverà pronti ad affrontare qualsiasi evenienza.

La questione non riguarda solo le infrastrutture. Perché senza i team IT e di sicurezza le infrastrutture non funzionano. Occorre ridondanza anche fra le persone che si occupano di mantenere in funzione l'infrastruttura e di erogare ai dipendenti tutto l'occorrente affinché lavorino da casa.

È la base del principio fondamentale della sicurezza delle informazioni, che dev'essere applicato a 360 gradi. Ovviamente non significa duplicare il numero delle figure professionali. Significa fare in modo che l'assenza improvvisa di una persona non blocchi il lavoro.

È la base del principio fondamentale della sicurezza delle informazioni, che dev'essere applicato a 360 gradi. Ovviamente non significa duplicare il numero delle figure professionali. Significa fare in modo che l'assenza improvvisa di una persona non blocchi il lavoro.Sembra banale, ma nell'ambito del personale chiave per la sicurezza informatica, il concetto è di difficile applicazione. Il più delle volte queste figure professionali posseggono una conoscenza peculiare dell'infrastruttura di un'organizzazione. Comprese le credenziali di accesso agli strumenti di gestione. Cosa accadrebbe se una di queste persone si assentasse per un periodo di tempo prolungato e non fosse contattabile?

Non è un invito alla sfortuna. COVID-19 ha palesato come nella pianificazione dei piani di continuità aziendale sia necessario tenere conto di tutto. Compreso il conteggio dei dipendenti in ogni posizione e delle competenze con cui si può operare in sicurezza in uno stato di emergenza qualsiasi.

Lo Speciale di SecurityOpenLab dedicato alla cyber security durante l'emergenza coronavirusOccorre rispettare poche e semplici regole che garantiscano la ridondanza delle competenze e l'accesso alle informazioni. Include credenziali, processi e aggiornamenti sullo stato dei progetti.

La custodia delle password

I professionisti IT e della sicurezza spesso sono i custodi delle "chiavi del regno". È giusto che sia così, ma bisogna sincerarsi che suddette chiavi siano in possesso di più di una persona. Nelle grandi aziende questo tipo di gestione in genere passa per moduli Privileged Access Management (PAM). In quelle più piccole è sufficiente condividere l'accesso a gestori di password quali LastPass o KeePass. Per motivi di sicurezza, bisogna ricordarsi che la custodia delle password dev'essere affidata a sistemi di autenticazione a più fattori. E che chi deve accedere alle password deve per forza avere accesso al computer, al server o a qualsiasi dispositivo (on premises o in cloud) su cui è installato il programma di gestione.

Per motivi di sicurezza, bisogna ricordarsi che la custodia delle password dev'essere affidata a sistemi di autenticazione a più fattori. E che chi deve accedere alle password deve per forza avere accesso al computer, al server o a qualsiasi dispositivo (on premises o in cloud) su cui è installato il programma di gestione.Documentare lo stato dei progetti

Spesso il responsabile di un progetto ha tutto nella sua testa. Così facendo però, in sua assenza non è possibile sapere che cos'è stato fatto e che cos'è da fare. Occorre tenere una lista aggiornata dello stato dei lavori, condivisa con altri membri del team. In caso di qualsiasi evenienza, gli altri potranno portare avanti i lavori senza problemi. Gli aggiornamenti devono includere la lista dei fornitori, le considerazioni alla base delle scelte e i requisiti da raggiungere.

Verifica della continuità del piano operativo

Verificare la continuità del piano operativo (COOP) significa sincerarsi che in azienda ci sia più di una persona capace di svolgere ogni singolo compito critico. In questo sono abbastanza chiare le linee guida della FEMA, secondo cui qualsiasi COOP deve prevedere dei piani di "successione". In dettaglio, per ogni funzione essenziale occorre che oltre alla persona principale ce ne siano fino a tre di backup. E queste tre devono avere le stesse conoscenze della persona con responsabilità primaria.Ci rendiamo conto che questa best practice sia più facile a dirsi che a farsi. Ma in caso di emergenza è l'unico modo per non lasciare scoperte delle aree nevralgiche dell'azienda.

Un buon punto di partenza per mettere in pratica questo principio è creare una rotazione dei ruoli, di modo che tutti gli interessati possano acquisire la stessa familiarità con la gestione dei processi critici. È un lavoro lungo e laborioso, per questo prima si inizia, prima ci si troverà pronti ad affrontare qualsiasi evenienza.

Un buon punto di partenza per mettere in pratica questo principio è creare una rotazione dei ruoli, di modo che tutti gli interessati possano acquisire la stessa familiarità con la gestione dei processi critici. È un lavoro lungo e laborioso, per questo prima si inizia, prima ci si troverà pronti ad affrontare qualsiasi evenienza.  Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 28

Arexdata DSPM: identificazione, classificazione e controllo dei dati

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Agenti AI all’assalto del cloud: un esperimento mostra dove può spingersi l’automazione

23-04-2026

GenAI Protection, una nuova leva per gestire l’uso dell’AI negli MSP

23-04-2026

Identità digitali, il nuovo perimetro sotto attacco

23-04-2026

Quando l'AI diventa vettore di supply chain attack, l’analisi dell’esperto

23-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab