Endpoint: troppi software di sicurezza aumentano i rischi

Semplificare la gestione dell'infrastruttura e il monitoraggio della sicurezza è l'unico modo per ottenere una protezione efficace.

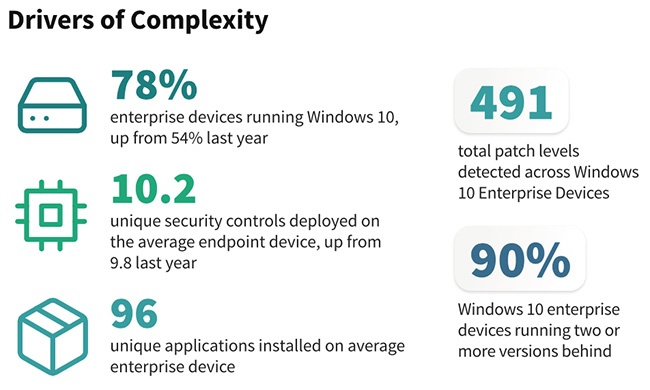

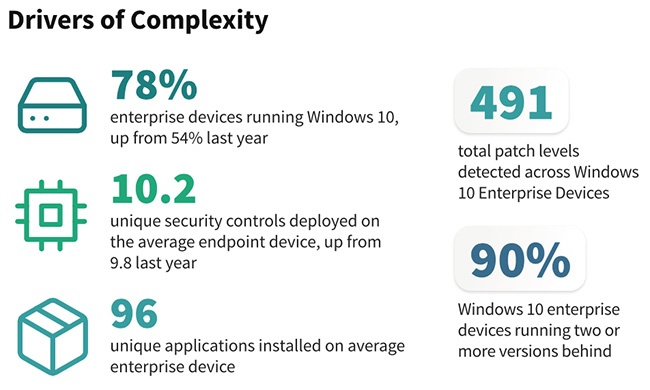

L'eccessiva complessità e l'alto numero di strumenti di monitoraggio e gestione sugli endpoint ostacolano la gestione IT e abbassano la sicurezza. Rendono difficoltosa l'applicazione delle patch e l'immediato rilevamento delle criticità, indebolendo di fatto le difese di cyber security.

Da tempo i produttori di cyber sicurezza insistono su questo argomento, ora c'è la conferma di una ricerca condotta da Absolute. Il tema è quello degli investimenti in sicurezza IT e degli errori commessi da molte aziende nello stanziamento dei fondi: aumentare la spesa per la sicurezza non è una garanzia di sicurezza.

Sembra una contraddizione in termini, invece è esattamente quello che accade. Ed è la direzione opposta in cui si muovono gli esperti di settore, che caldeggiano l'adozione di una piattaforma unica onnicomprensiva. Le soluzioni integrate semplificano la gestione mediante un'unica console da cui si possono controllare tutti gli aspetti della cyber sicurezza e dell'infrastruttura di rete.

Inoltre, accade spesso che un sovrannumero di strumenti di gestione e sicurezza sia frutto di una mancata programmazione e di un'errata logica di gestione del rischio. Anziché un piano strutturato per la sicurezza, sviluppato in maniera coerente e organica, si acquistano strumenti con funzioni singole di che vanno a colmare una lacuna. Il problema è che si finisce per sovrapporre molteplici strumenti che creano a loro volta delle falle nella sicurezza.

Ci si ritrova quindi con VPN non aggiornate o non correttamente configurate, quindi pericolose, programmi che mettono a rischio la privacy di dati, utenti e azienda. E, nonostante la sovrabbondanza di strumenti, controlli mancanti o non conformi. Inutile dire che in una situazione come questa l'esposizione al rischio s'impenna e vanifica del tutto gli investimenti fatti.

I rischi di un monitoraggio inefficace sono noti. Ricerche di mercato evidenziano che mediamente l'applicazione delle patch sui dispositivi Windows 10 avviene con tre mesi di ritardo. Il 60 per cento delle violazioni dei dati è conseguenza di vulnerabilità note per quali non sono installate le patch, benché disponibili.

Gartner si è occupata di questo annoso problema, e ha concluso che "i consigli di amministrazione e i dirigenti si stanno ponendo le domande sbagliate sulla sicurezza informatica, che portano a stanziare investimenti controproducenti".

Gartner si è occupata di questo annoso problema, e ha concluso che "i consigli di amministrazione e i dirigenti si stanno ponendo le domande sbagliate sulla sicurezza informatica, che portano a stanziare investimenti controproducenti".

La decisione giusta da prendere non è se spendere di più o di meno. È semplificare la gestione dell'infrastruttura e della sicurezza con un piano organico strutturato in maniera coerente, che parta da una solida logica di gestione del rischio.

Non solo: fra i requisiti di cui tenere conto è imperativo la resilienza degli endpoint. Ossia la capacità di segnalare i problemi e di risolverli con gli strumenti in dotazione. Esempi possono essere le sandbox che bloccano autonomamente le minacce per evitare che si diffondano. L'Intelligenza Artificiale che rileva comportamenti anomali delle applicazioni e impedisce che le loro azioni abbiano ripercussioni sul resto della rete.

Il guaio maggiore, infatti, è che l'endpoint non è un oggetto isolato fine a sé stesso. Può costituire la porta d'ingresso per un attacco che blocca l'intera azienda. Per questo i team IT e di sicurezza necessitano di avere costantemente sotto controllo tutti gli endpoint, con strumenti che permettano di monitorare in modo efficace la loro situazione.

Una console di controllo è la soluzione migliore, anche rispetto a molti prodotti dello stesso fornitore, che se non perfettamente integrati non garantiscono il funzionamento senza soluzione di continuità.

Da tempo i produttori di cyber sicurezza insistono su questo argomento, ora c'è la conferma di una ricerca condotta da Absolute. Il tema è quello degli investimenti in sicurezza IT e degli errori commessi da molte aziende nello stanziamento dei fondi: aumentare la spesa per la sicurezza non è una garanzia di sicurezza.

Sembra una contraddizione in termini, invece è esattamente quello che accade. Ed è la direzione opposta in cui si muovono gli esperti di settore, che caldeggiano l'adozione di una piattaforma unica onnicomprensiva. Le soluzioni integrate semplificano la gestione mediante un'unica console da cui si possono controllare tutti gli aspetti della cyber sicurezza e dell'infrastruttura di rete.

Inoltre, accade spesso che un sovrannumero di strumenti di gestione e sicurezza sia frutto di una mancata programmazione e di un'errata logica di gestione del rischio. Anziché un piano strutturato per la sicurezza, sviluppato in maniera coerente e organica, si acquistano strumenti con funzioni singole di che vanno a colmare una lacuna. Il problema è che si finisce per sovrapporre molteplici strumenti che creano a loro volta delle falle nella sicurezza.

Ci si ritrova quindi con VPN non aggiornate o non correttamente configurate, quindi pericolose, programmi che mettono a rischio la privacy di dati, utenti e azienda. E, nonostante la sovrabbondanza di strumenti, controlli mancanti o non conformi. Inutile dire che in una situazione come questa l'esposizione al rischio s'impenna e vanifica del tutto gli investimenti fatti.

I rischi di un monitoraggio inefficace sono noti. Ricerche di mercato evidenziano che mediamente l'applicazione delle patch sui dispositivi Windows 10 avviene con tre mesi di ritardo. Il 60 per cento delle violazioni dei dati è conseguenza di vulnerabilità note per quali non sono installate le patch, benché disponibili.

Gartner si è occupata di questo annoso problema, e ha concluso che "i consigli di amministrazione e i dirigenti si stanno ponendo le domande sbagliate sulla sicurezza informatica, che portano a stanziare investimenti controproducenti".

Gartner si è occupata di questo annoso problema, e ha concluso che "i consigli di amministrazione e i dirigenti si stanno ponendo le domande sbagliate sulla sicurezza informatica, che portano a stanziare investimenti controproducenti". La decisione giusta da prendere non è se spendere di più o di meno. È semplificare la gestione dell'infrastruttura e della sicurezza con un piano organico strutturato in maniera coerente, che parta da una solida logica di gestione del rischio.

Non solo: fra i requisiti di cui tenere conto è imperativo la resilienza degli endpoint. Ossia la capacità di segnalare i problemi e di risolverli con gli strumenti in dotazione. Esempi possono essere le sandbox che bloccano autonomamente le minacce per evitare che si diffondano. L'Intelligenza Artificiale che rileva comportamenti anomali delle applicazioni e impedisce che le loro azioni abbiano ripercussioni sul resto della rete.

Il guaio maggiore, infatti, è che l'endpoint non è un oggetto isolato fine a sé stesso. Può costituire la porta d'ingresso per un attacco che blocca l'intera azienda. Per questo i team IT e di sicurezza necessitano di avere costantemente sotto controllo tutti gli endpoint, con strumenti che permettano di monitorare in modo efficace la loro situazione.

Una console di controllo è la soluzione migliore, anche rispetto a molti prodotti dello stesso fornitore, che se non perfettamente integrati non garantiscono il funzionamento senza soluzione di continuità.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

OT e IoT nel mirino: minacce, vulnerabilità e reti wireless

05-05-2026

WEF: dati, vantaggi e guida all'adozione dell'AI nella cybersecurity

05-05-2026

L'AI come operatore offensivo: zero-day scoperti in pochi minuti

05-05-2026

Shadow AI nelle aziende: rischi e opportunità per gli MSP

05-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab