Protezione IoT: Check Point presenta IoT Protect

IoT Protect è una soluzione integrata per la protezione dei dispositivi IoT installati in infrastrutture critiche, ambienti industriali, sanitari, smart city e smart building.

La protezione dei dispositivi IoT all'interno delle reti è un problema di portata sempre maggiore e sempre più urgente da risolvere. Check Point Software Technologies lo affronta con IoT Protect, una nuova soluzione di cyber security che promette di proteggere sia i dispositivi che le reti IoT presenti negli smart building, nelle smart city, negli ambienti sanitari, in quelli industriali e nelle infrastrutture critiche.

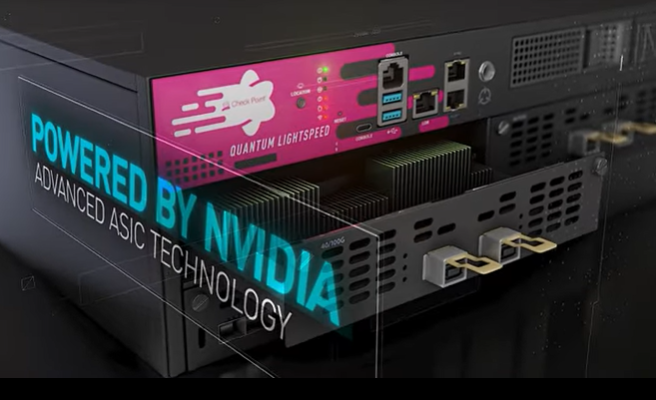

La base di IoT Protect è la prevenzione, atta a bloccare sia le minacce conosciute, sia gli attacchi informatici sconosciuti, grazie all'impiego dell'Intelligenza Artificiale. L'aspetto più interessante è che secondo il produttore questa soluzione è in grado di tutelare anche i dispositivi IoT per i quali non sono applicabili le patch o che si appoggiano a protocolli di comunicazione non sicuri. In questi casi, infatti, vengono usate delle patch virtuali per correggere i difetti di sicurezza.

Questo dovrebbe aggirare la questione annosa della mancanza di standard comuni per la fabbricazione di prodotti "secured by design" e della carente disponibilità di patch nel momento in cui vengono rilevate delle vulnerabilità.

IoT Protect lavora di concerto con i gateway dell'azienda e con IoT Protect Nano-Agents, inoltre si integra con le principali piattaforme di asset discovery IoT del settore per gli ambienti sanitari, industriali, smart office e smart building. Il risultato è che installandolo di ottiene una visibilità completa dei dispositivi IoT, che permette di condurre un'accurata analisi dei rischi. Visibilità che peraltro avviene mediante un unico pannello di controllo sia per le reti IT che IoT.

IoT Protect lavora di concerto con i gateway dell'azienda e con IoT Protect Nano-Agents, inoltre si integra con le principali piattaforme di asset discovery IoT del settore per gli ambienti sanitari, industriali, smart office e smart building. Il risultato è che installandolo di ottiene una visibilità completa dei dispositivi IoT, che permette di condurre un'accurata analisi dei rischi. Visibilità che peraltro avviene mediante un unico pannello di controllo sia per le reti IT che IoT.

Una volta ottenuto questo risultato è possibile identificare e bloccare gli accessi non autorizzati e il traffico da e verso dispositivi e server, per prevenire attacchi malware mirati. Non ultimo, IoT Protect consente una segmentazione e gestione intuitiva della rete con il metodo Zero Trust. Questo permette di definire regole di sicurezza dettagliate in tutto il tessuto di rete IoT, basate su attributi, rischi e protocolli dei dispositivi, nel rispetto delle politiche di sicurezza aziendali.

Il passo compiuto da Check Point è un passaggio importante perché, nonostante i rischi, ormai la maggior parte delle aziende ha implementato soluzioni di IoT, che sono spesso "dispositivi ombra", ossia che operano connessi in rete senza che i team IT o responsabili della sicurezza ne siano a conoscenza. Dato che quello che non si vede non si può proteggere, non stupisce che il 67% delle aziende e l'82% delle imprese in ambito sanitario abbiano subito incidenti legati all'IoT.

Il passo compiuto da Check Point è un passaggio importante perché, nonostante i rischi, ormai la maggior parte delle aziende ha implementato soluzioni di IoT, che sono spesso "dispositivi ombra", ossia che operano connessi in rete senza che i team IT o responsabili della sicurezza ne siano a conoscenza. Dato che quello che non si vede non si può proteggere, non stupisce che il 67% delle aziende e l'82% delle imprese in ambito sanitario abbiano subito incidenti legati all'IoT.

La base di IoT Protect è la prevenzione, atta a bloccare sia le minacce conosciute, sia gli attacchi informatici sconosciuti, grazie all'impiego dell'Intelligenza Artificiale. L'aspetto più interessante è che secondo il produttore questa soluzione è in grado di tutelare anche i dispositivi IoT per i quali non sono applicabili le patch o che si appoggiano a protocolli di comunicazione non sicuri. In questi casi, infatti, vengono usate delle patch virtuali per correggere i difetti di sicurezza.

Questo dovrebbe aggirare la questione annosa della mancanza di standard comuni per la fabbricazione di prodotti "secured by design" e della carente disponibilità di patch nel momento in cui vengono rilevate delle vulnerabilità.

IoT Protect lavora di concerto con i gateway dell'azienda e con IoT Protect Nano-Agents, inoltre si integra con le principali piattaforme di asset discovery IoT del settore per gli ambienti sanitari, industriali, smart office e smart building. Il risultato è che installandolo di ottiene una visibilità completa dei dispositivi IoT, che permette di condurre un'accurata analisi dei rischi. Visibilità che peraltro avviene mediante un unico pannello di controllo sia per le reti IT che IoT.

IoT Protect lavora di concerto con i gateway dell'azienda e con IoT Protect Nano-Agents, inoltre si integra con le principali piattaforme di asset discovery IoT del settore per gli ambienti sanitari, industriali, smart office e smart building. Il risultato è che installandolo di ottiene una visibilità completa dei dispositivi IoT, che permette di condurre un'accurata analisi dei rischi. Visibilità che peraltro avviene mediante un unico pannello di controllo sia per le reti IT che IoT.Una volta ottenuto questo risultato è possibile identificare e bloccare gli accessi non autorizzati e il traffico da e verso dispositivi e server, per prevenire attacchi malware mirati. Non ultimo, IoT Protect consente una segmentazione e gestione intuitiva della rete con il metodo Zero Trust. Questo permette di definire regole di sicurezza dettagliate in tutto il tessuto di rete IoT, basate su attributi, rischi e protocolli dei dispositivi, nel rispetto delle politiche di sicurezza aziendali.

Il passo compiuto da Check Point è un passaggio importante perché, nonostante i rischi, ormai la maggior parte delle aziende ha implementato soluzioni di IoT, che sono spesso "dispositivi ombra", ossia che operano connessi in rete senza che i team IT o responsabili della sicurezza ne siano a conoscenza. Dato che quello che non si vede non si può proteggere, non stupisce che il 67% delle aziende e l'82% delle imprese in ambito sanitario abbiano subito incidenti legati all'IoT.

Il passo compiuto da Check Point è un passaggio importante perché, nonostante i rischi, ormai la maggior parte delle aziende ha implementato soluzioni di IoT, che sono spesso "dispositivi ombra", ossia che operano connessi in rete senza che i team IT o responsabili della sicurezza ne siano a conoscenza. Dato che quello che non si vede non si può proteggere, non stupisce che il 67% delle aziende e l'82% delle imprese in ambito sanitario abbiano subito incidenti legati all'IoT.  Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Il CAIO e lo Specchio delle parole vuote

01-05-2026

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab