Interplanetary Storm, la botnet che minaccia Android e Linux

Bitdefender ha rilevato una botnet impiegata come rete di proxy anonima noleggiata su abbonamento. Finora ha coinvolti 9000 dispositivi in 94 Paesi, tra cui l’Italia.

9000 dispositivi, quasi tutti con sistema operativo Android, fanno parte della botnet Interplanetary Storm. I ricercatori di Bitdefender che hanno studiato a fondo questa minaccia hanno concluso che questa particolare botnet ha capacità di backdooring del dispositivo con esecuzione di comandi shell, di attivare la scansione della rete al fine di infettare altri dispositivi).

Tuttavia, l'attività principale di Interplanetary Storm è trasformare i dispositivi infettati in proxy per scopo di lucro. Per comprendere questo punto è necessario fare un passo indietro. Spesso si parla di botnet usate per scatenare attacchi DDoS, per il furto di dati e per l'invio di spam.

Non sono gli unici tipi di botnet. Interplanetary Storm viene usata utilizzata come una rete di proxy anonima e noleggiata utilizzando un modello basato su abbonamento. A questo è dovuta la sua particolarità, che tuttavia non è esclusiva.

In passato ci sono state altre botnet con lo stesso scopo, basto pensare a dark_nexus, Ngioweb, Gwmndy. La sorpresa dell'indagine di Bitdefender è che finora si partiva dal presupposto che i criminali informatici vendessero l'accesso illegittimo ai dispositivi attraverso forum illegali o sul Dark Web. Interplanetary Storm dimostra invece un modello di business differente: i bot herder si spacciano per un legittimo servizio di proxy su Clearnet.

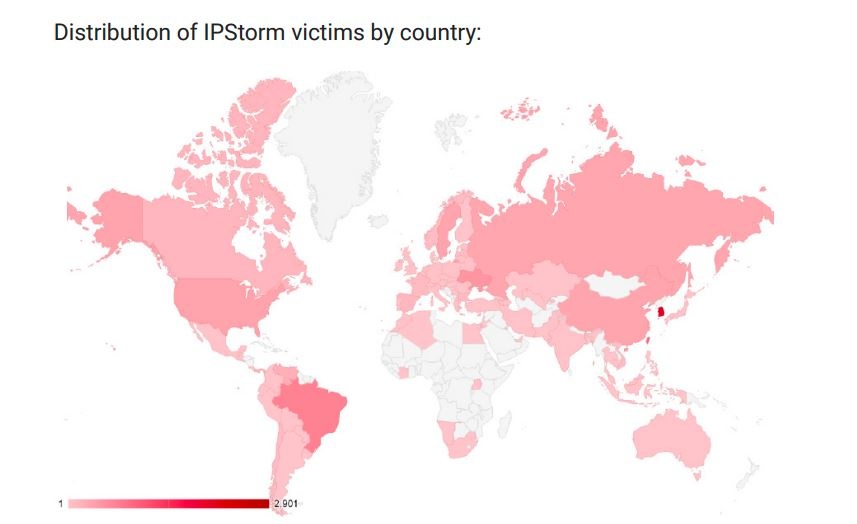

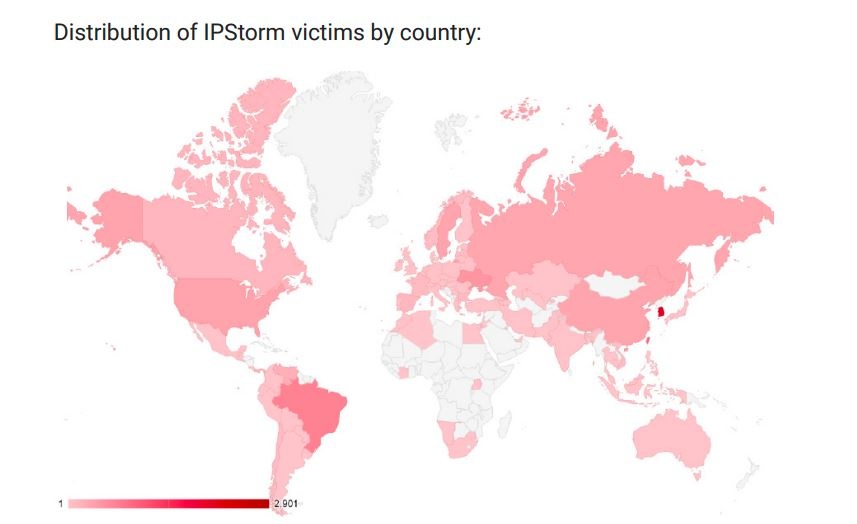

Dalla mappatura è emerso inoltre che questa botnet è presente a livello internazionale. I Paesi coinvolti sono 94, fra cui Ucraina, Svezia, Italia, Francia, Spagna e Germania. Le vittime registrate al momento sono per lo più in Asia, ma la minaccia è concreta anche in Europa. Dei 9000 dispositivi coinvolti, la stragrande maggioranza ha come sistema operativo Android, circa l'1% Linux e un numero molto contenuto utilizza il sistema operativo Windows. Questi ultimi tuttavia sembra che eseguano versioni più datate del malware.

Nelle forme più recenti, IPStorm si propaga attaccando sistemi basati su Unix (per lo più Linux e Android) che eseguono server SSH rivolti verso Internet con credenziali deboli o server ADB non sicuri. Le tecniche di attacco si sono evolute nel tempo, tanto che gli esperti hanno rilevato oltre 100 revisioni di codice finalizzate a mettere a punto un'infrastruttura sempre più affidabile e stabile.

Altra peculiarità di Interplanetary Storm è che è scritta in linguaggio Golang. Gli ultimi due anni hanno visto un aumento del malware scritto in Golang, e le botnet Linux non fanno eccezione. Emptiness, Liquorbot, Kaiji e Fritzfrog sono tutti esempi di botnet scritte in Golang. Tutte prendono di mira le macchine Linux utilizzando SSH come vettore di attacco.

Sono molte le caratteristiche di questo linguaggio che lo rendono appetibile per gli autori di malware, primo fra tutti la portabilità e la ricca base di codice. Detto questo, la botnet oggetto di questa notizia non segue il modello delle botnet Linux "tradizionali". Ha un design originale, con funzionalità di base scritte da zero.

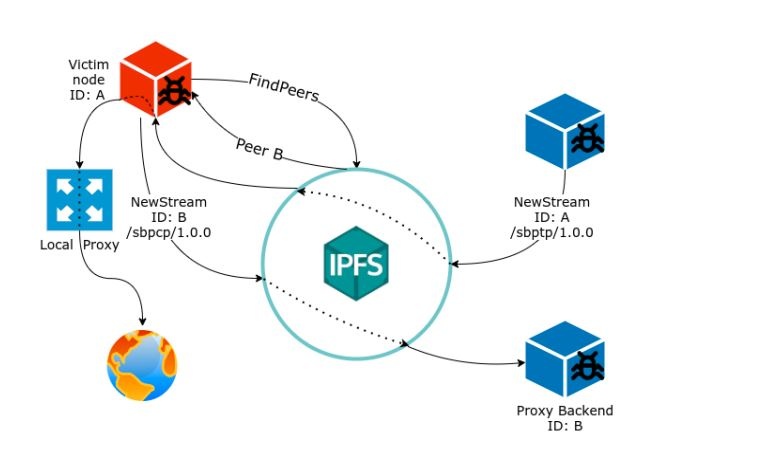

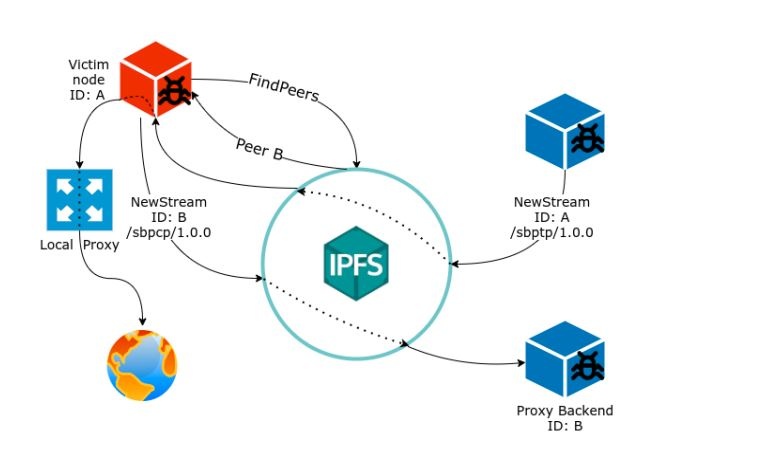

Inoltre, Interplanetary Storm ha un'infrastruttura complessa e modulare progettata per cercare e compromettere nuovi obiettivi, spingere e sincronizzare nuove versioni del malware, eseguire comandi arbitrari sulla macchina infetta e comunicare con un server di comando e controllo che espone un'API web.

Tuttavia, l'attività principale di Interplanetary Storm è trasformare i dispositivi infettati in proxy per scopo di lucro. Per comprendere questo punto è necessario fare un passo indietro. Spesso si parla di botnet usate per scatenare attacchi DDoS, per il furto di dati e per l'invio di spam.

Non sono gli unici tipi di botnet. Interplanetary Storm viene usata utilizzata come una rete di proxy anonima e noleggiata utilizzando un modello basato su abbonamento. A questo è dovuta la sua particolarità, che tuttavia non è esclusiva.

In passato ci sono state altre botnet con lo stesso scopo, basto pensare a dark_nexus, Ngioweb, Gwmndy. La sorpresa dell'indagine di Bitdefender è che finora si partiva dal presupposto che i criminali informatici vendessero l'accesso illegittimo ai dispositivi attraverso forum illegali o sul Dark Web. Interplanetary Storm dimostra invece un modello di business differente: i bot herder si spacciano per un legittimo servizio di proxy su Clearnet.

Dalla mappatura è emerso inoltre che questa botnet è presente a livello internazionale. I Paesi coinvolti sono 94, fra cui Ucraina, Svezia, Italia, Francia, Spagna e Germania. Le vittime registrate al momento sono per lo più in Asia, ma la minaccia è concreta anche in Europa. Dei 9000 dispositivi coinvolti, la stragrande maggioranza ha come sistema operativo Android, circa l'1% Linux e un numero molto contenuto utilizza il sistema operativo Windows. Questi ultimi tuttavia sembra che eseguano versioni più datate del malware.

Nelle forme più recenti, IPStorm si propaga attaccando sistemi basati su Unix (per lo più Linux e Android) che eseguono server SSH rivolti verso Internet con credenziali deboli o server ADB non sicuri. Le tecniche di attacco si sono evolute nel tempo, tanto che gli esperti hanno rilevato oltre 100 revisioni di codice finalizzate a mettere a punto un'infrastruttura sempre più affidabile e stabile.

Altra peculiarità di Interplanetary Storm è che è scritta in linguaggio Golang. Gli ultimi due anni hanno visto un aumento del malware scritto in Golang, e le botnet Linux non fanno eccezione. Emptiness, Liquorbot, Kaiji e Fritzfrog sono tutti esempi di botnet scritte in Golang. Tutte prendono di mira le macchine Linux utilizzando SSH come vettore di attacco.

Sono molte le caratteristiche di questo linguaggio che lo rendono appetibile per gli autori di malware, primo fra tutti la portabilità e la ricca base di codice. Detto questo, la botnet oggetto di questa notizia non segue il modello delle botnet Linux "tradizionali". Ha un design originale, con funzionalità di base scritte da zero.

Inoltre, Interplanetary Storm ha un'infrastruttura complessa e modulare progettata per cercare e compromettere nuovi obiettivi, spingere e sincronizzare nuove versioni del malware, eseguire comandi arbitrari sulla macchina infetta e comunicare con un server di comando e controllo che espone un'API web.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Falla decennale nel kernel Linux concede i privilegi di root

30-04-2026

ABCDoor, la nuova backdoor che spia senza lasciare tracce

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab