Nuova campagna di email con ricatto, non cadete nell'inganno

Si sta diffondendo in Italia una nuova campagna di mail con ricatto. Il modello è quello classico, i cyber criminali stanno solo bluffando.

La digital extorsion torna a invadere le caselle di posta italiane. Il blog di sicurezza ESET ha rilevato una nuova campagna di false mail con ricatto. Il modello che seguono è quello tradizionale e ben noto, ma questo non è garanzia di un fallimento dei tentativi di estorsione.

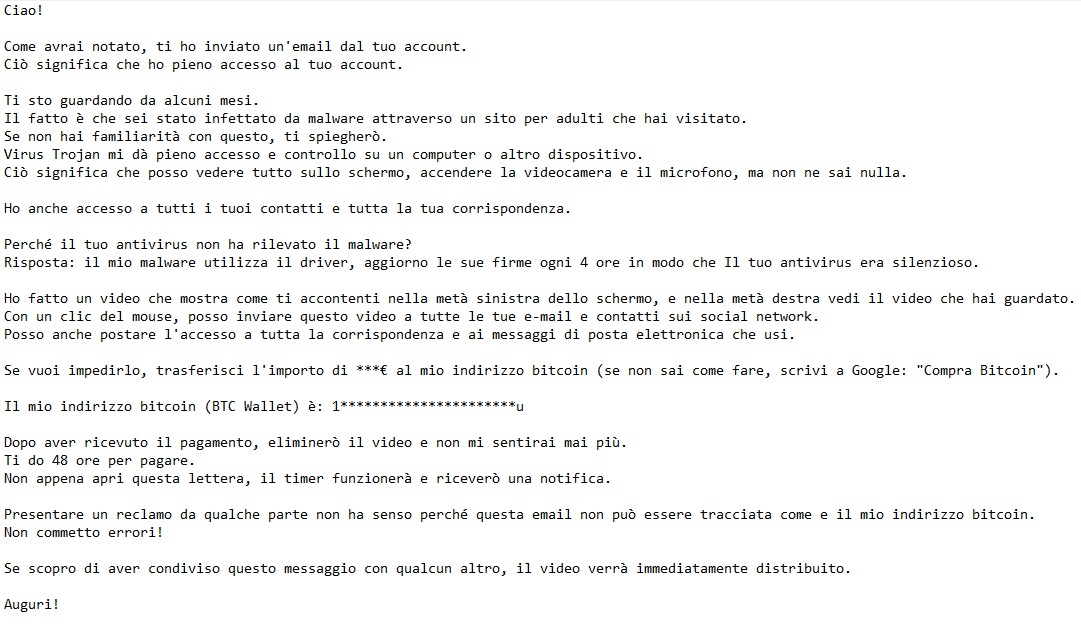

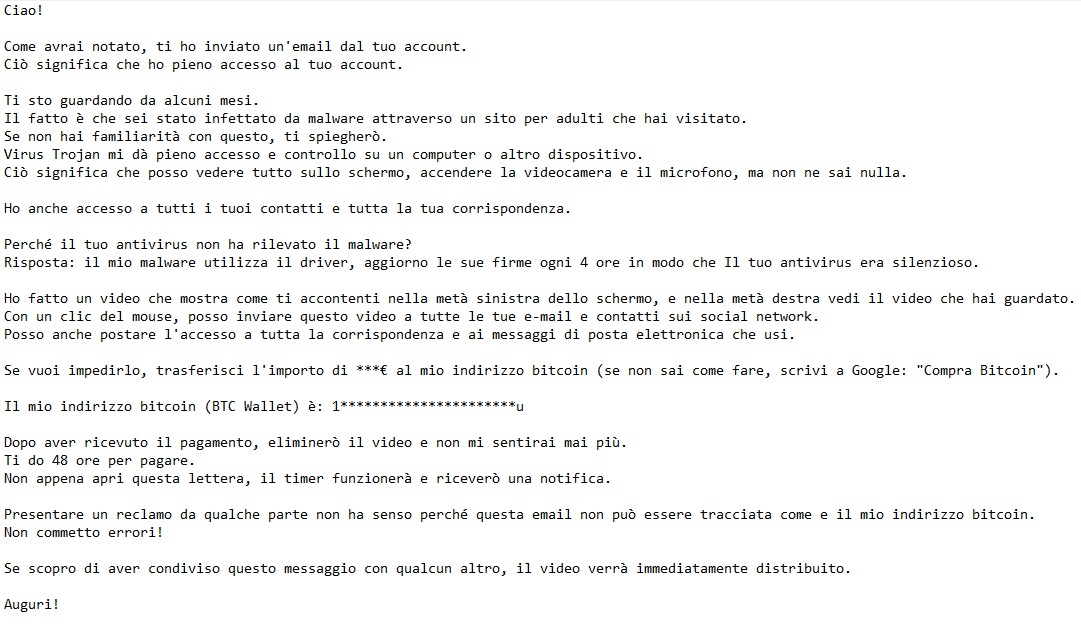

Nel testo della mail i criminali informatici scrivono di avere violato l’account email della vittima. Sostengono di avere il controllo del sistema grazie a un fantomatico trojan installato attraverso un sito porno. Trojan che avrebbe dato loro pieno controllo della webcam collegata al sistema, e con la quale avrebbero registrato immagini compromettenti. La minaccia è quella di spedire il video a tutti i contatti della vittima. L'unica via d'uscita per salvaguardare la propria immagine sembra il pagamento di un profumato riscatto in Bitcoin.

I cyber criminali inseriscono anche una nota in cui spiegano l'improbabile motivo per il quale l’antivirus non ha intercettato il malware. E aggiungono che nessun antivirus o formattazione del sistema potrà fermarli. Il pagamento dev'essere effettuato all'indirizzo di un wallet appositamente creato per "gli incassi", entro e non oltre 48 ore.

Rileggendo attentamente la mail ci si può accorgere che gli elementi tipici della digital extorsion sono tutti presenti. C'è l'urgenza, che è un tratto distintivo di ogni truffa. Il fatto che il destinatario non è indicato per nome: la stessa mail può essere spedita a milioni di destinatari, senza variazioni. Questo dovrebbe far venire il dubbio che si tratti di un'operazione di phishing.

Rileggendo attentamente la mail ci si può accorgere che gli elementi tipici della digital extorsion sono tutti presenti. C'è l'urgenza, che è un tratto distintivo di ogni truffa. Il fatto che il destinatario non è indicato per nome: la stessa mail può essere spedita a milioni di destinatari, senza variazioni. Questo dovrebbe far venire il dubbio che si tratti di un'operazione di phishing.

Realizzato che il mittente non conosce l'identità della vittima, cade il castello delle prove che millanta di avere. Andando nel tecnico, non è riportato il nome del presunto trojan usato. Inoltre, sebbene sia possibile accedere al computer o alla webcam di un utente, è improbabile si possa fare nella modalità descritta. Però potrebbe riportare la password effettiva dell'utente, e questo scatena definitivamente il panico. La verità è che online sono in vendita database con milioni di password rubate. È più probabile che il mittente l'abbia presa da lì che dal computer in uso.

Non ultimi, l'italiano incerto e il ricatto psicologico. È questo il connotato di tutte le mail di estorsione digitale: far credere alla vittima di avere scoperto il suo segreto inconfessabile. È questo che spinge, nonostante la triste celebrità di questi ricatti, a pagare.

Che cosa fare se si riceve una mail del genere? Prima di tutto non bisogna perdere la calma. Non rispondere alla email, scaricare allegati, fare clic su link. Soprattutto non si deve inviare denaro, perché si ingrasserebbero le casse dei criminali, senza tutelare la propria immagine.

L'unica cosa da fare è eseguire la scansione con un antivirus aggiornato e di rinomata affidabilità, e fidarsi del risultato. Se non rivela nulla, probabilmente il cyber criminale non ha in mano un bel niente.

Nel testo della mail i criminali informatici scrivono di avere violato l’account email della vittima. Sostengono di avere il controllo del sistema grazie a un fantomatico trojan installato attraverso un sito porno. Trojan che avrebbe dato loro pieno controllo della webcam collegata al sistema, e con la quale avrebbero registrato immagini compromettenti. La minaccia è quella di spedire il video a tutti i contatti della vittima. L'unica via d'uscita per salvaguardare la propria immagine sembra il pagamento di un profumato riscatto in Bitcoin.

I cyber criminali inseriscono anche una nota in cui spiegano l'improbabile motivo per il quale l’antivirus non ha intercettato il malware. E aggiungono che nessun antivirus o formattazione del sistema potrà fermarli. Il pagamento dev'essere effettuato all'indirizzo di un wallet appositamente creato per "gli incassi", entro e non oltre 48 ore.

Rileggendo attentamente la mail ci si può accorgere che gli elementi tipici della digital extorsion sono tutti presenti. C'è l'urgenza, che è un tratto distintivo di ogni truffa. Il fatto che il destinatario non è indicato per nome: la stessa mail può essere spedita a milioni di destinatari, senza variazioni. Questo dovrebbe far venire il dubbio che si tratti di un'operazione di phishing.

Rileggendo attentamente la mail ci si può accorgere che gli elementi tipici della digital extorsion sono tutti presenti. C'è l'urgenza, che è un tratto distintivo di ogni truffa. Il fatto che il destinatario non è indicato per nome: la stessa mail può essere spedita a milioni di destinatari, senza variazioni. Questo dovrebbe far venire il dubbio che si tratti di un'operazione di phishing.Realizzato che il mittente non conosce l'identità della vittima, cade il castello delle prove che millanta di avere. Andando nel tecnico, non è riportato il nome del presunto trojan usato. Inoltre, sebbene sia possibile accedere al computer o alla webcam di un utente, è improbabile si possa fare nella modalità descritta. Però potrebbe riportare la password effettiva dell'utente, e questo scatena definitivamente il panico. La verità è che online sono in vendita database con milioni di password rubate. È più probabile che il mittente l'abbia presa da lì che dal computer in uso.

Non ultimi, l'italiano incerto e il ricatto psicologico. È questo il connotato di tutte le mail di estorsione digitale: far credere alla vittima di avere scoperto il suo segreto inconfessabile. È questo che spinge, nonostante la triste celebrità di questi ricatti, a pagare.

Che cosa fare se si riceve una mail del genere? Prima di tutto non bisogna perdere la calma. Non rispondere alla email, scaricare allegati, fare clic su link. Soprattutto non si deve inviare denaro, perché si ingrasserebbero le casse dei criminali, senza tutelare la propria immagine.

L'unica cosa da fare è eseguire la scansione con un antivirus aggiornato e di rinomata affidabilità, e fidarsi del risultato. Se non rivela nulla, probabilmente il cyber criminale non ha in mano un bel niente.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 23

Dynatrace Innovate Roadshow - Milano

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Dal cloud alla Shadow AI: perché la sicurezza delle identità è il vero fattore competitivo

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab