Abuso di OAuth in aumento, a rischio le credenziali aziendali

I cyber criminali approfittano sempre di più delle app OAuth per prendere possesso delle email, mettere mano ai file aziendali e avviare movimenti laterali nella rete target.

È in aumento l'abuso delle app OAuth legittime per esfiltrare i dati e mantenere la persistenza su specifiche risorse cloud dopo aver compromesso un account. Nell'ultimo anno i cyber criminali hanno preso di mira il 95% delle aziende con tentativi di compromissione degli account cloud, e più del 50% di queste ha subito almeno un attacco di successo.

Tra le aziende compromesse, oltre il 30% ha subito attività post-accesso tra cui la manipolazione dei file, l'inoltro delle email e l'attività OAuth. Il 10% delle imprese ha autorizzato app OAuth dannose, che potrebbero consentire agli aggressori di accedere e gestire le informazioni e i dati dell'utente, firmando anche in altre app cloud per conto dell'utente.

I dati emergono da un'indagine di Proofpoint che ha analizzato oltre 20 milioni di utenti di account cloud e migliaia di locatari cloud tra gennaio-dicembre 2020 in Nord e Centro America ed Europa.

Gli app store aziendali come Microsoft AppSource e Google Workspace Marketplace offrono milioni di app e componenti aggiuntivi OAuth: analisi, sicurezza, CRM, gestione documentale e altro. Aggiungono funzionalità aziendali e miglioramenti all'interfaccia dai servizi cloud come Microsoft 365 e Google Workspace.

Gli app store aziendali come Microsoft AppSource e Google Workspace Marketplace offrono milioni di app e componenti aggiuntivi OAuth: analisi, sicurezza, CRM, gestione documentale e altro. Aggiungono funzionalità aziendali e miglioramenti all'interfaccia dai servizi cloud come Microsoft 365 e Google Workspace.

La maggior parte delle app OAuth richiede l'autorizzazione per accedere e gestire le informazioni e i dati degli utenti, e per accedere ad altre app cloud per conto dell'utente. Gli esempi più lampanti sono l'accesso ai calendari per l'inserimento di eventi e appuntamenti, l'invio di email a partire da altre applicazioni e via discorrendo.

È proprio la vastità delle autorizzazioni che le app OAuth possono avere sulle applicazioni cloud a renderle interessanti per i criminali informatici. Le trasformano sempre più spesso in una superficie e in un vettore di attacco, sfruttando l'autenticazione OAuth per ottenere accesso ai servizi cloud. Gli aggressori usano vari metodi per abusare delle app OAuth, inclusi i certificati delle app compromettenti, che sono stati utilizzati anche nella campagna SolarWinds/Solorigate.

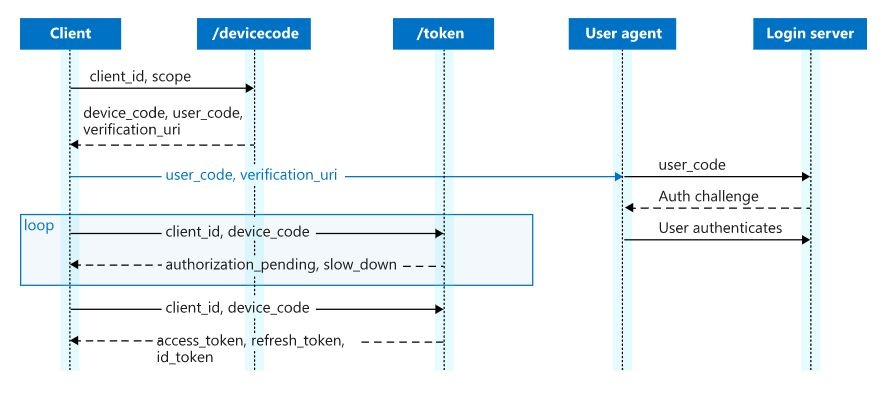

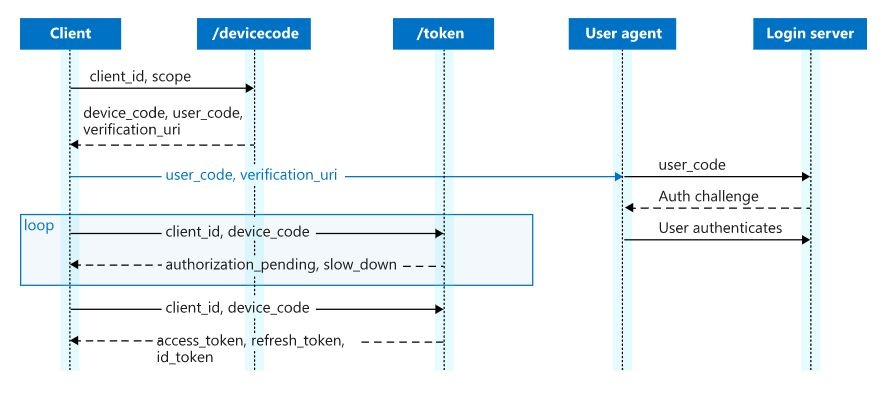

Il vantaggio di sfruttare questo vettore è fin troppo semplice da comprendere. OAuth funziona su HTTPS, utilizzando token di accesso al posto delle credenziali per autorizzare dispositivi, API, server e applicazioni. Una volta che l'attaccante prende possesso del token, ha accesso persistente all'account e ai dati dell'utente fino a quando il token OAuth non viene revocato.

Il secondo metodo passa per un'app malevola, che ottiene ampie autorizzazioni, inclusa quella che consente l'uso di API esterne. Dato che gli utenti sono avvezzi a concedere autorizzazioni alle app per poterle usare, spesso non fanno caso a quello che stanno accettando. Anche per le aziende il consenso alle autorizzazioni per un'app non è un evento anomalo e passa inosservato.

Il secondo metodo passa per un'app malevola, che ottiene ampie autorizzazioni, inclusa quella che consente l'uso di API esterne. Dato che gli utenti sono avvezzi a concedere autorizzazioni alle app per poterle usare, spesso non fanno caso a quello che stanno accettando. Anche per le aziende il consenso alle autorizzazioni per un'app non è un evento anomalo e passa inosservato.

A seconda delle autorizzazioni ottenute, consegnano ai cyber criminali l'accesso alle email (che permette la lettura, l'invio di corrispondenza a nome degli utenti e l'impostazione di regole di inoltro della posta). L'accesso ai file, che permette di esfiltrare dati o introdurre malware che spesso vengono poi diffusi ai contatti. L'accesso ad altre risorse, che consentono movimenti laterali all'interno dell'azienda.Solo nel 2020 Proofpoint ha scoperto più di 180 applicazioni maligne, la maggior parte delle quali attaccava più tenant. Le più diffuse attaccavano oltre 200 tenant diversi con un'unica istanza dell'app.

Tra le aziende compromesse, oltre il 30% ha subito attività post-accesso tra cui la manipolazione dei file, l'inoltro delle email e l'attività OAuth. Il 10% delle imprese ha autorizzato app OAuth dannose, che potrebbero consentire agli aggressori di accedere e gestire le informazioni e i dati dell'utente, firmando anche in altre app cloud per conto dell'utente.

I dati emergono da un'indagine di Proofpoint che ha analizzato oltre 20 milioni di utenti di account cloud e migliaia di locatari cloud tra gennaio-dicembre 2020 in Nord e Centro America ed Europa.

Che cos'è OAuth

OAuth è un protocollo di autorizzazione che consente a un'applicazione di terze parti di ottenere un accesso limitato a un servizio cloud. Permette alle informazioni o ai dati dell'account di un utente di essere utilizzati da app di terze parti senza esporre la password dell'utente stesso. Gli app store aziendali come Microsoft AppSource e Google Workspace Marketplace offrono milioni di app e componenti aggiuntivi OAuth: analisi, sicurezza, CRM, gestione documentale e altro. Aggiungono funzionalità aziendali e miglioramenti all'interfaccia dai servizi cloud come Microsoft 365 e Google Workspace.

Gli app store aziendali come Microsoft AppSource e Google Workspace Marketplace offrono milioni di app e componenti aggiuntivi OAuth: analisi, sicurezza, CRM, gestione documentale e altro. Aggiungono funzionalità aziendali e miglioramenti all'interfaccia dai servizi cloud come Microsoft 365 e Google Workspace. La maggior parte delle app OAuth richiede l'autorizzazione per accedere e gestire le informazioni e i dati degli utenti, e per accedere ad altre app cloud per conto dell'utente. Gli esempi più lampanti sono l'accesso ai calendari per l'inserimento di eventi e appuntamenti, l'invio di email a partire da altre applicazioni e via discorrendo.

È proprio la vastità delle autorizzazioni che le app OAuth possono avere sulle applicazioni cloud a renderle interessanti per i criminali informatici. Le trasformano sempre più spesso in una superficie e in un vettore di attacco, sfruttando l'autenticazione OAuth per ottenere accesso ai servizi cloud. Gli aggressori usano vari metodi per abusare delle app OAuth, inclusi i certificati delle app compromettenti, che sono stati utilizzati anche nella campagna SolarWinds/Solorigate.

Il vantaggio di sfruttare questo vettore è fin troppo semplice da comprendere. OAuth funziona su HTTPS, utilizzando token di accesso al posto delle credenziali per autorizzare dispositivi, API, server e applicazioni. Una volta che l'attaccante prende possesso del token, ha accesso persistente all'account e ai dati dell'utente fino a quando il token OAuth non viene revocato.

Phishing e app malevole

Le tecniche per entrare in possesso dei token OAuth sono numerose. A grandi linee si possono raggruppare in due macro categorie. La prima è l'accesso diretto a un'applicazione esistente in uso dalla vittima, dal computer dell'attaccante. Presuppone che il cyber criminale sia entrato in possesso delle credenziali mediante attacchi brute force o di credential stuffing (tramite phishing). È il metodo più grossolano e più rischioso, perché potrebbe essere intercettato dalle difese informatiche. Il secondo metodo passa per un'app malevola, che ottiene ampie autorizzazioni, inclusa quella che consente l'uso di API esterne. Dato che gli utenti sono avvezzi a concedere autorizzazioni alle app per poterle usare, spesso non fanno caso a quello che stanno accettando. Anche per le aziende il consenso alle autorizzazioni per un'app non è un evento anomalo e passa inosservato.

Il secondo metodo passa per un'app malevola, che ottiene ampie autorizzazioni, inclusa quella che consente l'uso di API esterne. Dato che gli utenti sono avvezzi a concedere autorizzazioni alle app per poterle usare, spesso non fanno caso a quello che stanno accettando. Anche per le aziende il consenso alle autorizzazioni per un'app non è un evento anomalo e passa inosservato.A seconda delle autorizzazioni ottenute, consegnano ai cyber criminali l'accesso alle email (che permette la lettura, l'invio di corrispondenza a nome degli utenti e l'impostazione di regole di inoltro della posta). L'accesso ai file, che permette di esfiltrare dati o introdurre malware che spesso vengono poi diffusi ai contatti. L'accesso ad altre risorse, che consentono movimenti laterali all'interno dell'azienda.Solo nel 2020 Proofpoint ha scoperto più di 180 applicazioni maligne, la maggior parte delle quali attaccava più tenant. Le più diffuse attaccavano oltre 200 tenant diversi con un'unica istanza dell'app.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Nov 24

WPC 2026

Ultime notizie Tutto

QR code che aggirano i filtri email

25-05-2026

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab