Pagamento medio dei riscatti ransomware sceso del 40%

Complice il Ransomware-as-a-Service e la consapevolezza delle aziende che pagare il riscatto non dà alcuna garanzia, gli importi pagati per i riscatti sono in calati nel secondo trimestre 2021.

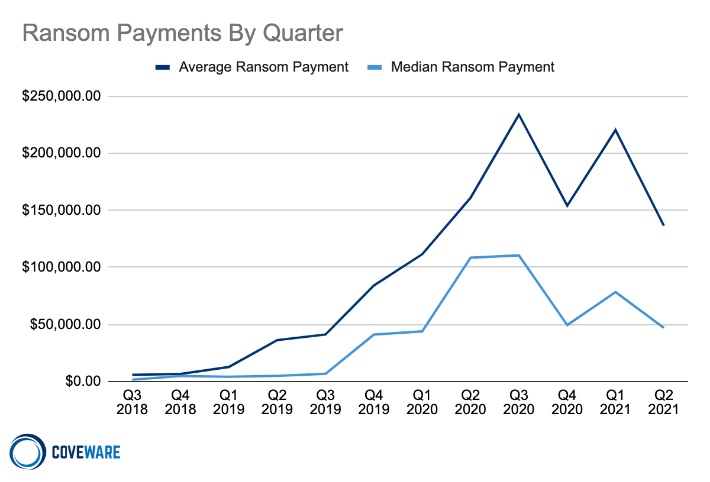

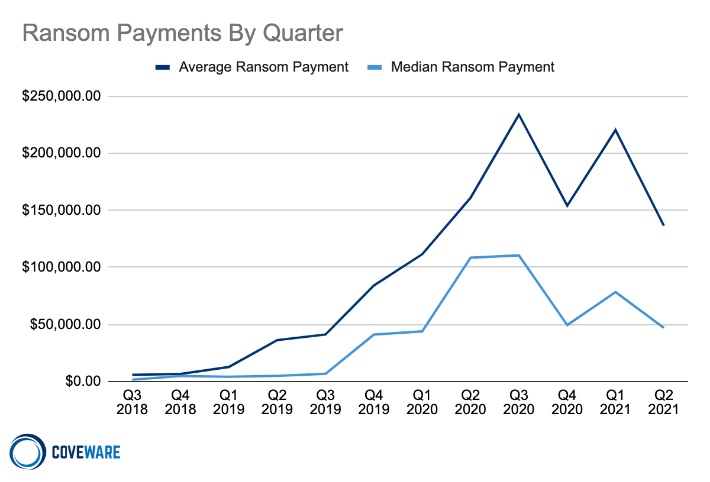

L'importo medio pagato per i riscatti pagati ai gruppi ransomware è diminuito del 40% tra il primo e il secondo trimestre di quest'anno. Il dato emerge dal uno studio di Coveware, che rivela nuove statistiche sui ransomware e osservazioni sullo stato presente e futuro del ransomware.

Il dato è incoraggiante, ma non c'è da festeggiare. I motivi di questo pessimismo sono molti, non ultimo il fatto che un calo si era già registrato a febbraio 2021. Due mesi dopo c'era stata l'ennesima impennata. Significa che l'andamento altalenante degli importi dei riscatti è una caratteristica di questo periodo storico, quindi dopo il calo non è da escludere l'ennesima risalita.

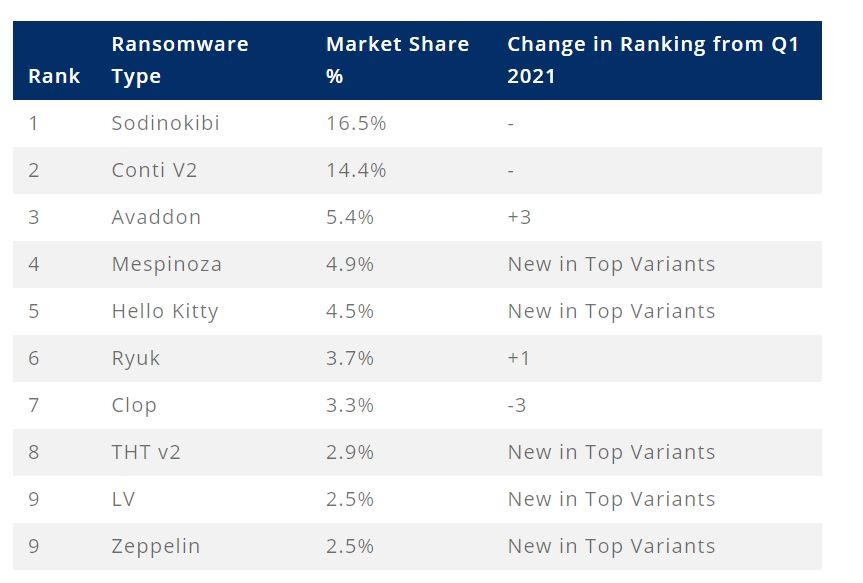

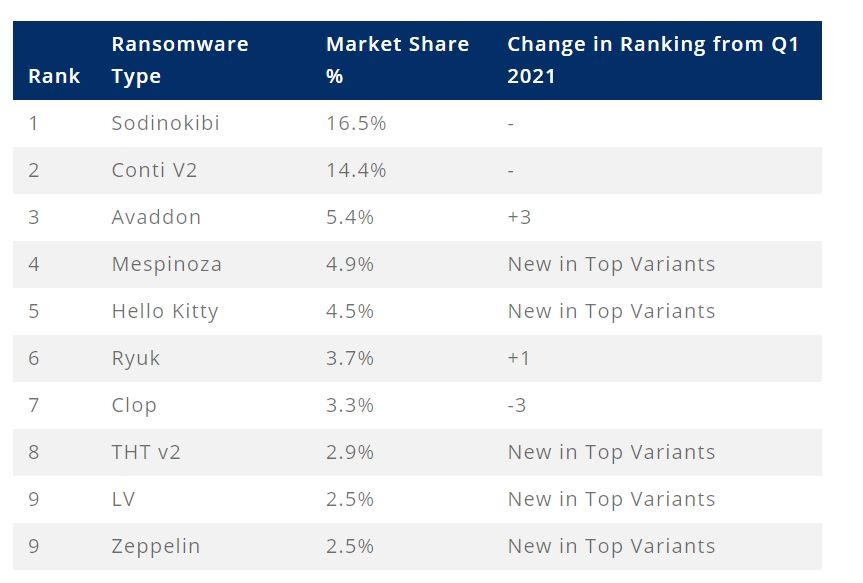

Alti e bassi non sono dovuti a una periodicità negli attacchi, ma a una serie di caratteristiche intrinseche del modello di business evoluto del cyber crime. Nel suo post Coverware attribuisce il dato di questo mese al "numero crescente di gruppi Ransomware-as-a-Service che hanno diluito la concentrazione di attacchi che prima erano controllati da pochi". Inoltre, sono stati meno attivi che in precedenza Ryuk e Clop, fra i gruppi che storicamente richiedono le cifre maggiori per i riscatti.

Ryuk e Clop non hanno chiuso i battenti, semplicemente potrebbero essere in fase di preparazione di nuovi attacchi. La diffusione del RaaS non è una buona notizia, perché grazie a questa novità anche i criminali informatici poco esperti possono sferrare attacchi. Chiedono riscatti più bassi, ma moltiplicano il volume degli attacchi mettendo a rischio un numero maggiore di vittime.

Ryuk e Clop non hanno chiuso i battenti, semplicemente potrebbero essere in fase di preparazione di nuovi attacchi. La diffusione del RaaS non è una buona notizia, perché grazie a questa novità anche i criminali informatici poco esperti possono sferrare attacchi. Chiedono riscatti più bassi, ma moltiplicano il volume degli attacchi mettendo a rischio un numero maggiore di vittime.

Coverware fa notare anche che l'81% degli attacchi ransomware nel Q2 includeva la minaccia di una perdita dei dati rubati, che è in aumento del 5% rispetto al primo trimestre.

Le buone notizie

Fortunatamente ci sono anche informazioni che lasciano ben sperare. Gli esperti sostengono che inizieranno a farsi sentire gli effetti positivi degli sforzi politici e delle forze dell'ordine per frenare la diffusione del ransomware.

Un ruolo importante è quello delle vittime. Il CEO e co-fondatore di Coveware Bill Siegel ha sottolineato che le vittime stanno iniziando a capire che quando si paga non si ottiene nulla in cambio". Un tempo si pagava per avere il decryptor: se i criminali informatici mantenevano la parola, almeno si poteva tornare a produrre. Oggi la maggior parte dei riscatti viene versata nella speranza che le informazioni rubate non verranno pubblicate o rivendute. Fatto di cui non c'è alcuna garanzia, quindi pagare aumenta solo i costi.

Anche i tempi di inattività medi delle aziende vittime sono diminuiti nel secondo trimestre: 23 giorni, in calo del 15% rispetto al periodo precedente. Secondo Coveware questo dato è dovuto a "una percentuale più alta di attacchi che ha comportato solo il furto di dati (e quindi non ha causato alcuna interruzione del business)."

Aggiungiamo che, oltre a politica e forze dell'ordine, è strategica alche l'azione degli esperti di cyber security. Un esempio è quello dell'iniziativa No More Ransom di Kaspersky, avviata nel 2016 con il supporto delle forze dell'ordine. Fin dall'inizio l'obiettivo è di aiutare le vittime di ransomware a ripristinare i propri file. Dopo cinque anni il bilancio è positivo: ha consentito di impedire il pagamento di oltre 900 milioni di dollari di riscatti. Ancora più importante, ha permesso a oltre 6 milioni di persone di scaricare gratuitamente gli strumenti per la decrittazione.

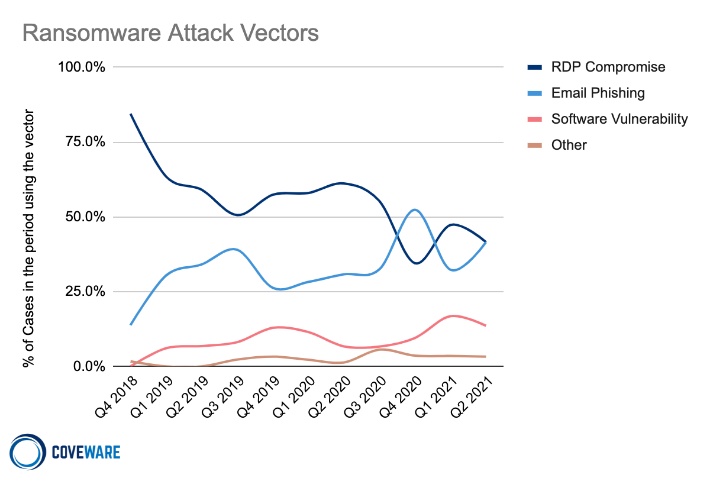

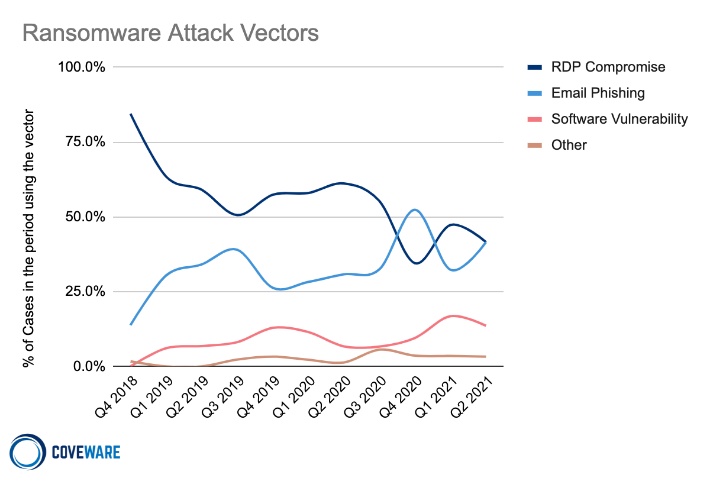

Il pagamento del riscatto medio nel secondo trimestre del 2021 è stato di 136.576 dollari. Sodinokibi, noto anche come REvil, e Conti sono state le varianti predominanti nel secondo trimestre. I vettori di attacco più comuni sono stati le compromissioni RDP e il phishing via email, anche se lo sfruttamento di vulnerabilità software continua a crescere.

Quello che potrebbe cambiare le carte è una forte attività di formazione verso tutti i dipendenti e collaboratori aziendali, e dei privati cittadini. La conoscenza delle minacce e delle best practice per gestirle è il modo migliore per vanificare la maggior parte dei tentativi di attacco che oggi vanno a buon fine.

Quello che potrebbe cambiare le carte è una forte attività di formazione verso tutti i dipendenti e collaboratori aziendali, e dei privati cittadini. La conoscenza delle minacce e delle best practice per gestirle è il modo migliore per vanificare la maggior parte dei tentativi di attacco che oggi vanno a buon fine.

Il dato è incoraggiante, ma non c'è da festeggiare. I motivi di questo pessimismo sono molti, non ultimo il fatto che un calo si era già registrato a febbraio 2021. Due mesi dopo c'era stata l'ennesima impennata. Significa che l'andamento altalenante degli importi dei riscatti è una caratteristica di questo periodo storico, quindi dopo il calo non è da escludere l'ennesima risalita.

Alti e bassi non sono dovuti a una periodicità negli attacchi, ma a una serie di caratteristiche intrinseche del modello di business evoluto del cyber crime. Nel suo post Coverware attribuisce il dato di questo mese al "numero crescente di gruppi Ransomware-as-a-Service che hanno diluito la concentrazione di attacchi che prima erano controllati da pochi". Inoltre, sono stati meno attivi che in precedenza Ryuk e Clop, fra i gruppi che storicamente richiedono le cifre maggiori per i riscatti.

Ryuk e Clop non hanno chiuso i battenti, semplicemente potrebbero essere in fase di preparazione di nuovi attacchi. La diffusione del RaaS non è una buona notizia, perché grazie a questa novità anche i criminali informatici poco esperti possono sferrare attacchi. Chiedono riscatti più bassi, ma moltiplicano il volume degli attacchi mettendo a rischio un numero maggiore di vittime.

Ryuk e Clop non hanno chiuso i battenti, semplicemente potrebbero essere in fase di preparazione di nuovi attacchi. La diffusione del RaaS non è una buona notizia, perché grazie a questa novità anche i criminali informatici poco esperti possono sferrare attacchi. Chiedono riscatti più bassi, ma moltiplicano il volume degli attacchi mettendo a rischio un numero maggiore di vittime. Coverware fa notare anche che l'81% degli attacchi ransomware nel Q2 includeva la minaccia di una perdita dei dati rubati, che è in aumento del 5% rispetto al primo trimestre.

Le buone notizie

Fortunatamente ci sono anche informazioni che lasciano ben sperare. Gli esperti sostengono che inizieranno a farsi sentire gli effetti positivi degli sforzi politici e delle forze dell'ordine per frenare la diffusione del ransomware.

Un ruolo importante è quello delle vittime. Il CEO e co-fondatore di Coveware Bill Siegel ha sottolineato che le vittime stanno iniziando a capire che quando si paga non si ottiene nulla in cambio". Un tempo si pagava per avere il decryptor: se i criminali informatici mantenevano la parola, almeno si poteva tornare a produrre. Oggi la maggior parte dei riscatti viene versata nella speranza che le informazioni rubate non verranno pubblicate o rivendute. Fatto di cui non c'è alcuna garanzia, quindi pagare aumenta solo i costi.

Anche i tempi di inattività medi delle aziende vittime sono diminuiti nel secondo trimestre: 23 giorni, in calo del 15% rispetto al periodo precedente. Secondo Coveware questo dato è dovuto a "una percentuale più alta di attacchi che ha comportato solo il furto di dati (e quindi non ha causato alcuna interruzione del business)."

Aggiungiamo che, oltre a politica e forze dell'ordine, è strategica alche l'azione degli esperti di cyber security. Un esempio è quello dell'iniziativa No More Ransom di Kaspersky, avviata nel 2016 con il supporto delle forze dell'ordine. Fin dall'inizio l'obiettivo è di aiutare le vittime di ransomware a ripristinare i propri file. Dopo cinque anni il bilancio è positivo: ha consentito di impedire il pagamento di oltre 900 milioni di dollari di riscatti. Ancora più importante, ha permesso a oltre 6 milioni di persone di scaricare gratuitamente gli strumenti per la decrittazione.

Pagamenti e tendenze

Il pagamento del riscatto medio nel secondo trimestre del 2021 è stato di 136.576 dollari. Sodinokibi, noto anche come REvil, e Conti sono state le varianti predominanti nel secondo trimestre. I vettori di attacco più comuni sono stati le compromissioni RDP e il phishing via email, anche se lo sfruttamento di vulnerabilità software continua a crescere.

Quello che potrebbe cambiare le carte è una forte attività di formazione verso tutti i dipendenti e collaboratori aziendali, e dei privati cittadini. La conoscenza delle minacce e delle best practice per gestirle è il modo migliore per vanificare la maggior parte dei tentativi di attacco che oggi vanno a buon fine.

Quello che potrebbe cambiare le carte è una forte attività di formazione verso tutti i dipendenti e collaboratori aziendali, e dei privati cittadini. La conoscenza delle minacce e delle best practice per gestirle è il modo migliore per vanificare la maggior parte dei tentativi di attacco che oggi vanno a buon fine.  Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab