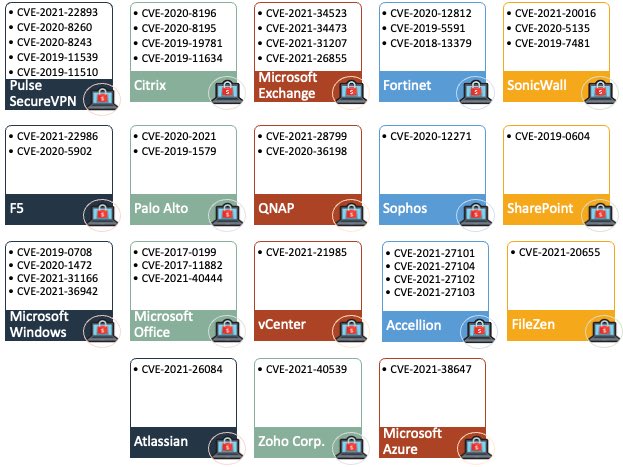

Le vulnerabilità preferite dai gruppi ransomware, in uno schema

Le vulnerabilità di cui approfittano i gruppi ransomware sono state raggruppate per prodotto. È un punto di partenza per proteggere le infrastrutture dagli attacchi.

I ricercatori di sicurezza stanno compilando uno schema facile da seguire delle vulnerabilità che i gruppi ransomware stanno sfruttando come accesso iniziale alle reti target. L'obiettivo è fornire alle aziende un punto di partenza per proteggere la propria infrastruttura di rete dagli attacchi ransomware in arrivo.

L'importanza del patch management è ormai argomento noto, così come il fatto che tutti gli upgrade di sicurezza andrebbero installati il prima possibile. Tuttavia, spesso gli annunci delle vulnerabilità arrivano in ordine sparso ed è difficile avere un quadro completo della propria situazione. Soprattutto quando i team di cyber security sono sotto organico. Quali sono le vulnerabilità attivamente sfruttate in questo momento? A quali tipi di attacchi aprono le porte?

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Lo schema in oggetto riporta solo le falle sfruttate dai gruppi ransomware come punto d'ingresso nelle reti aziendali, e le suddivide per prodotto. Per esempio, chi usa dispositivi di rete Citrix vede immediatamente che ci sono quattro vulnerabilità attivamente sfruttate e potrà chiuderle tutte insieme.

Una prevenzione mirata

L'idea è venuta ad Allan Liska, membro del CSIRT (Computer Security Incident Response Team) di Recorded Future, che ha pubblicato una prima bozza su Twitter. Presto si sono uniti altri ricercatori e la tabella si è ampliata. Questo lavoro si somma allo sforzo continuo della comunità di cyber security per respingere gli attacchi ransomware.

È possibile incrociare le informazioni sulle vulnerabilità a quelle sui gruppi ransomware attivi per capire anche da chi si potrebbe essere attaccati. Nel 2021, per esempio, gli affiliati del ransomware Conti hanno iniziato a sfruttare le vulnerabilità ProxyShell (CVE-2021-34473, CVE-2021-34523, CVE-2021-31207) per colpire i server Microsoft Exchange. I server Microsoft Exchange sono stati colpiti anche da Black Kingdom e da DearCry.

Il collettivo ransomware Clopsi è scagliato contro i server Accellion, mentre LockFile ha iniziato a sfruttarela falla PetitPotam per attaccare i server Windows, Magniber ha sfruttato la ben nota falla PrintNightmarementre eCh0raix ha preso di mira sia i NAS QNAPche quelli Synology.

Il collettivo ransomware HelloKitty ha invece preso di mira i dispositivi SonicWall vulnerabili, mentre REvil ha violato la rete di Kaseya e scatenato un attacco alla sua supply chain che ha coinvolto 1.500 clienti. Il gruppo ransomware Cring ha invece preso di mira i dispositivi VPN Fortinet senza patch.

Ci sono poi i casi in cui più gruppi bersagliano gli stessi obiettivi. Per esempio, anche FiveHands ha sfruttato le falle di SonicWallprima che fossero chiuse da un aggiornamento di sicurezza. I NAS QNAP sono stati oggetto di attacchi anche da parte di AgeLocker e Qlocker.

Questo schema può essere un ulteriore supporto nella lotta contro il ransomware. Di certo non va a sostituire gli strumenti di threat intelligence e di automazione, che possono dare un fattivo supporto agli IT aziendali e che possono anche sgravare dalle incombenze del patch management manuale, chiudendo le falle non appena sono disponibili le patch.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Antroppomorfix

01-06-2026

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab