Le minacce più pericolose del primo semestre 2020

Il Threat Report Q2 2020 di Eset rileva ransomware e malware che hanno colpito maggiormente nel primo semestre dell'anno.

Le restrizioni per il contenimento della pandemia da COVID-19 si sono ormai allentante, ma gli attacchi informatici che sfruttano la paura per il virus non mostrano segni di rallentamento. Prosegue la diffusione di attacchi web e di phishing sfruttando il COVID-19 come esca, e si inaspriscono le truffe ai danni degli acquirenti online.

Secondo quanto emerso nel Threat Report 2020 di Eset relativo al secondo trimestre di quest'anno, ad essere presi di mira con particolare insistenza sono stati i servizi di consegne a domicilio e gli attacchi mirati al protocollo Remote Desktop Protocol. Nel primo caso l'incremento degli attacchi è stato di dieci volte rispetto al primo trimestre, nel secondo gli attacchi sono più che raddoppiati dall'inizio dell'anno.

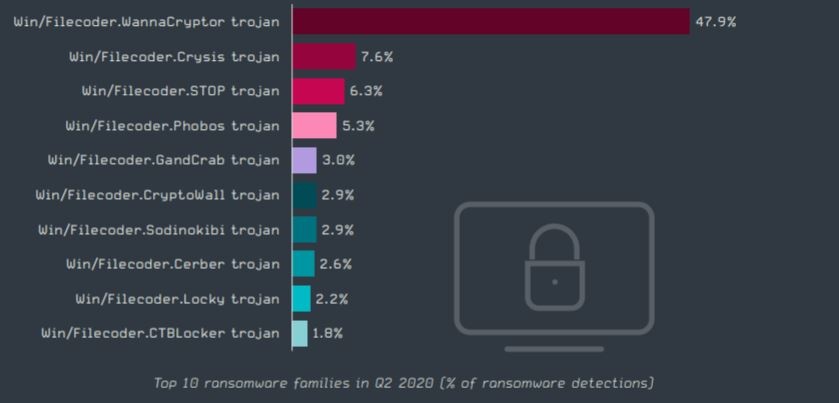

I contenuti del rapporto ribadiscono nella sostanza quanto riportato da altre società di ricerca: fra le minacce che sono maggiormente cresciute figura il ransomware. Lo scenario in questo frangente è preoccupante per due motivi. Il primo è che i cyber criminali stanno sfruttando sempre di più la compravendita di credenziali rubate per colpire a colpo sicuro. Il secondo è che alcuni dei gruppi più pericolosi stanno collaborando per capitalizzare meglio i loro sforzi.

Peraltro, il ransomware non è più confinato al mondo dei PC: l'episodio canadese del virus instillato in un'app per il tracciamento del CODIV-19 fa intendere che questa piaga informatica ha contaminato anche il mondo Android.

Lo strumento più micidiale di cui parla il report è invece Ramsay, un toolkit di cyber spionaggio capace di esfiltrare informazioni dai sistemi non collegati alla rete. Può anche rilevare informazioni utili a stilare statistiche comportamentali dei sistemi compromessi.

A rendere pericoloso Ramsey è la sua capacità di diffusione. Il suo componente Spreader si comporta come un file infector, modificando la struttura dei file benigni presenti su unità rimovibili e condivise nella rete di destinazione.

In seconda piazza troviamo VBA/TrojanDownloader.Agent. È in genere usato per mascherare file dannosi di Microsoft Office. Passano indenni ai filtri antimalware perché la macro dannosa in genere viene scaricata ed eseguita solo quando il file viene aperto.

Anche la terza posizione è legata a Office: si tratta di Win / Exploit.CVE-2017-11882, un trojan che sfrutta la relativa vulnerabilità di Microsoft Equation Editor per attivare un exploit ed eseguire un codice shell che consente l'esecuzione di operazioni arbitrarie da remoto.

Anche la terza posizione è legata a Office: si tratta di Win / Exploit.CVE-2017-11882, un trojan che sfrutta la relativa vulnerabilità di Microsoft Equation Editor per attivare un exploit ed eseguire un codice shell che consente l'esecuzione di operazioni arbitrarie da remoto.

Secondo quanto emerso nel Threat Report 2020 di Eset relativo al secondo trimestre di quest'anno, ad essere presi di mira con particolare insistenza sono stati i servizi di consegne a domicilio e gli attacchi mirati al protocollo Remote Desktop Protocol. Nel primo caso l'incremento degli attacchi è stato di dieci volte rispetto al primo trimestre, nel secondo gli attacchi sono più che raddoppiati dall'inizio dell'anno.

I contenuti del rapporto ribadiscono nella sostanza quanto riportato da altre società di ricerca: fra le minacce che sono maggiormente cresciute figura il ransomware. Lo scenario in questo frangente è preoccupante per due motivi. Il primo è che i cyber criminali stanno sfruttando sempre di più la compravendita di credenziali rubate per colpire a colpo sicuro. Il secondo è che alcuni dei gruppi più pericolosi stanno collaborando per capitalizzare meglio i loro sforzi.

Peraltro, il ransomware non è più confinato al mondo dei PC: l'episodio canadese del virus instillato in un'app per il tracciamento del CODIV-19 fa intendere che questa piaga informatica ha contaminato anche il mondo Android.

Gruppi e attacchi

Il gruppo su cui si concentra Eset è InvisiMole, che opera almeno dal 2013 e a cui sono addebitate operazioni di cyber-spionaggio in Ucraina e Russia. Ha al suo attivo un set di strumenti mirato per attacchi contro organizzazioni di alto profilo nel settore militare e diplomatico. I ricercatori di Eset hanno scoperto che i cyber criminali sviluppano attivamente i loro malware, ne ridisegnano e ricompilano i componenti per adeguarli alle necessità.Lo strumento più micidiale di cui parla il report è invece Ramsay, un toolkit di cyber spionaggio capace di esfiltrare informazioni dai sistemi non collegati alla rete. Può anche rilevare informazioni utili a stilare statistiche comportamentali dei sistemi compromessi.

A rendere pericoloso Ramsey è la sua capacità di diffusione. Il suo componente Spreader si comporta come un file infector, modificando la struttura dei file benigni presenti su unità rimovibili e condivise nella rete di destinazione.

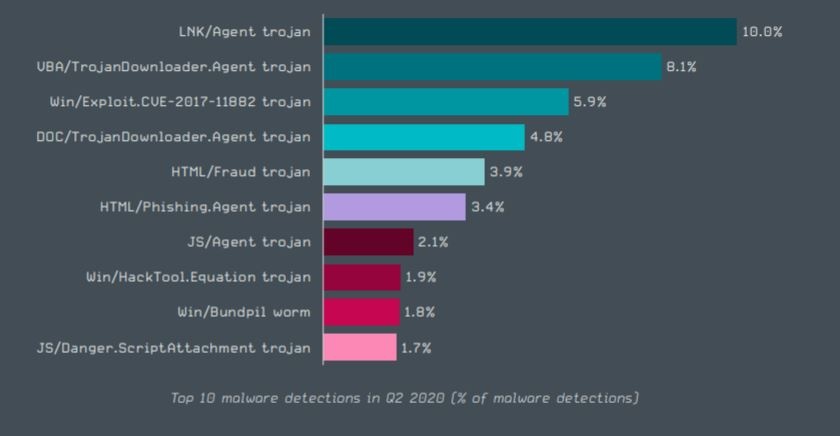

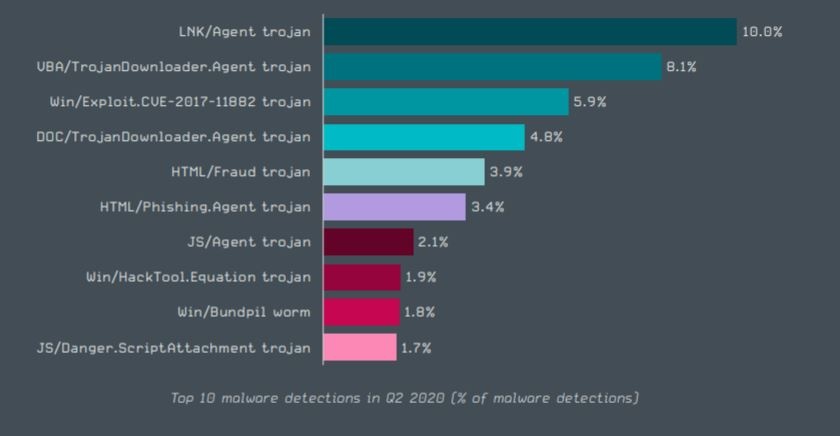

Top 10 malware

Sul fronte dei malware, la top 10 apre con LNK/Agent. Il nome è dovuto al fatto che utilizza i file di collegamento LNK di Windows per eseguire altri file nel sistema. La presenza di questo malware in prima posizione rende l'idea di quanto si stiano diffondendo le armi di questo tipo, che non contengono alcun payload, quindi sono generalmente considerate benigne.In seconda piazza troviamo VBA/TrojanDownloader.Agent. È in genere usato per mascherare file dannosi di Microsoft Office. Passano indenni ai filtri antimalware perché la macro dannosa in genere viene scaricata ed eseguita solo quando il file viene aperto.

Anche la terza posizione è legata a Office: si tratta di Win / Exploit.CVE-2017-11882, un trojan che sfrutta la relativa vulnerabilità di Microsoft Equation Editor per attivare un exploit ed eseguire un codice shell che consente l'esecuzione di operazioni arbitrarie da remoto.

Anche la terza posizione è legata a Office: si tratta di Win / Exploit.CVE-2017-11882, un trojan che sfrutta la relativa vulnerabilità di Microsoft Equation Editor per attivare un exploit ed eseguire un codice shell che consente l'esecuzione di operazioni arbitrarie da remoto. Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

AI come esca, arma e bersaglio: i tre rischi emersi a Kaspersky Horizons

20-05-2026

Il gruppo APT cinese che colpisce governi con sei malware

20-05-2026

Palo Alto Networks lancia Idira per la sicurezza delle identità agentiche

20-05-2026

ESET apre filiali in Francia, Paesi Bassi e India

20-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab