ChatGPT, Zoom e Microsoft: boom di attacchi alle PMI

Le PMI nel mirino di campagne malware: file dannosi camuffati da Zoom, ChatGPT e Office colpiscono migliaia di aziende nei primi mesi del 2025.

Sfrutta la crescente popolarità di applicazioni come ChatGPT e Zoom la nuova ondata di minacce cyber che, secondo una recente ricerca Kaspersky, sta mietendo vittime soprattutto fra le PMI. Nei primi quattro mesi del 2025, infatti, l’azienda ha contato quasi 8.500 vittime nel comparto PMI. Denominatore comune il fatto che gli utenti sono stati ingannati da software malevoli, camuffati da strumenti digitali di uso quotidiano. Ad essere chiamate in causa con maggiore frequenza sono state le piattaforme di collaborazione e i servizi AI come per esempio ChatGPT.

Questo fenomeno si inserisce in un contesto in cui le soluzioni di difesa stanno diventando sempre più efficaci e spingono i cybercriminali ad affinare le proprie tecniche e a scegliere vettori di attacco che sfruttano la fiducia e l’abitudine degli utenti verso applicazioni legittime.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

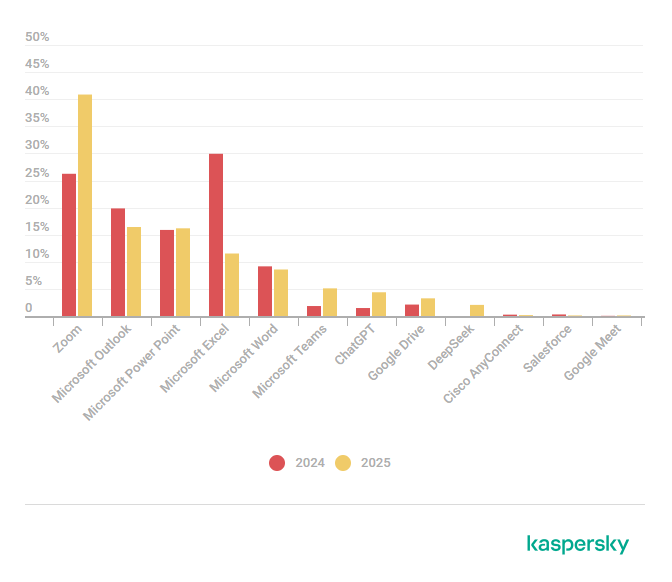

In particolare, l’analisi condotta dagli esperti di Kaspersky si basa sui dati raccolti dalla Kaspersky Security Network, che monitora in tempo reale le minacce rilevate dagli utenti delle soluzioni dedicate alle PMI. Nel 2025 sono stati individuati oltre 4.000 file dannosi e indesiderati, camuffati da dodici delle applicazioni di produttività più diffuse. I brand più imitati sono stati Zoom con 1.652 file unici malevoli rilevati (il 41% del totale), seguito praticamente da tutta la suite di produttività Microsoft e da Google Drive.

Condivisione di file univoci con nomi che imitano applicazioni legittime Ovviamente non sono mancate le imitazioni delle soluzioni di AI del momento: ChatGPT è stato imitato da 177 file dannosi e indesiderati, DeepSeek è già stato sfruttato in 83 casi. L’assenza di file malevoli che imitano Perplexity, invece, conferma che la scelta degli attaccanti è direttamente legata alla popolarità e alla risonanza mediatica degli strumenti: meno una piattaforma è popolare, inferiore è il rischio che venga utilizzata come copertura per la diffusione di malware.

Condivisione di file univoci con nomi che imitano applicazioni legittime Ovviamente non sono mancate le imitazioni delle soluzioni di AI del momento: ChatGPT è stato imitato da 177 file dannosi e indesiderati, DeepSeek è già stato sfruttato in 83 casi. L’assenza di file malevoli che imitano Perplexity, invece, conferma che la scelta degli attaccanti è direttamente legata alla popolarità e alla risonanza mediatica degli strumenti: meno una piattaforma è popolare, inferiore è il rischio che venga utilizzata come copertura per la diffusione di malware.

Quello dello sfruttamento dei brand consolidati per il resto è un tema noto da tempo: gli attaccanti approfittano della buona fede e della fiducia associata a un brand per diffondere file dannosi presentati come aggiornamenti, versioni alternative oppure offerte speciali. Se la vittima abbocca e scarica il file apre la porta all’installazione di downloader, di un trojan o di malware, a seconda della campagna di cui è caduta vittima. In questo paradigma, i downloader sono la minaccia più diffusa perché sono usati per scaricare e installare a loro volta altri payload dannosi sul dispositivo della vittima.

Nella sua ricerca, Kaspersky ha messo l’accento anche sulla crescita significativa delle campagne di phishing e spam mirate alle PMI per la sottrazione di credenziali di accesso a servizi cloud, piattaforme di delivery o sistemi bancari. In questo caso a fare da volano per il successo degli attacchi è la pressione normativa crescente, con la necessità di adeguarsi a standard di sicurezza sempre più stringenti.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

GenAI security: in Italia l’adozione accelera, ma protezione è al palo

09-06-2026

L'IA accelera lo sviluppo di malware che elude gli EDR

09-06-2026

ISA 2026: aperte le votazioni, 21 categorie per scegliere il meglio della cybersecurity italiana

08-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab