OT e IoT nel mirino: minacce, vulnerabilità e reti wireless

Tecniche di attacco, malware, vulnerabilità e rischi wireless negli ambienti OT e IoT nel secondo semestre 2025: i dati sugli ambienti di produzione reali.

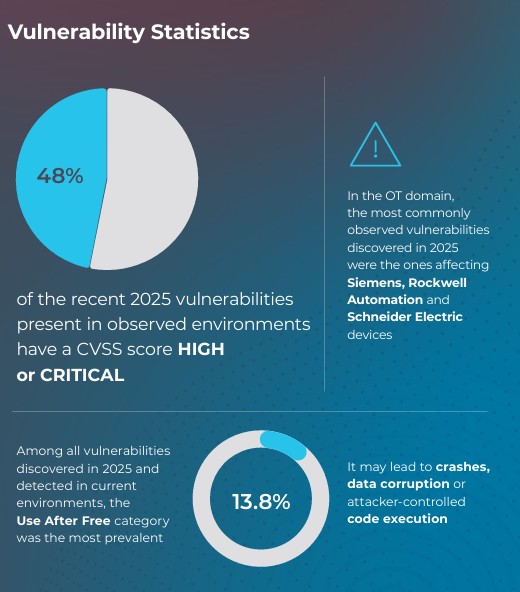

Nella seconda metà del 2025 la tecnica Adversary-in-the-Middle (AiTM)ha generato oltre un quarto degli alert negli ambienti OT e IoT; il 48% delle vulnerabilità era di livello Alto o Critico; il 68% delle reti wireless industriali opera ancora senza Management Frame Protection. Sono alcuni dei dati più significativi del report OT/IoT Cybersecurity Trends and Insights di Nozomi Networks, basato sulla telemetria anonimizzata raccolta negli ambienti di produzione reali, al netto di falsi positivi e rumore di fondo.

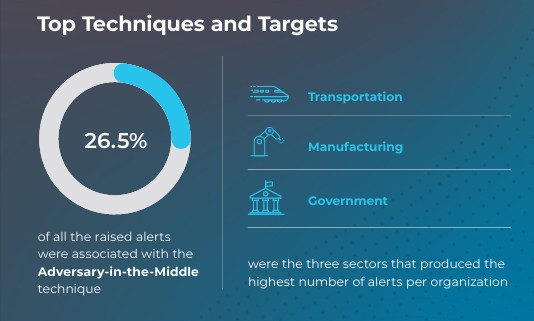

Partiamo proprio con la tecnica Adversary-in-the-Middle, che non è di certo una novità in ambito security e che nel periodo di analisi era associata al 26,5% di tutti gli alert generati, con un aumento significativo rispetto al 16% del primo semestre. AiTM è usata sempre più spesso dagli attaccanti per intercettare credenziali e informazioni sensibili nel traffico di rete, anche in ambienti parzialmente monitorati, in un paradigma di attacco che predilige l'accesso duraturo ai sistemi con credenziali valide, che permette anche spostamenti agevoli in ambienti IT/OT/IoT convergenti.

Al secondo posto si trova il Brute Force (10,2%), in crescita rispetto al 7,36% del semestre precedente. Si tratta di una tecnica antidiluviana, che è tornata in auge per via dell’espansione delle botnet IoT, che l’hanno modernizzata con automatizzazione e distribuzione su scala industriale. Nei molti contesti in cui le credenziali di default non sono state cambiate e le reti OT/IoT sono monitorate solo parzialmente, un attacco concettualmente elementare si dimostra ancora molto efficace.

DoS e Network DoS scendono rispettivamente al 9,54% e 9,39%, in calo rispetto al 17% del primo semestre, mentre risale la Data Manipulation, passata dal nono al quinto posto con l'8,36% degli alert. Quest’ultima è particolarmente insidiosa perché può alterare valori critici e decisioni operative senza che nessuno si accorga che i dati non sono più affidabili.

I tre settori più colpiti (numero di alert per organizzazione) sono stati Trasporti, Manifattura e Governo, con differenze di approccio sostanziali. Nei primi due casi gli attaccanti mirano alla persistenza a lungo termine, perseguita tramite furto di credenziali che permettono una permanenza stealth e prolungata. Nel settore governativo dominano invece attività di Discovery e DoS, che suggeriscono ricognizione su larga scala e preparazione a campagne future.

Malware e ransomware

Fra le categorie di malware rilevate, il Trojan rappresenta il 74,6% di tutti i rilevamenti, seguito da RAT (11,30%), Miner (4,61%), Worm (3,70%) e Downloader (1,89%). La prevalenza dei Remote Access Trojan è spiegata dalla loro versatilità: una volta distribuiti, offrono agli attaccanti grande flessibilità per procedere alle fasi successive dell'attacco. Fra le famiglie più attive, DoublePulsar (20,50%) rimane presente in ambienti diversi a dimostrazione di quanto sia costoso rimediare completamente a una minaccia diffusa su larga scala; Andromeda (6,02%) persiste come componente di tipo loader; CobaltStrike (3,62%) e AsyncRAT (2,45%) completano la classifica.

Fra i threat actor tracciati, Scattered Spider è risultato il più attivo (42,90% degli alert correlati ad attori specifici), seguito dal gruppo di matrice nordcoreana Kimsuky, dal russo APT29 (Cozy Bear, al 5,42%) e dal gruppo di matrice iraniana UNC1549 (5,38%).

Sul fronte ransomware, il numero di alert è aumentato significativamente in settembre e soprattutto novembre, con quasi 300 nuovi alert nella sola piattaforma Nozomi. Elpaco (evoluzione della famiglia Mimic) ha superato BlackSuit come ransomware più rilevato nel periodo.

Passiamo al capitolo delle vulnerabilità. Fra le categorie di debolezza più diffuse in ambienti OT/IoT svetta Use After Free (13,80%), che può portare a crash, corruzione di dati o esecuzione di codice controllata dall'attaccante. Al secondo posto Out-of-bounds Read (8,05%), al terzo Type Confusion (7,50%)

Nel dominio OT le vulnerabilità più diffuse nel 2025 riguardano dispositivi Siemens, Rockwell Automation e Schneider Electric. Il tempo medio dalla segnalazione al vendor alla pubblicazione dell'advisory è stato di 181 giorni (mediana 171), in miglioramento rispetto ai 206/189 del semestre precedente, anche se siamo ancora lontani da un tempo accettabile.

Wireless: la superficie di attacco mal protetta

La sezione dedicata all'esposizione wireless è forse la più rilevante per chi gestisce ambienti industriali. La telemetria di lungo periodo mostra che ambienti definiti "esclusivamente cablati" continuano a presentare attività wireless persistente, imputabile a laptop con Bluetooth, strumenti industriali smart, moduli radio embedded che operano in prossimità di sistemi critici, indipendentemente dall'architettura prevista. Non è necessariamente traffico malevolo, ma crea una superficie di attacco strutturale non gestita.

Sul fronte Wi-Fi, l'adozione di WPA3 è cresciuta di circa 8 punti percentuali rispetto al semestre precedente, ma il 14% delle reti osservate utilizza ancora modalità di sicurezza aperte o legacy. Il problema più critico riguarda il Management Frame Protection (MFP): il 68% delle reti wireless monitorate ne è priva, lasciando i frame di gestione della rete esposti ad attacchi che possono interrompere la connettività o far passare un dispositivo malevolo per un access point legittimo, senza violazione della cifratura dati.

Quanto all'autenticazione, il 97,7% delle reti Wi-Fi si affida esclusivamente a Pre-Shared Key: le credenziali condivise rimangono punti di ingresso validi, rendono difficile distinguere accesso legittimo da abuso e favoriscono gli attaccanti che cercano persistenza a lungo termine. L'autenticazione enterprise di tipo 802.1X è presente in appena lo 0,3% dei sistemi rilevati.

In questo articolo abbiamo parlato di: Adversary-in-the-Middle, Industrial Cybersecurity, Malware Analysis, Network Security, OT/IoT Security, Ransomware, Vulnerability Management,

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

OT e IoT nel mirino: minacce, vulnerabilità e reti wireless

05-05-2026

WEF: dati, vantaggi e guida all'adozione dell'AI nella cybersecurity

05-05-2026

L'AI come operatore offensivo: zero-day scoperti in pochi minuti

05-05-2026

Shadow AI nelle aziende: rischi e opportunità per gli MSP

05-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab