Tag: cybersecurity

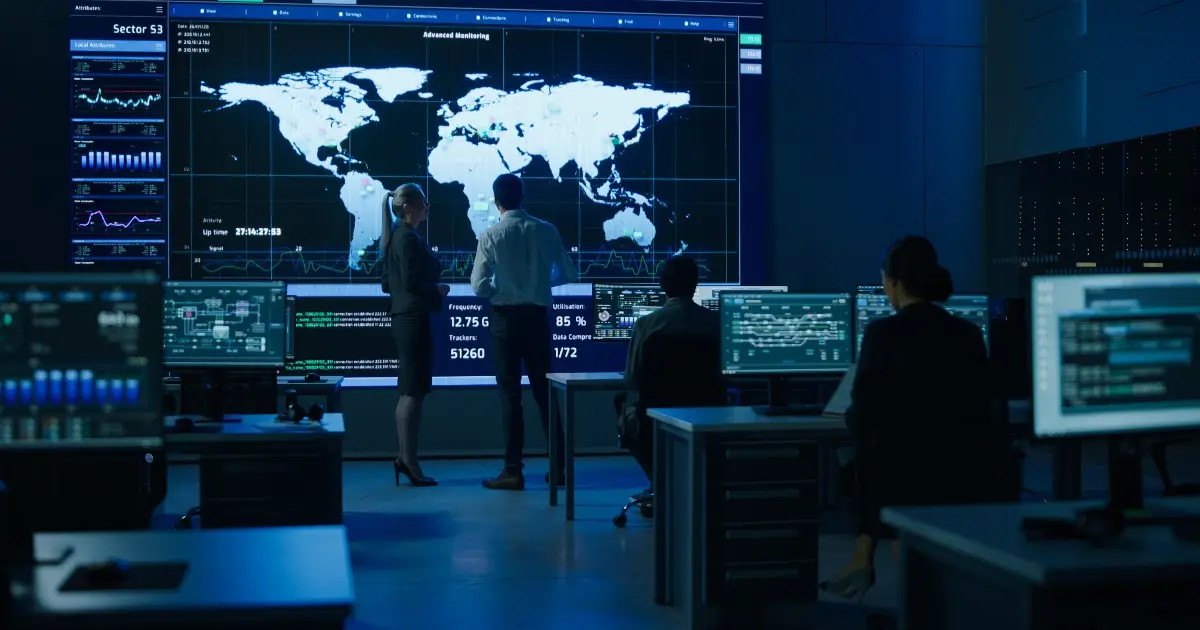

ConfSec 2025: un confronto concreto sulla sicurezza cyber

A Bari si è fatto il punto sullo scenario della cybersecurity, tra rischi crescenti e innovazione. Con…

I security leader sottovalutano il rischio AI

Per Trend Micro i cybersecurity leader non hanno una visione abbastanza chiara dell'impatto dell'AI…

Backdoor e stealer: nuove minacce coinvolgono DeepSeek e Grok

Siti fraudolenti imitano piattaforme IA come DeepSeek e Grok per diffondere malware e sottrarre dati…

AI e cloud nel mirino: la strategia SentinelOne tra presente e futuro

SentinelOne fotografa la nuova minaccia: AI e cloud sono bersagli e strumenti dei cybercriminali. Dati,…

Deloitte: più cybersecurity per un’azienda italiana su due

In Italia il 52% delle imprese italiane prevede un aumento degli investimenti in sicurezza entro i prossimi…

Microsoft lancia lo European Security Program

Microsoft mette sul tavoli più collaborazione e più condivisione di informazioni con le organizzazioni…

WithSecure potenzia la sicurezza cloud con due nuove soluzioni AI

WithSecure migliora la visibilità e il rilevamento delle minacce in ambienti cloud ibridi, con strumenti…

Clusit: +40% attacchi a Energy & Utilities nel 2025

Clusit: incidenti cyber nel settore Energy & Utilities saliti del 40% rispetto al 2023. Europa bersaglio…

Anime e streaming veicoli per cyber attacchi contro la Gen Z

250mila attacchi sfruttano anime, film e piattaforme di streaming per ingannare i giovani: dati, rischi…

ConfSec 2025: a Bari la cybersecurity è di casa

Torna a Bari il più importante evento del Sud Italia sulla cybersecurity: il 13 giugno è dedicato alla…

Cybersecurity in Italia: aziende ancora impreparate di fronte alle nuove sfide

Solo l’1% delle aziende italiane è davvero pronta contro i cyberattacchi. Dal report Cisco emergono…

Cybercrime in evoluzione: AI, cloud e credenziali nel mirino

Il nuovo report globale di Fortinet rivela come AI, cloud e credenziali compromesse stiano ridefinendo…

ESET estende il supporto agli MSP con Kaseya VSA X

Il vendor integra le soluzioni di protezione per gli endpoint con la piattaforma RMM Kaseya VSA X, semplificando…

Trend Micro, i servizi di sicurezza proattivi incrementano il successo dei partner

La piattaforma del vendor consente ai partner di migliorare i ricavi e offrire ai clienti ancora più…

La gestione delle crisi cyber? È da migliorare.

Una ricerca Semperis indica che le aziende sono molto meno pronte a gestire le emergenze cyber di quanto…

Agentic AI: la prossima sfida per la cybersecurity

L'Agentic AI promette difese autonome ma solleva rischi di controllo e trasparenza. Prepararsi ora è…

Zero Trust e cybersecurity proattiva: l’unica risposta alle minacce emergenti

Zero Trust e cybersecurity proattiva sono essenziali contro le minacce moderne. Controlli rigorosi,…

Attacchi alle infrastrutture critiche: acqua ed energia nel mirino

Le utility idriche ed elettriche affrontano crescenti cyberattacchi, con il 62% delle aziende colpite…

Rubrik, alleanza con Deloitte per la resilienza IT

L’accordo mira a fornire soluzioni integrate che aiutino a semplificare i processi di gestione dei dati,…

Attacchi cyber: tempi record e strategie sempre più sofisticate

Nel 2024 gli attaccanti hanno compromesso Active Directory in sole 11 ore. L'84% degli attacchi ransomware…

NTT DATA, in partnership con Rubrik per una protezione completa dal ransomware

L’ampliamento dell’accordo strategico globale potenzierà sicurezza e cyber recovery per le aziende Fortune…

Palo Alto Networks punta su AI e semplificazione della cybersecurity

Durante la tappa milanese del tour Ignite, Palo Alto Networks fa il punto della lotta alle minacce cyber:…

Water Gamayun, il gruppo russo che sfrutta vulnerabilità Zero Day

Trend Micro ha analizzato Water Gamayun, un gruppo APT russo che usa exploit Zero Day e tecniche avanzate…

AI: impennata dell’uso in azienda, occhio ai rischi

L'uso aziendale dell'AI è esploso, ma con esso anche i rischi. Il report Zscaler analizza l'adozione…

Cultura o coltura? I limiti della sicurezza dell’informazione

Un viaggio semiserio tra consapevolezza, responsabilità, normative e… la Signora Genoveffa

Attacchi cyber sempre più lunghi: il 35% supera i 30 giorni

Il 35,2% degli attacchi analizzati da Kaspersky nel 2024 ha superato la durata mensile: un segnale della…

Cloud security: perché non basta correggere le misconfigurazioni

Metriche ingannevoli e bias delle configurazioni perfette distolgono dal corretto approccio alla cloud…

Identità come perimetro di sicurezza: rischi e soluzioni post-autenticazione

Gli attacchi alle identità crescono: CyberArk spiega perché e propone un focus su session hijacking…

Fortinet e ACN insieme per una cybersecurity migliore

L'accordo tra Fortinet e l'Agenzia per la Cybersicurezza Nazionale mira a migliorare la resilienza informatica…

Come NIS2 rivoluzionerà la cybersecurity, fra regole e responsabilità

Denis Cassinerio di Acronis interviene al Security Summit per parlare della NIS2: responsabilità dei…

Le identità macchina crescono del 150%, ma restano vulnerabili

Le identità macchina superano quelle umane e sono sempre più bersagliate dai cyber attacchi, ma solo…

Un attacco informatico ogni 14 secondi: imprese sempre più a rischio

Gli attacchi cyber crescono senza sosta: 772 incidenti in tre mesi. Piccole imprese vulnerabili, rilevazione…

Prepararsi al futuro con il Continuous Threat Exposure Management (CTEM)

Il Continuous Threat Exposure Management (CTEM) offre un monitoraggio continuo della sicurezza aziendale,…

Cyberattacchi al manifatturiero, urgente proteggere l’OT

Il settore manifatturiero italiano è sempre più nel mirino dei cybercriminali. La sicurezza OT è la…

Ripensare la sicurezza per gli ambienti di lavoro moderni

Il lavoro ibrido cresce, ma porta rischi per la sicurezza. Le aziende devono bilanciare flessibilità…

Cisco formerà 1,5 milioni di europei per le competenze digitali

Entro il 2030, Cisco formerà 1,5 milioni di persone e 5.000 istruttori in UE su AI, cybersecurity e…

Nuova tecnica bypassa l’autenticazione a più fattori

Una tecnica per ottenere i dati unici dei dispositivi da usare per aggirare l'autenticazione a più fattori…

MAIRE sceglie la formazione di Cyber Guru per rafforzare la security

MAIRE adotta il programma di formazione di Cyber Guru per migliorare la consapevolezza e la difesa dei…

L’Agentic AI e il futuro della cybersecurity

L’Agentic AI rivoluziona la cybersecurity con la risposta autonoma alle minacce. Offre vantaggi operativi…

La Shadow AI sfugge al controllo: il 90% dell'uso è invisibile alle aziende

Il 90% delle attività AI in azienda è fuori controllo. Account personali e tool non monitorati espongono…

Bitdefender entra a far parte del programma ISV Accelerate di AWS

La vendita congiunta con AWS espande la portata globale di Bitdefender, offrendo alle aziende soluzioni…

F5 ADS Platform unifica sicurezza, gestione e bilanciamento del carico

La nuova piattaforma F5 integra gestione del traffico, sicurezza app e API, AI avanzata e hardware scalabile…

Andare oltre l’hype: intelligenza artificiale e sicurezza informatica

L’intelligenza artificiale è una risorsa strategica per la cybersecurity, ma non una panacea. Serve…

La sicurezza informatica in Italia: un confronto asimmetrico di forze in campo

L'Italia è tra i Paesi più colpiti da malware e ransomware. PMI vulnerabili, digital gap e attacchi…

Semperis: focus sulla sicurezza di Active Directory

L'azienda cresce nel mercato italiano con soluzioni avanzate per proteggere Active Directory da attacchi…

Profilazione automatica: una soluzione per la sicurezza dei container

La profilazione automatica dei container migliora il rilevamento delle minacce, riducendo i falsi positivi…

Italia: 1.927 attacchi informatici nel 2024, +18% rispetto al 2023

Nel 2024 in Italia registrati 1.927 attacchi informatici, ma solo il 24% è andato a segno. Crescono…

Prevenire è meglio che curare: al via la campagna educativa di ESET

ESET lancia una campagna globale per promuovere strategie di cybersecurity basate sulla prevenzione,…

Firewall FortiGate G: AI e gestione centralizzata per la security moderna

Fortinet lancia i firewall FortiGate G, con AI e gestione centralizzata per migliorare sicurezza, resilienza…

Malware in calo, ma aumentano le minacce sugli endpoint

Nel terzo trimestre 2024 il malware diminuisce del 15%, ma le minacce sugli endpoint triplicano. In…

CodeBlue Italy amplia l’offerta di servizi gestiti per la security

CodeBlue Italy: un nuovo player in Italia per la protezione cyber di aziende e istituzioni.

Sicurezza delle soluzioni GenAI: altri rischi in agguato

Trend Micro avverte sui pericoli dei sistemi RAG: vulnerabilità nei vector store e server esposti mettono…

Acronis, crescono gli attacchi AI e contro gli MSP: lo scenario in Italia

Il nostro paese è ai primi posti per malware e ransomware, ma anche tra i migliori sei nel Global Cybersecurity…

San Valentino e le truffe online: come proteggersi dai rischi

I cybercriminali sfruttano San Valentino per diffondere truffe via phishing e siti fraudolenti di e-commerce.…

Jailbreak degli LLM: la tecnica Deceptive Delight

Il Deceptive Delight è una nuova tecnica di jailbreak degli LLM che sfrutta camuffamento e distrazione…

La sicurezza informatica rallenta le prestazioni della rete?

Reti lente spingono gli utenti a ignorare la cybersecurity, alimentando lo Shadow IT. MSP e aziende…

Cybersecurity: perché le PMI rischiano più delle grandi aziende

Budget ridotti, personale limitato e strategie deboli: le PMI sono più esposte alle minacce informatiche.…

AI fra sfide e prospettive sulla cybersecurity

L’AI sta rivoluzionando la cybersecurity: dalle minacce come deepfake e malware AI-driven, alle difese…

Machine Learning, un boost al monitoraggio della cybersecurity

Il Machine Learning rivoluziona il monitoraggio IT con analisi proattiva, riduzione dei falsi positivi…

Oltre l'hype: l'AI calata nella realtà aziendale

L'AI è ormai essenziale per la cybersecurity, ma i benefici attesi corrispondono alla realtà? Uno studio…