Dispositivi edge sempre più interessanti per gli attaccanti

In un solo anno gli edge device sono passati dal 3% al 22% degli incidenti con sfruttamento delle vulnerabilità. Economia degli exploit e difese inadeguate spiegano perché il trend accelera.

I dispositivi edge (gateway, firewall, web application firewall, access gateway e in generale le appliance di rete) stanno diventando il vettore d'attacco preferito dagli attaccanti sponsorizzati dagli Stati nazionali, tanto che in un solo anno la loro percentuale sugli incidenti con sfruttamento delle vulnerabilità è salita dal 3% al 22%. Lo documenta il report Edge Under Siege di TrendAI Threat Research. Un incremento notevole che secondo gli esperti non è occasionale per molteplici motivi. Innanzitutto per una questione strategica: la compromissione dei dispositivi edge offre agli attaccanti visibilità su tutto il traffico in entrata e in uscita, accesso alle credenziali di dominio tramite l'integrazione con Active Directory, la possibilità di muoversi lateralmente all'interno della rete sfruttando le relazioni di fiducia già configurate nelle policy di sicurezza, e di trasformare il dispositivo compromesso in un relay per le comunicazioni di comando e controllo.

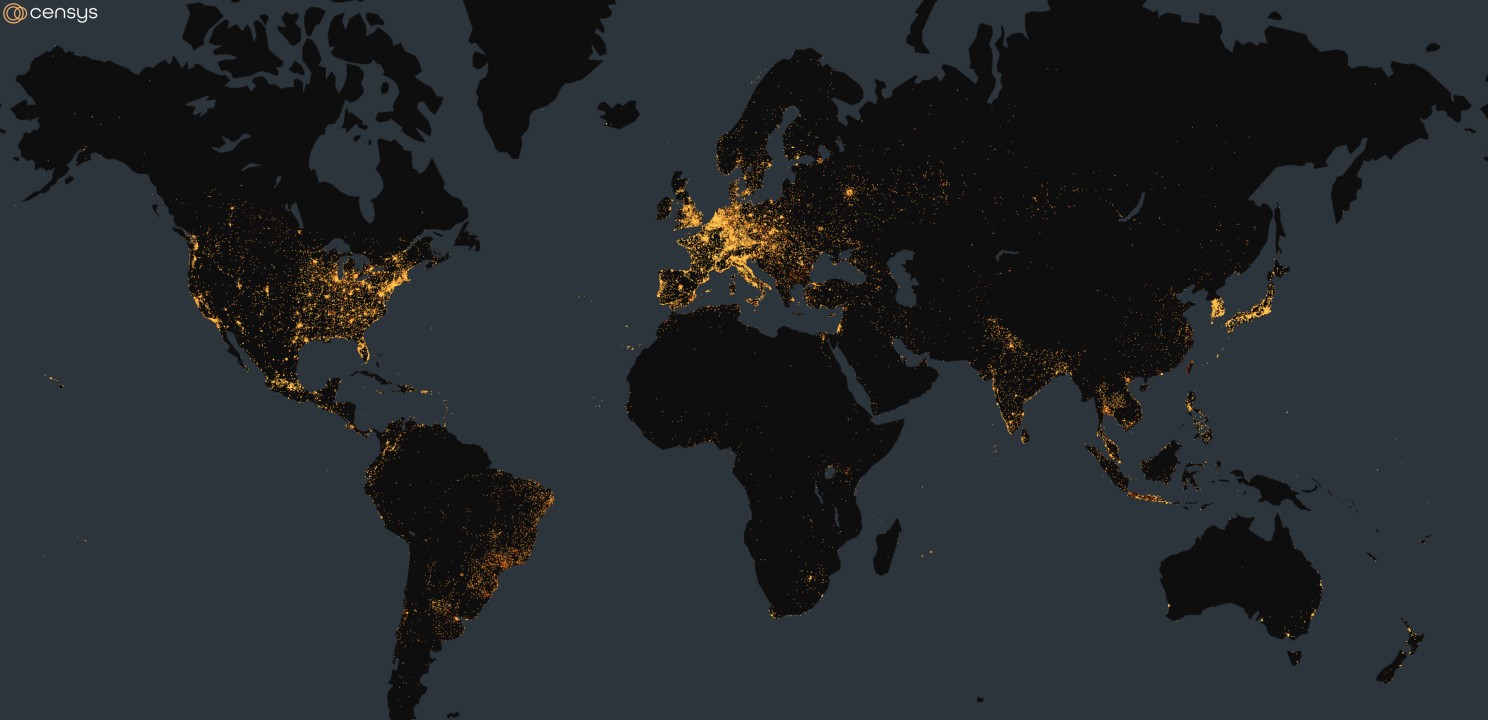

Inoltre, le difese sono inadeguate per la protezione delle appliance, dato che non sono coperte dagli EDR, forniscono log che sono spesso limitati. Inoltre, il patching a cui sono sottoposti richiede finestre di manutenzione con tempi di blocco che le organizzazioni ritardano il più possibile, tanto che il tasso di remediation si ferma al 54%, con un tempo medio di patching intorno ai 30 giorni. Ultimo ma non meno importante, sono esposti direttamente su Internet, quindi facilmente individuabili e raggiungibili dagli attaccanti esterni.

Il report dedica un'analisi dettagliata ai meccanismi economici che rendono i dispositivi edge particolarmente attrattivi. Un exploit per questa classe di prodotti è in vendita sui mercati paralleli a prezzi tra i 30.000 e i 100.000 dollari; per le versioni enterprise (Cisco, Fortinet, Ivanti) la forbice sale a 50.000-100.000 dollari, che consentono la compromissione di intere reti aziendali. Per confronto, un exploit per iOS o Android può valere tra i 200.000 dollari e i 7 milioni di dollari e compromette un dispositivo alla volta. Secondo i dati dello Zero Day Initiative di TrendAI gli exploit per dispositivi edge sono sottovalutati rispetto al loro valore strategico.

Attaccanti e vittime

Tra il 2024 e il 2026 gli APT hanno sfruttato vulnerabilità critiche su tutti i principali vendor e in almeno sette delle dieci campagne principali documentate è emerso un coinvolgimento di gruppi di matrice cinese. Sulla piazza agiscono tre entità principali con ruoli distinti. UNC5221 è tra i più attivi, è responsabile di ripetute campagne zero-day contro Ivanti e Citrix NetScaler dal 2023, distribuisce l'ecosistema malware SPAWN sviluppato specificamente per mantenere la persistenza e cancellare i log sui dispositivi compromessi.

Salt Typhoon ha condotto la campagna documentata più estesa, che ha coinvolto oltre 600 organizzazioni in 80 paesi dal 2019, con attenzione particolare ai provider di telecomunicazioni statunitensi. Volt Typhoon ha invece il mandato di pre-posizionarsi per possibili operazioni di disruption, con focus sulle infrastrutture critiche statunitensi tramite la compromissione di router SOHO.

Ivanti è il vendor più colpito: quattro campagne differenti in 18 mesi, con vulnerabilità sfruttate in 12 paesi e impatto nei settori telecomunicazioni, governo, difesa e tecnologia.

Un dato che il report sottolinea con forza è la drastica riduzione del tempo tra rilascio della patch e sfruttamento attivo della vulnerabilità, che è collassato da settimane a giorni, grazie anche all’AI che automatizza sia la scoperta delle vulnerabilità che lo sviluppo degli exploit.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Dispositivi edge sempre più interessanti per gli attaccanti

29-04-2026

Quando una chiavetta USB è il rischio più grande

29-04-2026

Il 2025 è stato solo il banco di prova: la speranza non è una strategia di cybersecurity

29-04-2026

La Digital Repatriation: perché in Italia sta diventando un tema strategico

29-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab