Attacchi brute force contro RDP raddoppiati fra marzo e maggio

Nel periodo del lockdown ESET ha registrato fino a 100.000 attacchi brute force al giorno contro le connessioni RDP. I consigli per la prevenzione.

Il bilancio sugli attacchi al Remote Desktop Protocol non accenna a diminuire. Anzi, i numeri raccolti da ESET confermano che il numero di attacchi brute force giornalieri contro Windows RDP è raddoppiato durante il lockdown. Il dato completa la fotografia scattata da Kaspersky fra marzo e aprile, quando iniziò l'impennata di queste azioni criminali.

Come avevamo precisato a suo tempo, non c'è da sorprendersi. Il lockdown ha costretto milioni di persone a lavorare da casa, e molti hanno dovuto appoggiarsi all'RDP per lavorare con PC e workstation rimasti in ufficio. I cybercriminali, sempre pronti a sfruttare ogni occasione, hanno sfruttato le connessioni esposte per fare breccia nel sistema e attaccare la rete aziendale.

La triangolazione delle informazioni si è chiusa poi con i dati di Shodan, il motore di ricerca per i dispositivi connessi a Internet. Una ricerca sancisce che ad aprile si è registrato un aumento del 41% del numero di endpoint RDP esposti online.

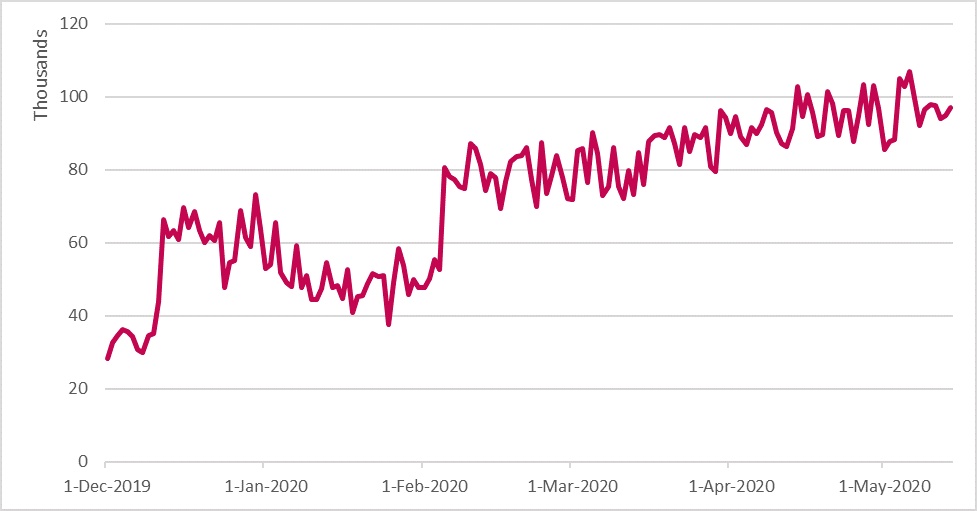

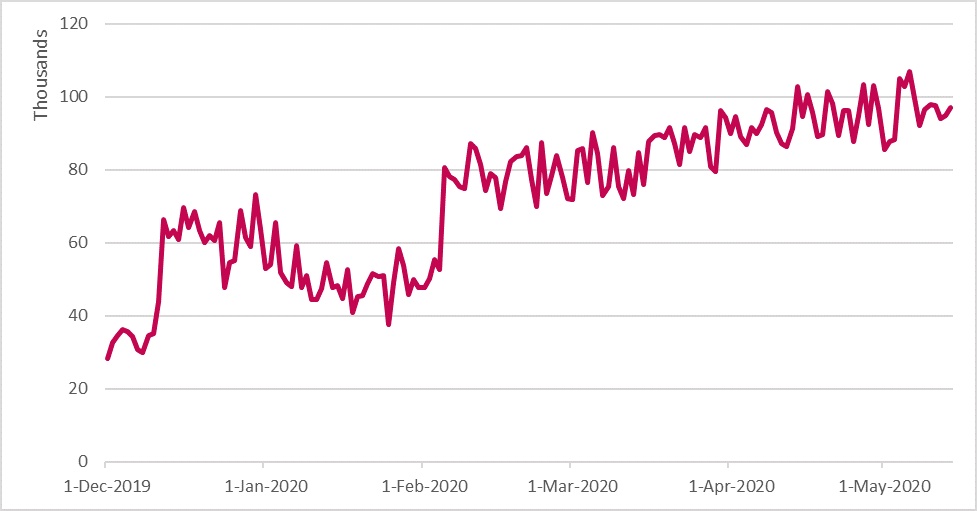

Tentativi di attacchi RDP al giorno contro client univoci Per dare qualche numero concreto, tra dicembre 2019 e febbraio 2020 si registravano circa 40.000 attacchi brute force giornalieri contro le connessioni RDP. Da febbraio il numero ha raggiunto 80.000, ad aprile e maggio ha superato i 100.000.

Tentativi di attacchi RDP al giorno contro client univoci Per dare qualche numero concreto, tra dicembre 2019 e febbraio 2020 si registravano circa 40.000 attacchi brute force giornalieri contro le connessioni RDP. Da febbraio il numero ha raggiunto 80.000, ad aprile e maggio ha superato i 100.000.

ESET ha indagato anche sugli scopi degli attacchi: in alcuni casi l'obietto era installare una backdoor. In altri era attivare un cryptominer per intascare guadagni passivi con il minimo sforzo. In altri ancora l'installazione di malware o ransomware poteva portare a proventi o al furto di credenziali.

Dopo avere compromesso una connessione RDP la prima azione è sempre cancellare i file di registro per rimuovere ogni traccia delle attività criminali. A questo punto subentra l'installazione di strumenti malevoli. In caso di malware o ransomware c'è spesso la disattivazione dei backup pianificati e la cancellazione delle copie shadow.

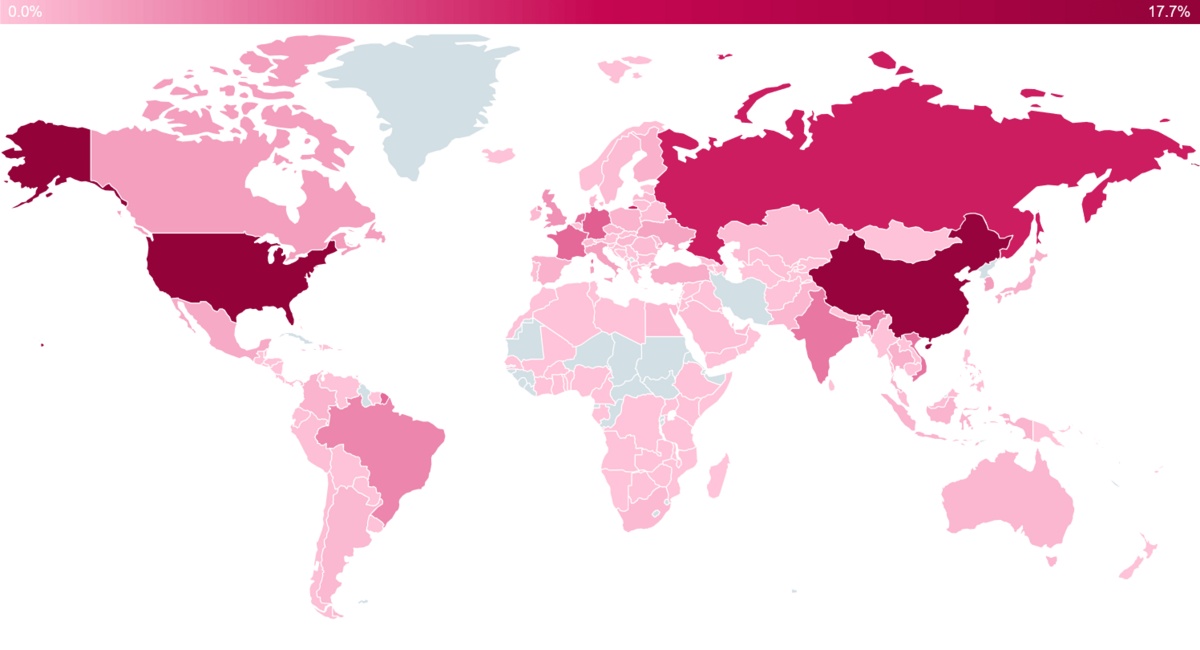

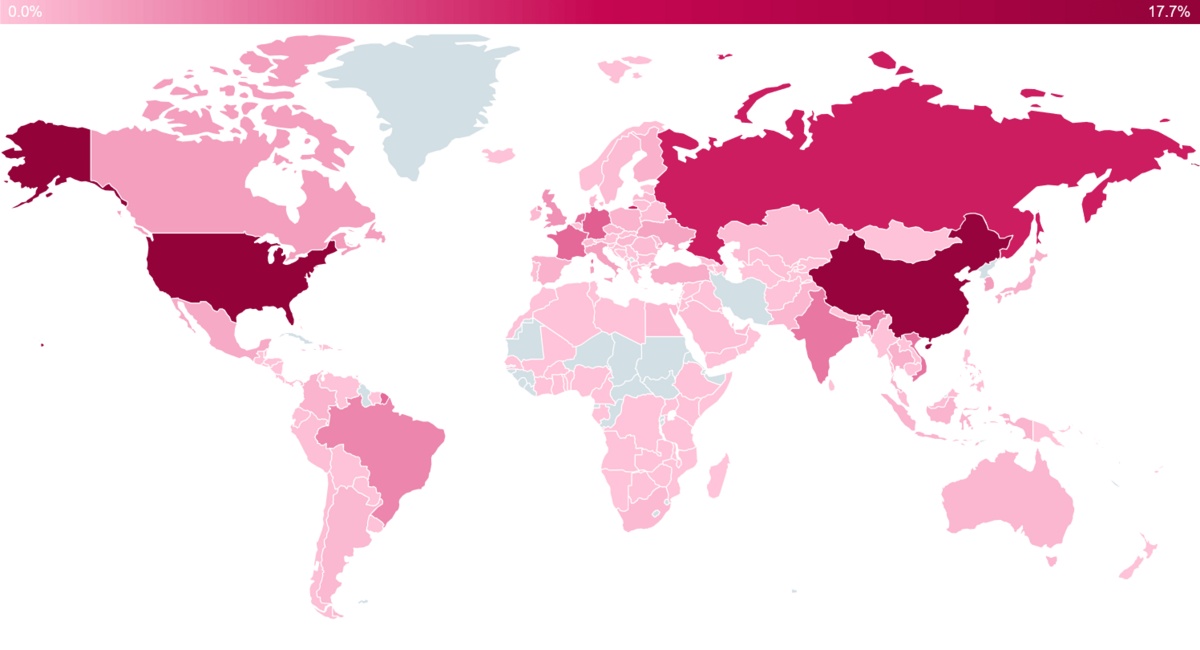

Paesi con il maggior numero di indirizzi IP bloccatiInoltre, ESET consiglia di disabilitare il Remote Desktop Protocol se non viene usato. In caso sia indispensabile, è doveroso ridurre al minimo il numero di utenti autorizzati a connettersi direttamente ai server dell'organizzazione tramite Internet.

Paesi con il maggior numero di indirizzi IP bloccatiInoltre, ESET consiglia di disabilitare il Remote Desktop Protocol se non viene usato. In caso sia indispensabile, è doveroso ridurre al minimo il numero di utenti autorizzati a connettersi direttamente ai server dell'organizzazione tramite Internet.

La connessione dovrebbe inoltre avvenire tramite rete privata virtuale (VPN) e dovrebbe essere installato un firewall perimetrale che impedisca le connessioni esterne ai computer sulla porta 3389 (TCP/UDP) o a qualsiasi altra porta RDP.

Non ultimo, i computer con software o sistemi operativi non più aggiornabili dovrebbero essere disconnessi dalla rete e sostituiti il prima possibile.

Come avevamo precisato a suo tempo, non c'è da sorprendersi. Il lockdown ha costretto milioni di persone a lavorare da casa, e molti hanno dovuto appoggiarsi all'RDP per lavorare con PC e workstation rimasti in ufficio. I cybercriminali, sempre pronti a sfruttare ogni occasione, hanno sfruttato le connessioni esposte per fare breccia nel sistema e attaccare la rete aziendale.

La triangolazione delle informazioni si è chiusa poi con i dati di Shodan, il motore di ricerca per i dispositivi connessi a Internet. Una ricerca sancisce che ad aprile si è registrato un aumento del 41% del numero di endpoint RDP esposti online.

Tentativi di attacchi RDP al giorno contro client univoci Per dare qualche numero concreto, tra dicembre 2019 e febbraio 2020 si registravano circa 40.000 attacchi brute force giornalieri contro le connessioni RDP. Da febbraio il numero ha raggiunto 80.000, ad aprile e maggio ha superato i 100.000.

Tentativi di attacchi RDP al giorno contro client univoci Per dare qualche numero concreto, tra dicembre 2019 e febbraio 2020 si registravano circa 40.000 attacchi brute force giornalieri contro le connessioni RDP. Da febbraio il numero ha raggiunto 80.000, ad aprile e maggio ha superato i 100.000. ESET ha indagato anche sugli scopi degli attacchi: in alcuni casi l'obietto era installare una backdoor. In altri era attivare un cryptominer per intascare guadagni passivi con il minimo sforzo. In altri ancora l'installazione di malware o ransomware poteva portare a proventi o al furto di credenziali.

Dopo avere compromesso una connessione RDP la prima azione è sempre cancellare i file di registro per rimuovere ogni traccia delle attività criminali. A questo punto subentra l'installazione di strumenti malevoli. In caso di malware o ransomware c'è spesso la disattivazione dei backup pianificati e la cancellazione delle copie shadow.

Come prevenire gli attacchi

Purtroppo il successo degli attacchi brute force ai danni dell'RDP è spesso dovuto a errori grossolani da parte delle vittime. Nella maggior parte dei casi l'attacco va a buon fine perché la protezione degli accessi RDP è affidata a password troppo semplici. Occorrono chiavi lunghe e complesse, preferibilmente associate a ulteriori livelli di autenticazione o protezione. Paesi con il maggior numero di indirizzi IP bloccatiInoltre, ESET consiglia di disabilitare il Remote Desktop Protocol se non viene usato. In caso sia indispensabile, è doveroso ridurre al minimo il numero di utenti autorizzati a connettersi direttamente ai server dell'organizzazione tramite Internet.

Paesi con il maggior numero di indirizzi IP bloccatiInoltre, ESET consiglia di disabilitare il Remote Desktop Protocol se non viene usato. In caso sia indispensabile, è doveroso ridurre al minimo il numero di utenti autorizzati a connettersi direttamente ai server dell'organizzazione tramite Internet. La connessione dovrebbe inoltre avvenire tramite rete privata virtuale (VPN) e dovrebbe essere installato un firewall perimetrale che impedisca le connessioni esterne ai computer sulla porta 3389 (TCP/UDP) o a qualsiasi altra porta RDP.

Non ultimo, i computer con software o sistemi operativi non più aggiornabili dovrebbero essere disconnessi dalla rete e sostituiti il prima possibile.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Giu 25

IDC IT Security Summit 2026

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Nuovi firewall enterprise: prestazioni elevate, gestione semplice

08-06-2026

Nuovi agenti AI per validare le esposizioni prima degli attaccanti

08-06-2026

+188% degli attacchi NFC relay contro gli smartphone

08-06-2026

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab