OT e IoT nel mirino: minacce, vulnerabilità e reti wireless

Tecniche di attacco, malware, vulnerabilità e rischi wireless negli ambienti OT e IoT nel secondo semestre…

WEF: dati, vantaggi e guida all'adozione dell'AI nella cybersecurity

Il World Economic Forum analizza il modo in cui l'AI sta ridefinendo la difesa informatica e offre alle…

L'AI come operatore offensivo: zero-day scoperti in pochi minuti

Una analisi documenta il passaggio dell'AI da strumento di supporto a operatore autonomo negli attacchi…

Shadow AI nelle aziende: rischi e opportunità per gli MSP

L'adozione non governata di strumenti di intelligenza artificiale generativa espone le PMI a furto di…

Microsoft Teams usato per phishing: la truffa inizia via email

Una campagna in crescita sta sfruttando l'email bombing come esca e Microsoft Teams per impersonare…

Cyber risk sempre più sistemico: perché il 2026 segna una svolta per le assicurazioni digitali

Il rischio cyber diventa sistemico: cresce il peso economico del cybercrime e l’Italia, frenata da legacy…

Supply chain software: pacchetti dannosi in crescita del 37%

Un'azienda su tre ha subìto un attacco alla supply chain negli ultimi dodici mesi, che si confermano…

Smishing su pedaggi e multe: 79.000 SMS truffa

40 campagne attive in 12 paesi sfruttano falsi avvisi di pedaggio, parcheggio e multa per sottrarre…

Il gap di competenze nella cybersecurity si allarga con l'AI

L'86% delle organizzazioni ha subìto almeno una violazione nell'ultimo anno, il gap di competenze si…

Zero Trust e cybersecurity moderna: perché la fiducia deve essere sempre verificata

Lo Zero Trust ridefinisce la sicurezza aziendale: ogni accesso deve essere verificato continuamente.…

Sistemi Informativi colpita da un attacco: c’è l’ombra cinese

L'azienda romana del gruppo IBM che gestisce l'infrastruttura IT della PA italiana ha subìto un'intrusione.…

Palo Alto Networks acquisisce Portkey per proteggere gli agenti AI

Palo Alto Networks acquisisce Portkey per portare la protezione degli agenti AI autonomi all'interno…

Il CAIO e lo Specchio delle parole vuote

Europol smaschera una frode da 50 milioni

Una operazione coordinata da Europol ed Eurojust ha portato a 10 arresti e al sequestro di quasi 900.000…

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

Nel 2026 la cybersecurity vive un punto di svolta: AI, dati e piattaforme condivise diventano essenziali…

Falla decennale nel kernel Linux concede i privilegi di root

Una falla presente nel kernel Linux dal 2017 permette di ottenere privilegi root su tutte le principali…

ABCDoor, la nuova backdoor che spia senza lasciare tracce

Una campagna di phishing mascherata da notifiche fiscali ufficiali distribuisce ABCDoor, una backdoor…

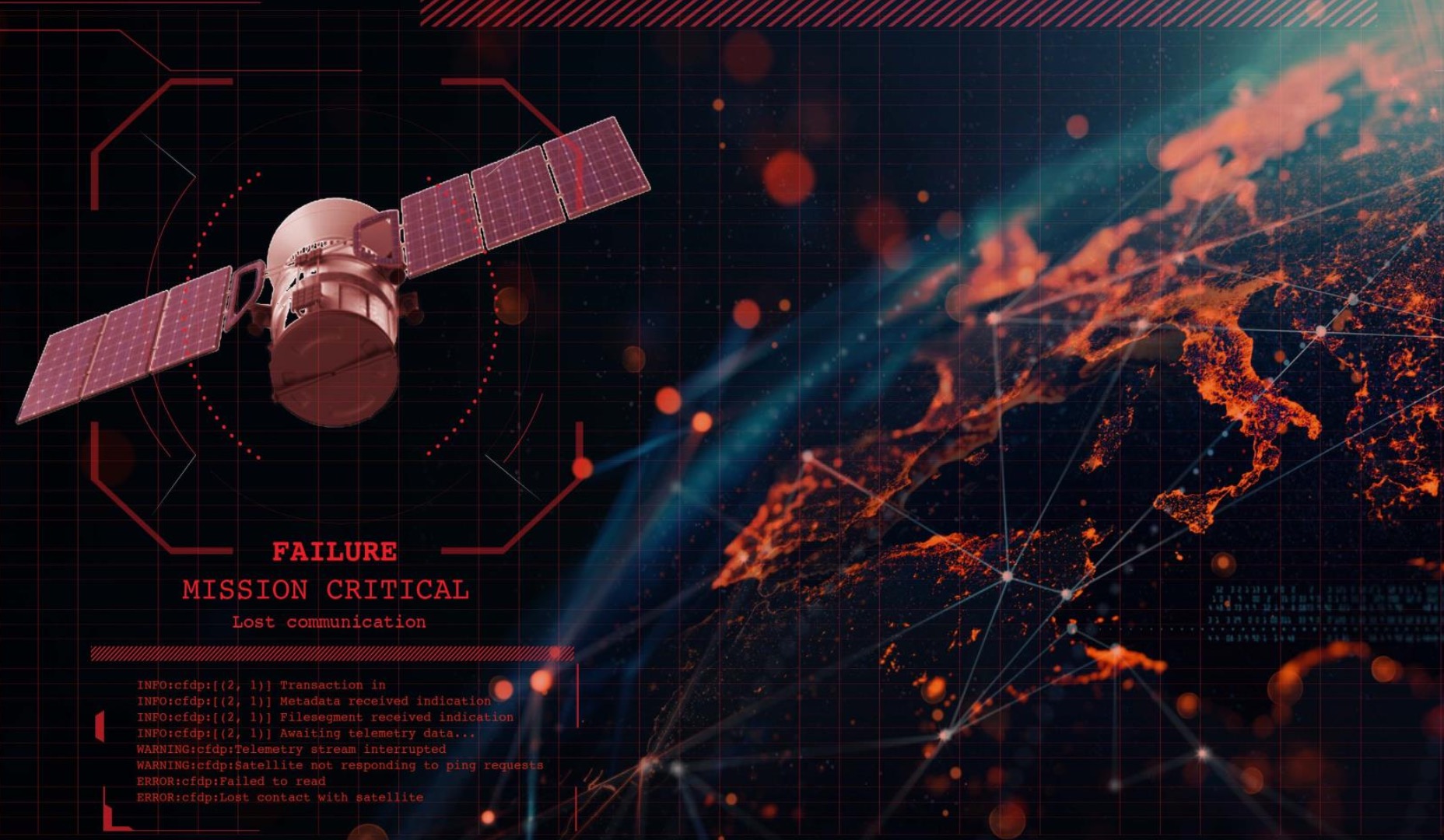

Cyberwarfare Report 2026: infrastrutture critiche nel mirino delle tensioni globali. In Italia, il 66% dei leader IT teme la paralisi dei servizi essenziali

Le tensioni globali aumentano i rischi cyber: il Cyberwarfare Report 2026 segnala infrastrutture critiche…

Governare i dati per competere: la nuova sfida strategica della compliance

Sovranità dei dati e compliance diventano leve strategiche: aziende e settori regolati rivalutano controllo,…

Supportare i clienti nell’era dell’AI: il nuovo ruolo dei partner

Dalla generative AI all’agentic AI: come i partner e gli MSSP possono guidare l’innovazione sicura,…

Sovranità by design: la prossima frontiera normativa che le aziende non possono più ignorare

La nuova ondata normativa UE impone la ‘sovranità by design’: le aziende devono ripensare architetture,…

Difesa predittiva e il futuro della sicurezza nelle telecomunicazioni

Attacco zero‑day di Salt Typhoon colpisce un CSP europeo, rivelando la crescente vulnerabilità delle…

Backup e resilienza

Presidio di resilienza e requisito vincolante per la NIS2, il backup è ormai centrale nella strategia…

Il parere di Acronis

Risponde Umberto Zanatta, Senior Solutions Engineer, CISM e CISSP di Acronis

Il parere di Ready Informatica e OpenText Cybersecurity

Risponde Francesca Montironi, Product Manager & Business Developer Storage & Backup Solutions di Ready…

Il parere di Synology

Risponde di Lorenzo De Rita, Pre-sales Manager Southern Europe Synology

AI e collaboration security: il ritardo dei controlli presenta il conto

L'87% delle organizzazioni ha superato la fase pilota nell'adozione degli assistenti AI, ma il 52% non…

Quando una chiavetta USB è il rischio più grande

Il settore produttivo è composto da due mondi che non potrebbero essere più diversi: IT e OT. Per renderlo…

Il 2025 è stato solo il banco di prova: la speranza non è una strategia di cybersecurity

Nel 2025 il rischio accelera: AI ostile, shadow AI fuori controllo e minacce ibride impongono alle aziende…

La Digital Repatriation: perché in Italia sta diventando un tema strategico

Nell’ultimo anno il concetto di Digital Repatriation sta emergendo in modo significativo anche sul mercato…

NIS2 in Italia: progressi, criticità e la necessità di una resilienza operativa

La NIS2 spinge le imprese italiane verso una sicurezza più matura: governance, rischio e resilienza…

Windows: scoperta tecnica per l’escalation di privilegi via RPC

Una vulnerabilità nell'architettura RPC di Windows consente l'escalation dei privilegi. Microsoft la…

Il phishing domina gli attacchi grazie anche agli strumenti AI

Nei primi tre mesi del 2026 il phishing è tornato il principale vettore di accesso iniziale. Pubblica…

Vulnerabilità senza patch in alcuni chip Qualcomm

Una vulnerabilità hardware nelle famiglie di chipset Qualcomm più diffuse consente di bypassare il secure…

Agenti AI fuori controllo: la sicurezza non tiene il passo

L'86% dei leader IT prevede che gli agenti AI supereranno le misure di sicurezza entro un anno. Solo…

Quando l’IT è governata dall’AI agentica: come rendere sicura l’autonomia

L’AI agentica porta autonomia nell’IT aziendale, ma richiede governance rigorosa: controlli, osservabilità…

Competenze e leadership nell’era dell’AI: l’analisi di SentinelOne

L’AI ridisegna lavoro e leadership: automazione, flessibilità e benessere diventano centrali per creare…

Identità compromesse: quando l'attaccante non forza la porta

Spesso gli attacchi alle identità restano invisibili negli ambienti ibridi multicloud a causa di troppa…

GopherWhisper, nuova APT cinese nascosta nei servizi SaaS

Il gruppo APT GopherWhisper usa Slack, Discord, Outlook e file.io come canali per spiare enti pubblici…

Agenti AI all’assalto del cloud: un esperimento mostra dove può spingersi l’automazione

Un sistema multi‑agente di AI, un ambiente Google Cloud vulnerabile e un obiettivo: rubare dati da BigQuery.…

GenAI Protection, una nuova leva per gestire l’uso dell’AI negli MSP

La nuova soluzione di Acronis aiuta i provider di servizi gestiti a monitorare applicazioni e prompt…

Identità digitali, il nuovo perimetro sotto attacco

L’uso dell’AI rende credenziali e identità sempre più vulnerabili. Il controllo degli accessi diventa…

Breakout time in picchiata: servono difese in tempo reale

Il tempo tra compromissione iniziale e movimento laterale scende a pochi minuti: automazione e AI spingono…

APT cinese aggiorna una backdoor e la usa in India e Corea

La backdoor LOTUSLITE dell’APT cinese Mustang Panda evolve tecnicamente e amplia i bersagli dal settore…

TrendAI si allea con Anthropic per potenziare la sicurezza AI-native

Una partnership porta i modelli Claude all'interno di una piattaforma di cybersecurity di TrendAI per…

Un'identità italiana vale 90 dollari sul dark web

Un'identità digitale completa di un cittadino italiano costa 90 dollari sul dark web. L'analisi di 75…

AI agentica senza governance: il paradosso italiano

Il 92% delle organizzazioni italiane ha già adottato AI agentica, ma solo il 37% ha framework di governance…

Velocità, inganno e forza bruta: gli attacchi del primo trimestre

Attacchi brute force di origine prevalentemente iraniana, ransomware che si propaga in pochi minuti…

Quando la notifica di data breach è una truffa

Le notifiche di violazione dei dati sono così frequenti che molti le aprono senza pensarci. È su questo…

Il ransomware non muore, cambia nome

Identificata una nuova ondata di attività ransomware riconducibile a un nuovo gruppo Ransomware as a…

Da centro di costo ad attivo strategico: come la sicurezza AI centrica abilita il business

La sicurezza AI‑centrica non è più un costo: diventa un asset strategico che abilita continuità operativa,…

Acronis accelera sulla cyber-resilienza: AI, disaster recovery e nuove piattaforme per un mercato in trasformazione

Acronis accelera sulla cyber‑resilienza: AI, automazione e infrastrutture integrate guidano la trasformazione…

La crittografia post-quantistica non è più un'opzione rinviabile

Dagli attacchi ‘harvest now, decrypt later’ alla necessità di una piattaforma crypto-agile conforme…

Perché l’attribuzione deve evolvere per aiutare i difensori a comprendere la propria esposizione

Perché il settore della sicurezza informatica deve ripensare l'attribuzione per mettere a punto difese…

CrowdStrike nel programma TAC di OpenAI per la cyber difesa

CrowdStrike entra nel programma Trusted Access for Cyber di OpenAI, contestualmente al rilascio di GPT-5.4-Cyber,…

F5 e Forcepoint uniscono le forze per la sicurezza dell'AI enterprise

F5 e Forcepoint avviano una partnership per proteggere i sistemi AI lungo tutto il ciclo di vita, unendo…

Come restare al passo con la compliance

La crescente complessità normativa e le vulnerabilità della supply chain mettono sotto pressione le…

CPU-Z e HWMonitor compromessi: 19 ore di download infetti

Un sito compromesso ha distribuito per 19 ore installer trojanizzati di strumenti usati da decine di…

LibraCyber: Libraesva e Cyber Guru unificano email security e Human Risk

La fusione tra Libraesva e Cyber Guru diventa operativa: nasce LibraCyber, unico vendor europeo a combinare…