Artificial Intelligence: scudo e spada nella cybersecurity moderna

Le opportunità e le sfide che la rapida diffusione dell’AI sta portando alle aziende in tema di sicurezza…

Raptor Train, la botnet che minaccia PMI e uffici domestici

Una botnet cinese attiva dal 2020 ha infettato oltre 260.000 dispositivi di rete per colpire infrastrutture…

DDoS contro il finance legati alle tensioni geopolitiche

Akamai ha analizzato gli attacchi DDoS intercorsi a livello globale nell’ultimo anno e ha riscontrato…

Chi ha già subito un attacco cyber è più resiliente

Dagli errori si impara, per questo chi è stato vittima di un attacco cyber riconosce molta più importanza…

Identità non umane: perché vanno difese con attenzione

Un report riporta l’attenzione sul problema della sicurezza delle identità non umane: ecco che cosa…

TotalAI, lo strumento di controllo per GenAI e LLM

TotalAI è la proposta di Qualys per la valutazione delle vulnerabilità dei carichi di lavoro AI e l’identificazione…

Hunters International, il ransomware che distrugge i backup

È particolarmente efficiente nella distruzione delle copie di backup e nella disattivazione dei sistemi…

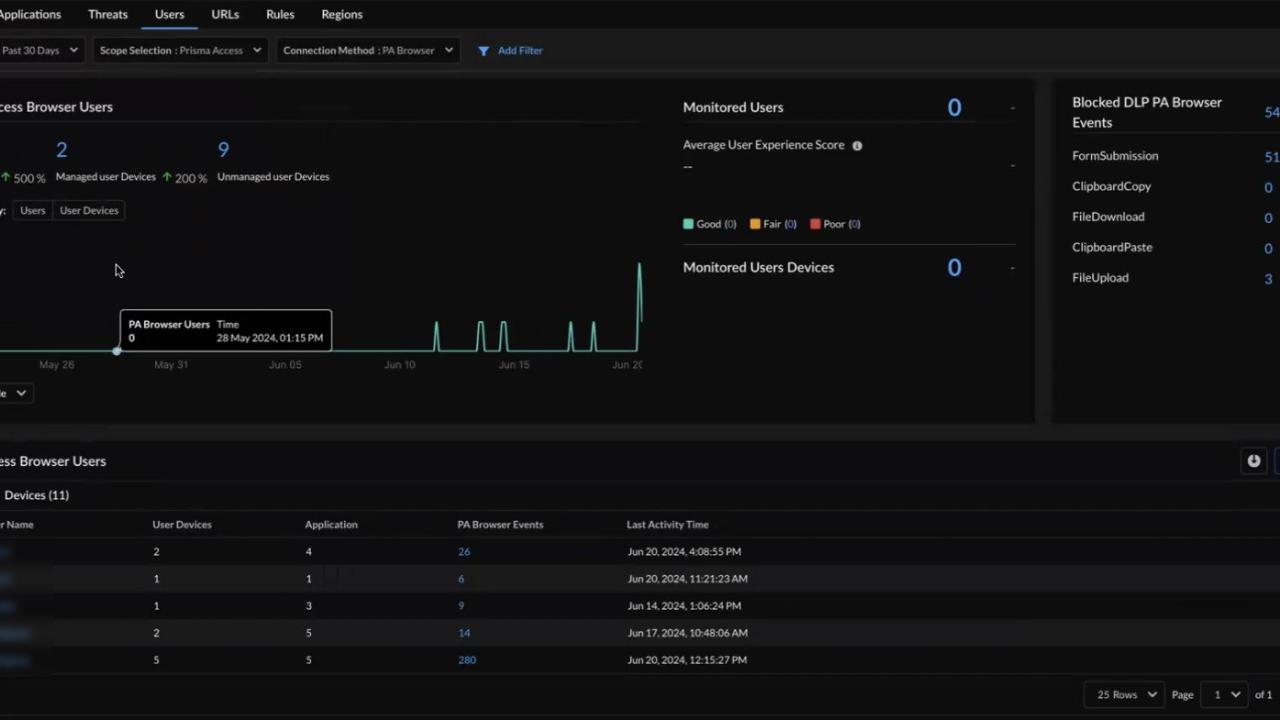

Palo Alto Networks Prisma SASE 3.0: mano tesa agli app cloud provider

Con la nuova release, il leader della sicurezza punta a proteggere i dispositivi non presidiati e l’accesso…

Quanto costa un cyberattacco

Gli esperti di Kaspersky analizzano i costi diretti e indiretti a lungo termine degli attacchi cyber,…

Proofpoint: piattaforma potenziata e consolidamento delle partnership

Proofpoint ha annunciato l’ampliamento della propria piattaforma, novità nell’ambito della governance…

Google Cloud Storage: l’abuso di accesso è un problema da risolvere

Una errata configurazione del servizio Document AI può consentire a un attaccante di esfiltrare informazioni…

Spyware commerciale: la morale del caso Apple-NSO

Apple abbandona la causa contro NSO perché lo scenario dello spyware commerciale si è fatto troppo complesso…

Istruzione in balia del ransomware: cause e rimedi

Vulnerabilità non corrette e abuso di credenziali compromesse sono fra le principali cause degli attacchi…

Fortinet annuncia Sovereign SASE

Sovereign SASE è la novità di Fortinet che consente ai clienti di gestire il routing e le ispezioni…

Falla zero-day in WPS Office: la patch è importante

Un gruppo legato alla Corea del Sud sfrutta una vulnerabilità RCE in WPS Office per operazioni di cyber…

Malware in agosto: FakeUpdates spopola, il ransomware cresce

Il panorama evolutivo delle minacce cyber è lineare, il che non è una buona notizia considerata la versatilità…

Il Virtual CISO: un'ancora di salvezza per le PMI contro le minacce cyber

Dove mancano risorse e competenze per contrastare il cybercrime, il CISO virtuale può rivelarsi un’opzione…

Riscatti ransomware: il nuovo record è 75 milioni di dollari

Un numero che spaventa, ma soprattutto un trend che non accenna a scemare quello dell’aumento degli…

Patch Tuesday di settembre 2024: chiuse 79 falle di cui 4 zero-day

Destano preoccupazione le falle zero-day chiuse con la tornata di update di settembre: è consigliabile…

XDR, Extended Detection and Response, molto più di un acronimo

Le priorità dei CISO e dei leader dei SOC sono la consapevolezza di quello che accade, il focus delle…

Italian Security Awards, votate i Vendor in nomination!

Sono aperte le votazioni per decretare i vincitori della prima edizione del premio italiano della cybersecurity…

Gruppi ransomware emergenti: occhio a Repellent Scorpius

Nato da poco ma con affiliati di grande esperienza, il nuovo gruppo RaaS usa un’arma dall’alto potenziale…

Il lato oscuro del digitale: attacchi informatici e impatto umano

Un effetto collaterale indiretto degli attacchi cyber di cui si parla troppo poco è quello relativo…

Trend Vision One accessibile anche a PMI e MSP

Trend Micro amplia l’accessibilità della sua piattaforma di cybersecurity per meglio tutelare le piccole…

Bluetooth 6: perché sarà più sicuro

La nuova funzione Channel Sounding mette ordine a quanto è stato sviluppato sinora per i device Bluetooth…

Check Point rafforza la threat intelligence gestita comprando Cyberint

Con l’acquisizione di Cyberint, Check Point potenzia la propria offerta di managed threat intelligence.…

APT usano credenziali legittime per ottenere la persistenza

Oltre allo sfruttamento di credenziali, aumentano gli attacchi cloud e cross-domain, quelli hands-on-keyboard…

Palo Alto e IBM QRadar, che cosa cambia per la cybersecurity

Grazie all’acquisizione di IM QRadar, Palo Alto Networks rafforza ulteriormente la sua posizione nel…

L’approccio Negative Trust è la fase successive di Zero Trust

Negative Trust si basa sull'anticipare e depistare in astuzia gli attaccanti che si sono infiltrati…

Education sotto attacco, Italia peggio della media mondiale

Gli attacchi in Italia contro il settore education superano del 53,2 percento la media mondiale. C’è…

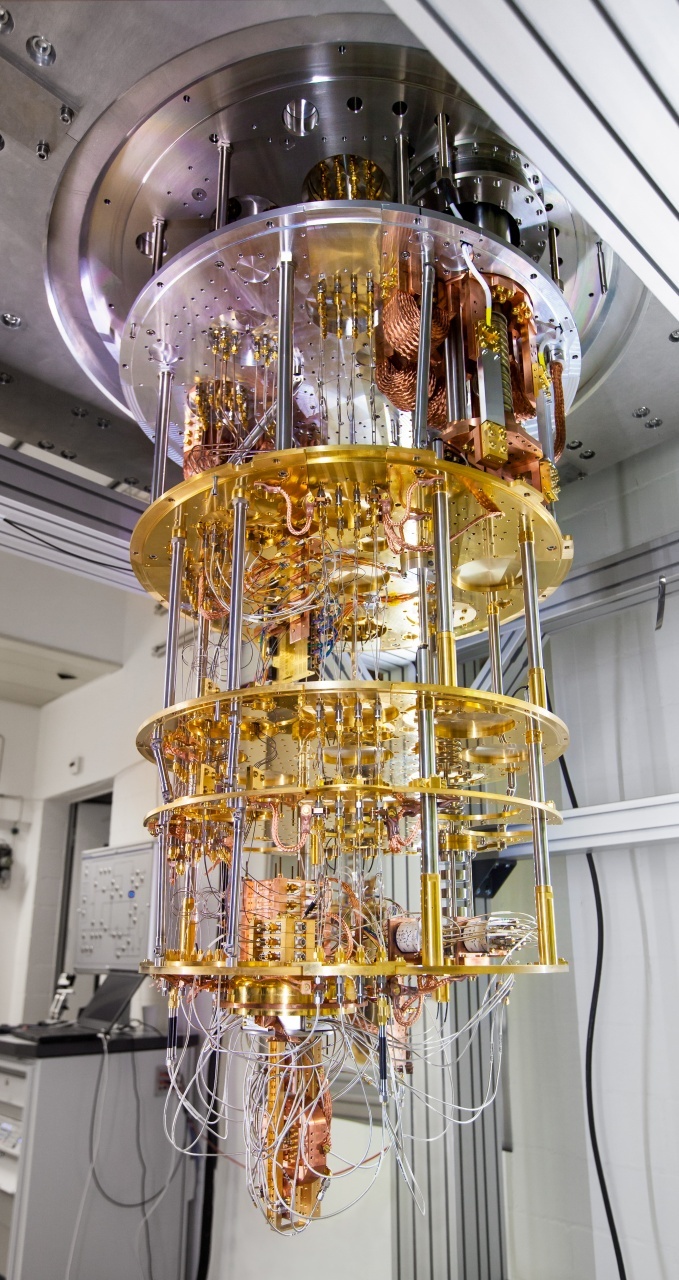

Le reti quantum-safe sono una necessità già oggi, ecco perché

L'adozione di strutture Zero-Trust con crittografia quantum-safe in tutte le aziende è un passaggio…

Cicada3301, un nuovo ransomware multipiattaforma che preoccupa

Attacca sia sistemi Windows che Linux, ha in comune molti aspetti con ALPHV/BlackCat, impiega tecniche…

Microsoft Exchange: errori di configurazione favoriscono gli attacchi di spoofing

Una analisi di Acronis chiarisce come configurare Exchange in modo da evitare problemi.

Incident Response: i casi più interessanti dell’anno

Una selezione di quattro casi sui quali hanno indagato gli esperti di Kaspersky, ritenendoli i più originali…

Credenziali compromesse: vettore di accesso iniziale più diffuso

Cisco Talos fa il punto sulla cybersecurity nel secondo trimestre del 2024: BEC e ransomware gli attacchi…

Troppi freni per un Linux più sicuro con Rust

La diatriba pro e contro Rust nel kernel Linux è quasi allo stallo, ma le esigenze di cybersecurity…

Ransomware in crescita, sfruttano sempre di più le falle di sicurezza

I gruppi ransomware crescono, di pari passo con il numero di gruppi attivi. Gli attacchi approfittano…

FakeUpdates il malware più diffuso a luglio in Italia

Il ransomware più diffuso è RansomHub, mentre il settore più soggetto ad attacchi è stato quello dell'istruzione…

Il 44% degli attacchi ransomware viene scoperto durante i movimenti laterali

Un interessante report sugli attacchi ransomware rivela quando gli attacchi vengono intercettati (quindi…

Falso agent di cybersecurity usato in attacchi a sfondo politico

Una infrastruttura avanzata di comando e controllo, una strategia ben pianificata per l'evasione e la…

Cisco punta sulla sicurezza dell’AI con l’acquisizione Robust Intelligence

Proteggere le applicazioni AI, semplificare la gestione operativa delle aziende e favorire un'innovazione…

Falle senza patch con exploit pubblici

Due vulnerabilità dei sistemi Microsoft sono senza patch, ma in rete ci sono exploit Proof of Concept…

Inline, la Network Detection & Response firmata Trend Micro

Una importante integrazione nella piattaforma Trend Vision One che anticipa le esigenze del mercato…

Rubrik e Mandiant alleati per accelerare recupero e risposta agli incidenti

Una maggiore resilienza contro gli attacchi ransomware è possibile con la collaborazione di Rubrik e…

AI e sicurezza delle API: com’è cambiata la gestione delle app

L’entusiasmo crescente per l’AI e il ruolo cruciale delle API nella sicurezza delle applicazioni moderne…

Scoperto malware Linux attivo da due anni

Era attivo dal 2022 un malware Linux con spiccate doti di persistenza. La scoperta è di Aon, di recente…

Driver vulnerabili sempre più usati negli attacchi cyber

Lo sfruttamento crescente dei driver vulnerabili per portare avanti gli attacchi cyber impone di alzare…

Phishing: le dimensioni aziendali influiscono sugli attacchi

Barracuda conferma l’efficacia e la pervasività degli attacchi via email e sottolinea in un report i…

Blocco di un attacco ransomware: l’importanza dell’MDR

Un team attento e strumenti di ultima generazione hanno permesso di bloccare un attacco del gruppo ransomware…

Consapevolezza digitale e superstizioni tecnologiche

Nonostante la digitalizzazione sia ormai avanzata, restano molti falsi miti da sfatare. Anche chi è…

Incassi da record per i ransomware nella prima metà del 2024

Continua a crescere l’importo dei riscatti corrisposti al cybercrime, che si concentra su pochi attacchi…

Data breach per Toyota, 240 GB pubblicati su un forum

La casa automobilistica ha confermato la violazione, definendola di portata limitata.

Falla zero-day di Windows, la patch è urgente

Microsoft ha diffuso la patch per una vulnerabilità che il gruppo APT Lazarus sta già sfruttando.

Nuovo killer EDR in mano a un noto gruppo ransomware

Un nuovo strumento che probabilmente ha matrice russa e che sfrutta sofisticate tecniche di offuscamento…

Come si protegge l'Industrial IoT

Per proteggere i sistemi IIoT serve una strategia precisa, che secondo Claroty prevede cinque step fondamentali.…

Vacanze sicure: i consigli degli esperti

Kaspersky ha pubblicato alcuni consigli per mettersi al riparo da truffe e problemi di cybersecurity…

Una nuova soluzione per la protezione degli account

Proteggere gli account in maniera efficace è fondamentale per abbassare il rischio cyber.

Mitigare il rischio in assenza di patch si può, ecco come

Mitigare il rischio informatico senza applicazione delle patch è possibile. Ecco la soluzione di Qualys.…

Lo skill gap pesa sulla cybersecurity delle imprese

Nell’ultimo anno quasi il 90% delle organizzazioni ha subito una violazione che può essere in parte…

AI generativa, il 45% dei CISO italiani teme per la sicurezza

AI CISO nazionali l'AI piace come strumento per migliorare la cyber security, ma pesano anche i rischi…