Commvault, la rivoluzione della cyber resilience

Si chiama Commvault Cloud la nuova piattaforma di cybersecurity che unisce cloud e funzionalità avanzate…

Bitdefender: molto più che cybersecurity per le PMI

Bitdefender prosegue la sua crescita come operatore di cybersecurity per le fasce alte del mercato,…

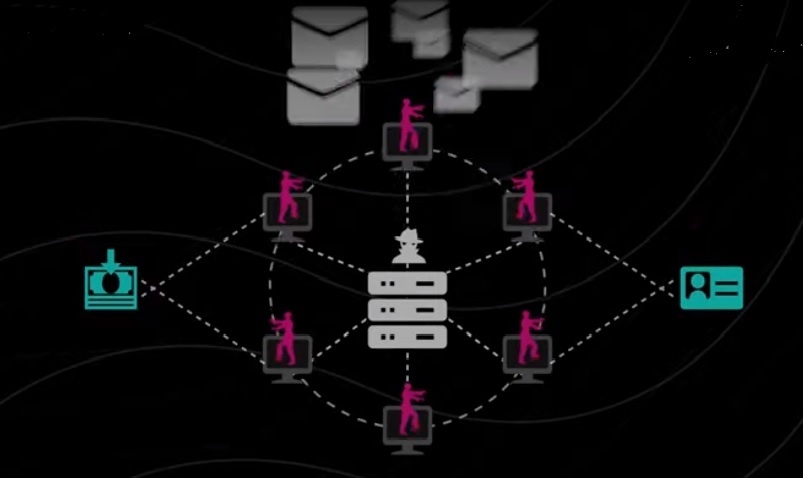

Smantellata la botnet IPStorm

L’FBI ha smantellato una botnet attiva da anni, che aveva infettato migliaia di dispositivi in tutto…

Attacchi alle identità sempre più sofisticati e diffusi

Una ricerca mette in evidenza come i cyber criminali reagiscono di fronte a strumenti efficaci di blocco…

Patch Tuesday di novembre 2023: chiuse 58 falle, 5 zero-day

Quello di novembre è uno dei Patch Tuesday meno ricchi degli ultimi anni, ma non è da sottovalutare…

È il SAP Security Patch Day

Per il suo SAP Security Patch Day di novembre 2023, la software house tedesca ha segnalato sei alert,…

CyberGuru: l’awareness made in Italy sbarca a Parigi

La piattaforma di awareness di CyberGuru si evolve grazie a un motore di machine learning che automatizza…

Italia ancora sferzata dal malware Formbook

Il malware Formbook si riconferma il più diffuso in Italia, mentre a livello globale si registrano una…

Il "Bring Your Own AI" di Palo Alto Networks

Le aziende possono aggiungere propri modelli AI personalizzati al data lake di XSIAM, in aggiunta agli…

Effetto Broadcom: integrazione SASE tra VMware e Symantec

VMware "sposa" la sicurezza di Symantec Enterprise Cloud per garantire implementazioni SASE più immediate.…

Malware IoT e OT in crescita del 400% nel primo semestre 2023

Zscaler rileva una impennata delle minacce IoT e OT e propone una soluzione basata sulla piattaforma…

Project: un'acquisizione per la cybersecurity

Project Informatica acquisisce Fasternet anche per la sua offerta in ambito cybersecurity

Cyber professioniste in Italia: una situazione da migliorare

La cybersecurity continua ad essere un ambiente a prevalenza maschile dove ci sono ampi spazi di miglioramento…

Infrastrutture critiche: Commend per le comunicazioni di Trentino Trasporti

Le tecnologie Commend sono state usate da Trentino Trasporti per l’affidabilità delle comunicazioni…

Un attacco cyber blocca la logistica australiana

Il più importante operatore logistico portuale australiano è stato oggetto di un attacco cyber e ha…

Bando alle regole fisse, oggi la cybersecurity richiede flessibilità

Una ricerca di Vectra AI mostra un caso pratico delle tecniche impiegate dagli attaccanti per aggirare…

Proteggersi dai cyberattacchi con il modello Zero Trust

Perché è importante adottare un modello Zero Trust e come superare le difficoltà nella sua implementazione.…

I 12 ruoli chiave della cybersecurity

Ma cosa deve saper fare davvero chi fa cybersecurity in azienda? Lo European Cybersecurity Skills Framework…

Deloitte semplifica la network segmentation di Akamai

Akamai e Deloitte si alleano per spingere la segmentazione della rete e Zero Trust come tecniche di…

Clusit: attacchi in crescita, in Italia più che nel resto del mondo

La nuova edizione del rapporto Clusit mostra come sta evolvendo lo scenario globale e nazionale della…

L'AI generativa per la sicurezza del codice software

I motori di AI generativa non servono solo per scrivere codice più in fretta ma anche per renderlo sicuro…

Microsegmentazione e Zero Trust sono le migliori armi contro il ransomware

Nel ripensare la strategia di difesa, le aziende dovrebbero considerare l’efficacia della microsegmentazione…

Sanità: crittografati i dati nel 75% delle strutture colpite da attacchi cyber

Le strutture sanitarie continuano ad essere un obiettivo dei criminali informatici. I dati dimostrano…

Acronis MSP Academy: il supporto MSP va oltre il prodotto

Acronis inaugura MSP Academy, un programma di formazione per gli MSP che copre le operazioni aziendali,…

Il 40% delle risorse informatiche non è monitorato

La principale minaccia per le organizzazioni a livello globale è la mancanza di un asset inventory sempre…

Telsy si presenta come uno dei principali player della cybersecurity in Italia

Telsy si presenta al Cybertech Europe 2023 come uno dei principali player della cybersecurity in Italia.…

Come sta la cybersecurity, secondo chi la gestisce

I professionisti della cybersecurity dell'ISC2 hanno dato il loro ritratto della cybersecurity nelle…

Quattro vulnerabilità da risolvere in Veeam ONE

Veeam ha segnalato la presenza di quattro vulnerabilità per la sua piattaforma di infrastructure monitoring…

IBM Security: la valutazione del rischio è fondamentale

Lo sviluppo di una difesa efficace passa per Intelligenza Artificiale, automatizzazione, competenze.…

Lutech, la vision di cybersecurity per il domani

Assessment, prioritizzazione del rischio, SOC e startup: il mix di Lutech per distinguersi dalla concorrenza…

La privacy è una cosa (più) da giovani

La Cisco Consumer Privacy Survey 2023 evidenzia che le fasce giovani della popolazione sono oggi quelle…

Videosorveglianza: sfatiamo i miti dell'edge storage

Non tutte le schede SD sono uguali. Grazie ai progressi dell'edge storage, le schede SD ottimizzate…

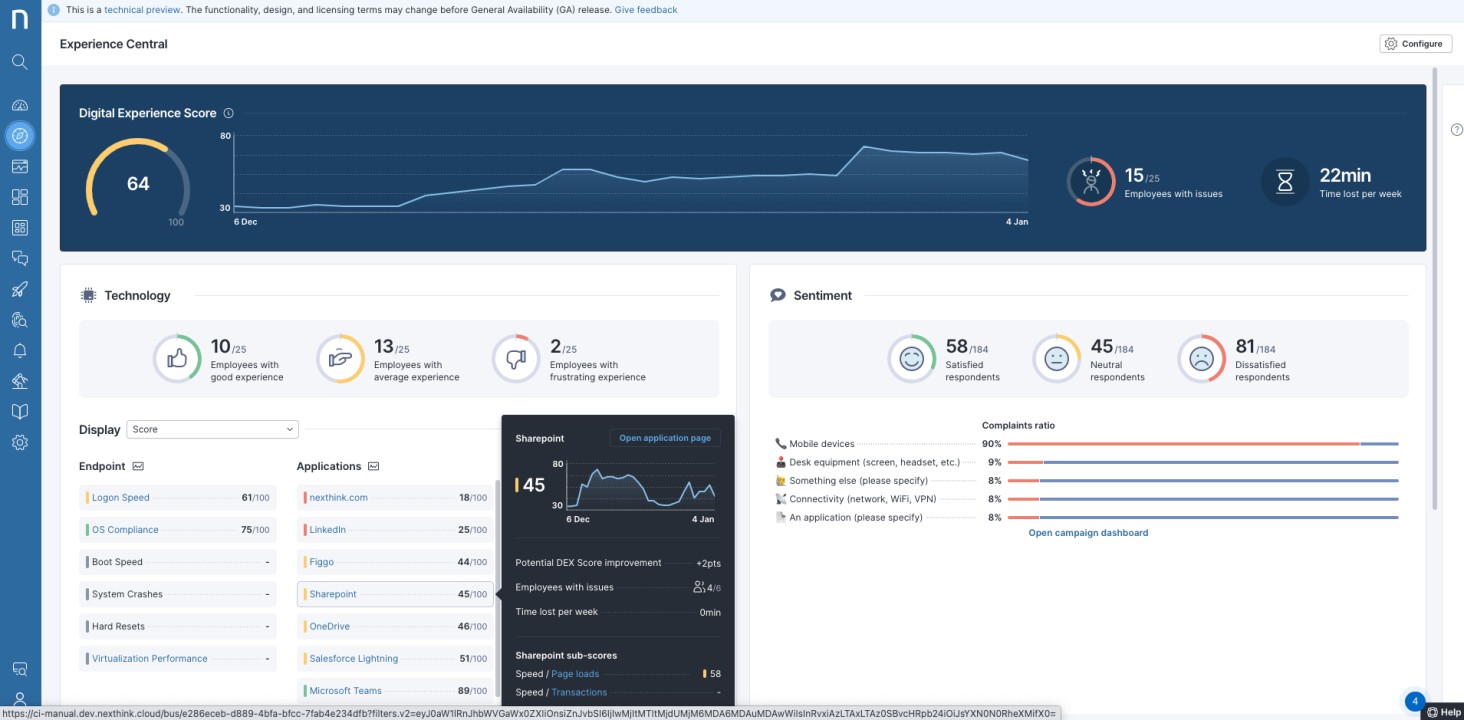

Si chiama Digital Employee Experience e aiuta la produttività dei dipendenti

Nexthink è una piattaforma DEX, ovvero che osserva i comportamenti in tempo reale andando oltre alle…

Protezione cloud, dati e identità: la ricetta di CrowdStrike per la security

CrowdStrike non è più solo sinonimo di protezione degli endpoint. Oggi protegge cloud, dati e identità…

Sophos: la cybersecurity che fa ecosistema

Per fronteggiare bene i cyberattacchi serve costruire un solido ecosistema tra i fornitori di tecnologia…

ESET alza l’asticella della security e punta su AI, threat intelligence e MDR

Le minacce cyber crescono, gli attaccanti innovano a ritmi sempre più sostenuti. ESET raccoglie il guanto…

Microsoft Security Copilot: l'AI generativa aiuta la cybersecurity

Microsoft Security Copilot debutta in versione preliminare, integrato nella piattaforma Microsoft 365…

Come si protegge l'IoMT

L'Internet of Medical Things ha esigenze di cybersecurity tutte proprie: Claroty per questo ha una precisa…

La vulnerabilità della sicurezza è nella rete

Accettare che la rete non può mai essere veramente sicura permette di arrivare a un modello di cybersecurity…

Identity security sempre più importante

Cresce la necessità di mettere al sicuro le identità, umane e non: ecco due vendor che hanno un know-how…

WindTre con Google Cloud per la cybersecurity

L'offerta di servizi Security Pack sarà potenziata con le tecnologie della Google Cloud Platform collegate…

CyberShield: Mandiant e Google aiutano i governi a difendersi

Mandiant e Google propongono un’offerta strutturata con prodotti e servizi per supportare i governi…

Bug zero-day di Cisco IOS XE: a che punto siamo

Anche se Cisco rilascerà le patch necessarie, l'attacco è troppo ben organizzato per non restare un…

Social engineering e brand impersonation: la ricetta per l’attacco BEC 3.0

Un nuovo tipo di attacco particolarmente insidioso sfrutta diversi elementi per ingannare le difese…

Venti anni di Cybersecurity Awareness Month: cos'è cambiato e cosa no

Che cosa è cambiato radicalmente nel corso degli anni e che cosa è invece rimasto uguale

Consumatori preoccupati per le truffe digitali

I consumatori sono sempre più disposti ad accettare metodi di autenticazione più severi in cambio di…

Trend Vision One for Service Providers, la nuova soluzione per gli MSSP

Trend Micro propone una nuova soluzioni chiavi in mano con funzionalità SOAR estese create appositamente…

Cybersecurity: la percezione dei CdA in Italia

La considerazione degli investimenti in cybersecurity aumenta nelle aziende italiane sopra ai mille…

Quantum SASE, la risposta di Check Point alla necessità di semplificare la cybersecurity

In tempi record Check Point ha integrato le tecnologie di Perimeter 81 nella propria architettura Infinity.…

Canalys Forum Emea: le indicazioni sulla cybersecurity

Il Canalys Forum Emea è stato un'importante occasione per guardare al futuro non solo del canale, ma…

Acronis CyberApp Standard, semplificazione e integrazione

Con CyberApp Standard, Acronis apre il proprio ecosistema a vendor terzi per agevolare MSP e partner.…

L’analisi di tecniche e motivazioni degli attaccanti nel 2023

La percentuale più alta di attività cybercrime ha origine in Russia, la Cina è il Paese più attivo con…

AI, XDR e altri focus della cybersecurity firmata Cisco

L’Intelligenza Artificiale è un tema dominante, ma non è l’unico in ambito cybersecurity: ecco che cosa…

F5 sostiene OpenTelemetry

Il contributo di F5 raddoppia il rapporto di compressione dei protocolli, riducendo i costi della larghezza…

Identity Security: CyberArk pubblica nuove funzionalità

Garantire l’accesso sicuro alle risorse in cloud è l’obiettivo delle nuove funzionalità integrate nella…

Cybertech Europe 2023: la parola ad aziende e istituzioni

Cooperazione fra pubblico e privato, semplificazione e servizi a valore sono stati fra i temi portanti…