Al via la EU Cybersecurity Reserve

La UE ha stanziato i fondi per costituire la "Riserva cyber" da mettere in campo in caso di incidenti…

Come funziona PromptLock, il primo ransomware basato sulla GenAI

Scoperto da Eset, PromptLock usa da remoto un LLM di OpenAI per creare in tempo reale script "ostili"…

Exploit da record: raddoppiano i casi su Linux e Windows

Nel 2025 si registra un forte aumento degli attacchi exploit a Linux e Windows. Oltre 4.000 nuove vulnerabilità…

Cuori, bulloni & CVE: la luna di fiele fra IT e OT

Cosa succede quando la server-room incontra l’officina e il Patch Tuesday balla con il turno di notte.…

Cloud: minacce, errori e AI. La difesa aziendale nel 2025 secondo SentinelOne

Marco Rottigni di SentinelOne analizza le sfide della sicurezza cloud: rischi da errori umani, supply…

Password manager: falla zero-day espone 40 milioni di utenti

Una vulnerabilità zero-day che interessa le estensioni per browser di undici gestori di password può…

DripDropper: il malware Linux che sfrutta una vulnerabilità, poi la chiude

DripDropper sfrutta una vulnerabilità di Apache ActiveMQ e si garantisce persistenza ed esclusività…

Ransomware 2025: la situazione fra AI, RaaS e nuove strategie

Il report Check Point svela un ecosistema ransomware sempre più frammentato, la crescita di minacce…

Ransomware: il rischio delle medie imprese

Una grande azienda può sopravvivere a un attacco ransomware e una piccola forse ha poco da perdere:…

Dizionario Etilogico della Cybersecurity

Volume 1: Dall’Antico IDS all’Evangelizzazione Zero Trust

Data breach in Italia in calo, ma la Shadow AI fa lievitare i costi nascosti

Il report IBM Cost of a Data breach 2025 mostra violazioni in diminuzione del 24% in Italia, ma l’assenza…

Palo Alto acquisisce CyberArk, per una nuova Identity Security

Identità macchina e agenti AI rivoluzioneranno lo scenario della Identity Security, Palo Alto si porta…

Commvault cerca Satori Cyber, azienda di data e AI security

In dirittura d'arrivo l'acquisizione di Satori Cyber Ltd (Satori). Secondo Eldad Chai, CEO e Co-founder…

Sanità, AI e compliance: le nuove priorità della cybersecurity in Italia

L’83% dei responsabili IT italiani teme il cyberwarfare e il settore sanitario resta il più colpito.…

Stress e rischio burnout: il prezzo umano della cyber insicurezza

Un nuovo report Zscaler fa risaltare le lacune critiche nel supporto alle risorse IT: la pressione degli…

PDF trappola: come il phishing sfrutta documenti e QR code

I cybercriminali adottano PDF e QR Code come vettori negli attacchi phishing: impersonificazione del…

SafePay, nuovo ransomware mina MSP e PMI: analisi della minaccia

SafePay colpisce MSP e PMI con tecniche evolute, sfruttando attacchi supply chain. Acronis ha analizzato…

Splunk: l’observability di nuova generazione

Il tema dell’observability è ormai noto alle aziende potenziali utenti, ma serve un approccio davvero…

Truffa Net RFQ: come i cyber criminali rubano beni materiali alle aziende

Un nuovo schema di truffa colpisce le aziende: false richieste di preventivo e pagamenti dilazionati…

Come prevenire e affrontare una crisi informatica: sette passaggi chiave

Gli aspetti da considerare per affrontare con relativa sicurezza lo scenario attuale di cybersecurity…

Dentro il SOC Yarix: turni, AI e vita reale della sicurezza gestita

Il modello organizzativo, le tecnologie AI, i punti di forza del SOC di Yarix raccontati dal manager…

Westcon 3D Lab: test e integrazione per innovare consapevolmente

I 3D Lab di Westcon-Comstor offrono ambienti virtuali multivendor per testare, integrare e mostrare…

La resilienza organizzativa per andare oltre agli attacchi informatici

Una riflessione sul perché oggi è necessario un approccio più completo alla resilienza organizzativa…

FileFix: la nuova trappola che trasforma Esplora file in un rischio

Una banale operazione in Esplora file si trasforma in un’arma nelle mani dei cybercriminali: ecco come…

GhostContainer, la backdoor open source contro Microsoft Exchange

Scoperta una sofisticata backdoor che sfrutta codice open source per violare server Exchange di enti…

Minsait, ripensare la supply chain: resilienza e visione per una versione 4.0

Oggi ripensare la propria catena del valore non significa soltanto introdurre nuove soluzioni digitali,…

Capgemini: il quantum computing una minaccia per la cybersecurity?

Una ricerca indica che molte aziende ritengono che i rapidi progressi nel quantum computing stiano minacciando…

Barracuda, le aziende si affidano agli MSP per gestire le sfide di sicurezza

Una nuova ricerca internazionale di Barracuda Networks evidenzia le difficoltà delle aziende nel far…

Deepfake a basso costo alzano il rischio cyber delle aziende

La facilità d’uso delle piattaforme di deepfake amplia il rischio per aziende e istituzioni: dai colloqui…

Un dipendente su cinque cede al phishing: boom di credenziali rubate

Nel 2024 crescono phishing, infostealer e attacchi BEC: 170.000 credenziali aziendali compromesse in…

FlashStart riprogetta il suo DNS Filtering

L'azienda italiana ripensa il suo filtro DNS per la navigazione con il supporto dell'università di Bologna.…

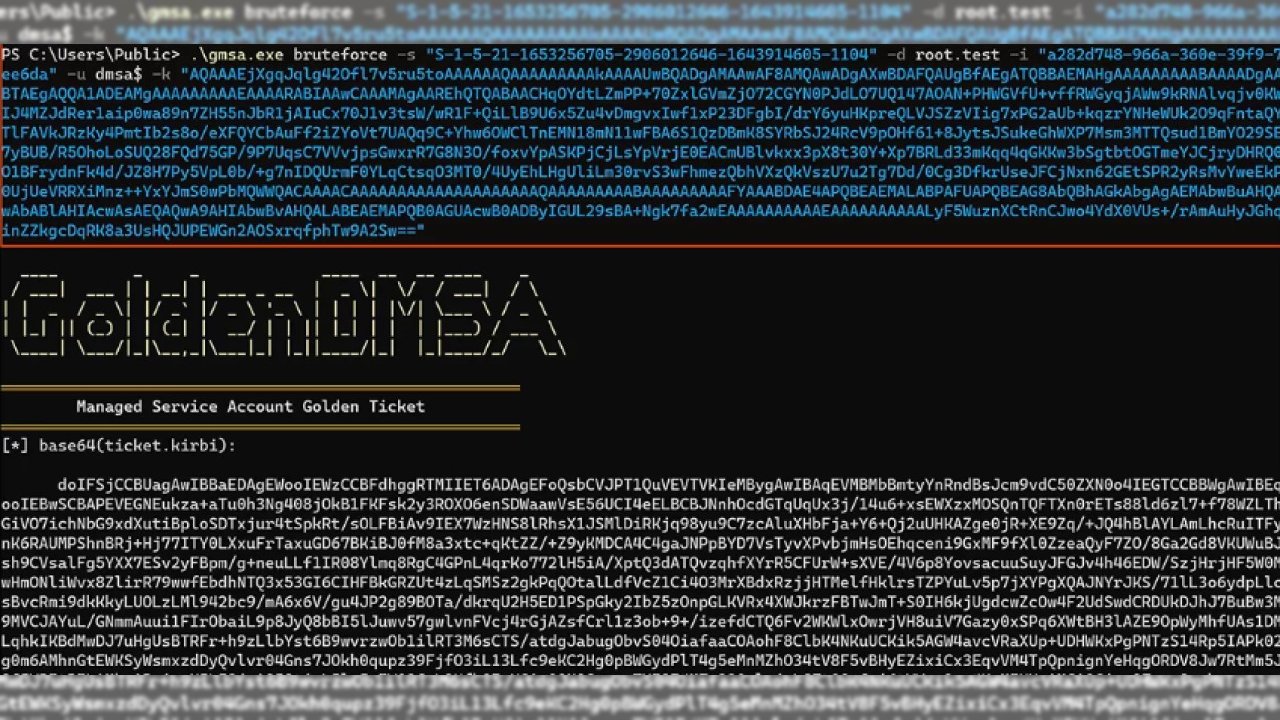

Bug in Windows Server 2025: una chiave può aprire le porte delle aziende

Una vulnerabilità nei dMSA consente agli attaccanti di creare credenziali valide e ottenere accesso…

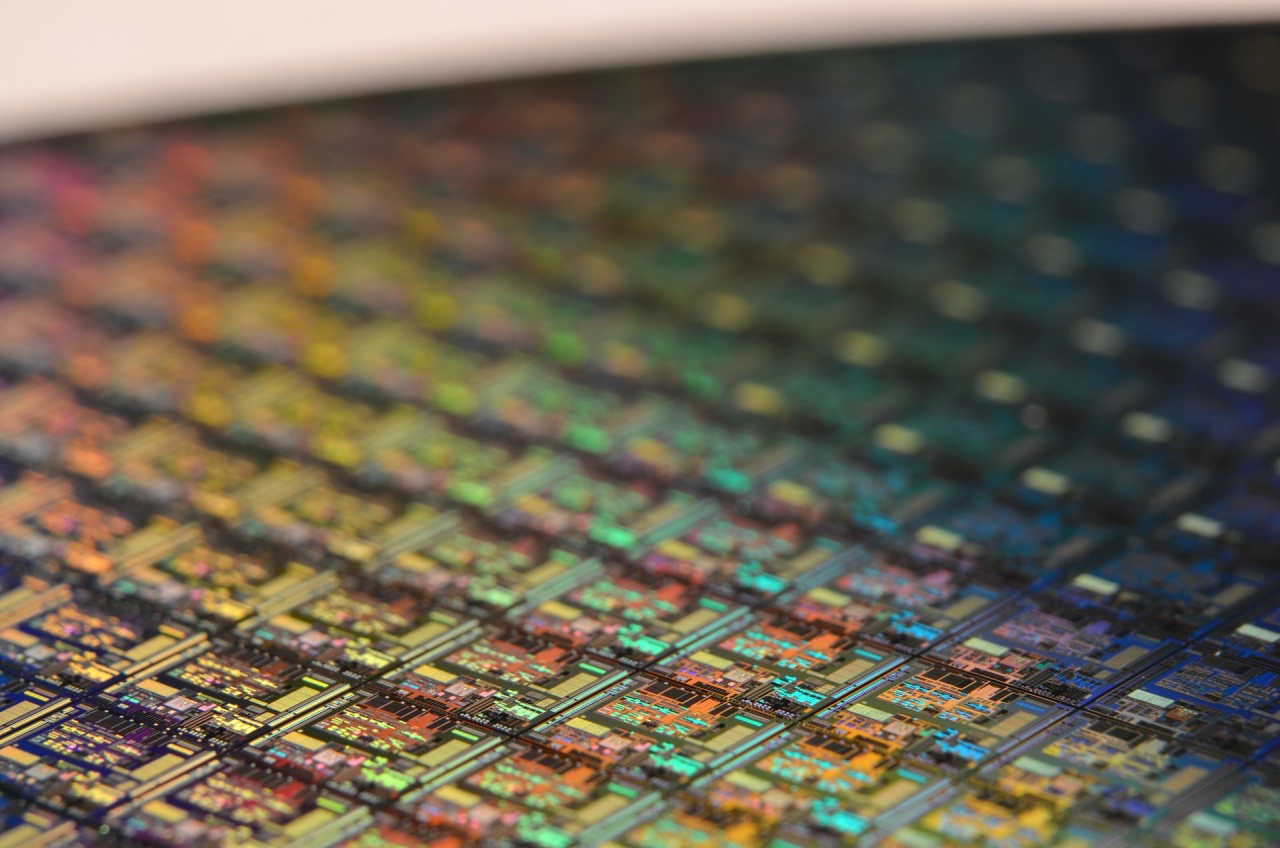

Cyberspionaggio cinese contro i semiconduttori di Taiwan

Campagne cinesi con backdoor custom e framework AiTM colpiscono la filiera dei semiconduttori taiwanesi.…

Italian Project Awards: premiati i migliori progetti del 2024

In scena la 4a edizione dell'iniziativa del Gruppo Editoriale G11 Media, volto a premiare i progetti…

AI generativa a supporto del SOC: come cambia la sicurezza dell’email

L’AI generativa rivoluziona la cybersecurity italiana: potenzia la difesa email, automatizza i SOC e…

Attacchi AI in tempo reale: evoluzione, tecniche e difesa

Un webinar di Acronis esplora l’evoluzione degli attacchi AI-driven, le nuove tecniche e le strategie…

Malware in Italia: a giugno FakeUpdates ancora primo

A giugno 2025 FakeUpdates guida ancora la classifica malware in Italia, seguito da Androxgh0st e AsyncRat.…

Nel 2025 impennata di malware unici, AI e ransomware cambiano le regole

Nel Q1 2025 i malware unici crescono del 171%. AI e crittografia spingono minacce zero-day e gli attacchi…

Responsabilità OT in forte crescita: la sicurezza sale ai vertici aziendali

Il report globale 2025 mostra che il 52% delle aziende affida la sicurezza OT al CISO/CSO e il 95% alla…

Come una user experience insoddisfacente può minare la sicurezza aziendale

Nel 2025 la sicurezza informatica resta legata alle password: la vera svolta è una UX che renda invisibili…

Patch Tuesday di luglio 2025: chiuse 137 falle, una Zero Day

Microsoft risolve 137 falle di sicurezza nel Patch Tuesday di luglio, tra cui una Zero Day su SQL Server…

AI agent e automazione no-code: la nuova era dei SOC

Agentic AI e automazione no-code: i SOC stanno cambiando faccia. Ecco come workflow intelligenti, integrazioni…

Acronis, come semplificare il lavoro di MSP e team IT con il patch management

Umberto Zanatta, Senior Solutions Engineer di Acronis, approfondisce come l’automazione del patch management…

La rivoluzione quantistica nella cybersecurity: sfide e soluzioni

La rivoluzione del quantum computing mette a rischio la crittografia attuale: Umberto Pirovano di Palo…

SentinelOne premia i partner top performer in EMEA

Nel corso del PartnerOne Summit 2025 il vendor di cybersecurity premia i contributi di eccellenza all'innovazione…

Scattered Spider punta su attacchi a catena via fornitori BPO e call center

Noto gruppo criminale sfrutta la compromissione di fornitori BPO e call center per colpire più vittime…

Escalation di privilegi su Linux per due falle critiche

Scoperte due vulnerabilità concatenate che permettono a un attaccante locale di ottenere privilegi root…

ESET Italia: risultati e strategie per la sicurezza delle PMI

ESET Italia cresce e innova: più dipendenti, fatturato raddoppiato e nuove soluzioni AI per proteggere…

Fortinet: la cybersecurity per un mondo frammentato

Tra lavoro ibrido, multicloud e sviluppo cloud-native, le aziende cercano di mettere in sicurezza ambienti…

OT Security: competenze e risk assessment guidano la svolta

Da una ricerca Kaspersky emerge che la vera sfida della OT security non è il budget, ma la capacità…

Moby Deck: Ovvero, Delirio in 117 Slide

Trattato Apocrifo sulla Tragicomica Ricerca della Soluzione Perfetta™ Scritto con ironia, sarcasmo e…

Palo Alto Networks: la crescita della GenAI aumenta anche i rischi

Un recente report rivela come l’intelligenza artificiale generativa stia rapidamente rimodellando le…

Palo Alto Networks: la crescita della GenAI aumenta anche i rischi

Un recente report rivela come l’intelligenza artificiale generativa stia rapidamente rimodellando le…

ManageEngine presenta MSP Central

La piattaforma per rafforzare le infrastrutture MSP moderne, sviluppata autonomamente, consente agli…

Falla nOAuth continua a esporre decine di account

A oltre un anno dalla scoperta, molte app SaaS restano vulnerabili a nOAuth: un errore nell’autenticazione…

Esiste un malware progettato per manipolare l’AI

Check Point scopre un malware che manipola l’IA tramite prompt injection, aggirando i sistemi di sicurezza…

ChatGPT, Zoom e Microsoft: boom di attacchi alle PMI

Le PMI nel mirino di campagne malware: file dannosi camuffati da Zoom, ChatGPT e Office colpiscono migliaia…

Ransomware in Italia, fra criticità e segnali incoraggianti

In Italia il ransomware colpisce duro: vulnerabilità sfruttate nel 35% dei casi, riscatti medi da 2,06…

F5: la trasformazione è sempre più guidata dall’AI, ma in un contesto operativo che rimane complesso

Il report 'State of Application Strategy' 2025 evidenzia che il 96% dei responsabili IT ha implementato…

SideWinder: la nuova frontiera degli attacchi APT

Il gruppo APT SideWinder dimostra l’efficacia della combinazione fra tecniche vecchie e nuove per colpire…