Antivirus per gli smartphone aziendali: ecco i migliori

Efficaci, gestibili da remoto e con consumi moderati: ecco le caratteristiche che deve avere un antivirus…

Attacco ransomware a Garmin: servizi e produzione bloccati

Non c'è la conferma ufficiale, ma i server Garmin sarebbero stati colpiti da un attacco ransomware con…

Attacco ombra rimpiazza il contenuto dei PDF con firma digitale

15 visualizzatori PDF su 28 sono vulnerabili a un nuovo attacco che permette la modifica del contenuto…

Attacco a Twitter: letti i messaggi diretti di almeno 36 utenti

I cyber criminali che hanno attaccato Twitter hanno avuto accesso ai messaggi diretti di 36 account…

Akamai: Zero Trust crescerà di pari passo con il cloud

Zero Trust ha salvato molte aziende dai problemi delle VPN durante il lockdown, ora è pronto per diventare…

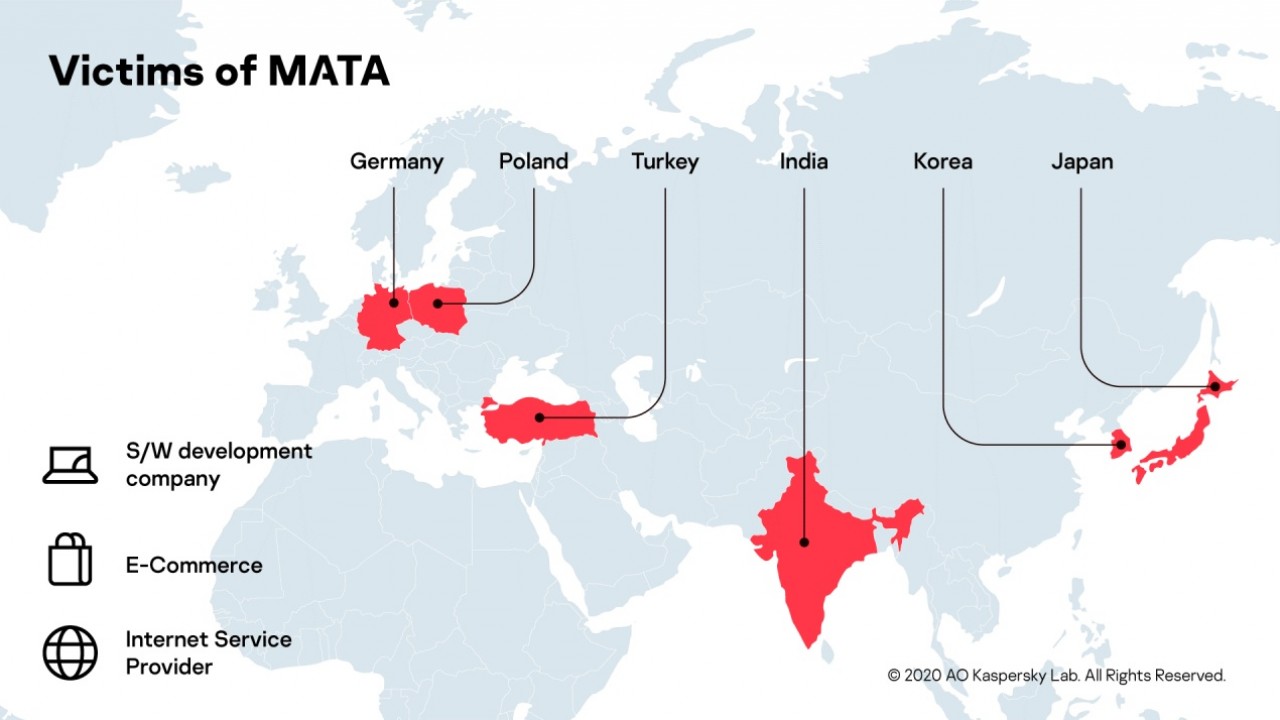

Lazarus si evolve: il nuovo malware per lo spionaggio è multipiattaforma

Rubare dati e installare malware è lo scopo di MATA, il nuovo framework malware sviluppato dal gruppo…

La video-analisi di Canon VCA per il distanziamento sociale

La suite Video Content Analysis di Canon consente di monitorare attivamente il livello di affollamento…

Gmail: una nuova funzione contro il phishing

Google potenzia la protezione anti-phishing in Gmail, grazie a una nuova gestione degli avatar per i…

Cyber sicurezza in Italia: manca la cultura del rischio

Un'indagine di mercato fotografa la situazione italiana della cyber security: oltre il 50% delle aziende…

Le tre aree di rischio per la cyber security nel 2020

Supply chain, essere umano e corporate governance sono le tre aree di rischio per la sicurezza informatica…

Office 365: dal 15 ottobre addio ai protocolli TLS 1.0 e 1.1

È il 15 ottobre la data fissata per la soppressione definitiva del supporto di Office 365 ai protocolli…

Attacco ransomware a Orange, con tanto di data breach

Il gruppo dietro al ransomware Nefilim pubblica ii dati rubati ai clienti di Orange, colpita attraverso…

Ricarica rapida: l'attacco BadPower può provocare incendi

Modificando il firmware dei dispositivi che supportano la ricarica rapida è possibile surriscaldare…

Attacco a Twitter: tutta colpa del social engineering

Twitter conferma che è stato un attacco di social engineering contro alcuni dipendenti a consentire…

Cisco corregge 34 vulnerabilità, cinque sono critiche

Cinque delle 34 vulnerabilità appena corrette da Cisco sono di livello critico. Possono essere sfruttate…

Auto connesse a rischio di attacchi informatici

ENISA mette in guardia dalla sicurezza informatica delle smart car: i cyber attacchi non sono difficili…

Falla di Zoom apre a una singolare variante di phishing

La funzione Vanity URL permetteva ai cyber criminali di rubare le credenziali degli utenti. È stata…

Regno Unito: criminali russi attaccano chi lavora al vaccino del COVID-19

Sono pesanti le accuse del NCSC e del Ministro degli Esteri del Regno Unito: gli attacchi contro le…

Router domestici sotto attacco, l'obiettivo è ampliare le botnet

I router domestici sono la nuova frontiera di conquista dei cyber criminali. In questo momento gli attacchi…

Attacco a Twitter, violati account di Jeff Bezos, Bill Gates, Elon Musk

Un attacco di social engineering ai dipendenti di Twitter ha consegnato ai cyber criminali il controllo…

Malware Android ruba le password da 337 app molto diffuse

Il malware BlackRock ruba credenziali e dati delle carte di credito da 337 app Android, fra cui alcune…

Attacchi di impersonation sempre più pervasivi ed efficaci

Email provenienti da colleghi o da servizi che si usano quotidianamente sono le nuove minacce per la…

Confidential computing: dati sempre al sicuro perché cifrati

Il confidential computing usa la cifratura per proteggere i dati in memoria. Ma siamo ancora lontani…

Windows DNS Server: vulnerabilità ad alto rischio

Una falla nella implementazione del protocollo DNS mette in pericolo molte versioni di Windows Server…

ENAC sotto attacco: ipotesi ransomware

I sistemi di ENAC messi fuori uso da un cyber attacco, probabilmente basato su un ransomware

Thales: la cifratura salverà i dati in cloud

Sempre più informazioni critiche sono nel cloud, per proteggerle servono tecnologie trasversali come…

Contact Tracing app, per tornare in ufficio in sicurezza

ServiceNow propone un'app aziendale per tracciare l'indice di rischio dei dipendenti e agevolare il…

COVID-19 ha ucciso le password, la sicurezza ne beneficerà

Entro il 2022 la maggior parte delle aziende passerà a sistemi di autenticazione senza password. Molti…

Carbon Black fotografa la cyber security italiana

Una indagine Carbon Black descrive come le aziende italiane vedono la propria cyber security. E cercano…

Vulnerabilità delle applicazioni SAP: urgente installare la patch

SAP ha corretto una vulnerabilità critica che affligge potenzialmente 40.000 clienti. È urgente installare…

Sicurezza e cloud pubblico: Italia meglio del resto d'Europa

I responsabili IT italiani sono preoccupati per la sicurezza del cloud pubblico, ma gestiscono meno…

Computer quantistici e crittografia: a che punto siamo

La crittografia proteggerà i dati anche quando ci saranno i computer quantistici? Secondo Kaspersky…

Alcune telecamere TP-Link vulnerabili ai cyber attacchi

Una falla nella sicurezza di alcune telecamere TP-Link è stata corretta, ma manca ancora la patch per…

Botnet distribuisce il ransomware-as-a-service Avaddon

La classifica delle cyber minacce del mese di maggio vede un nuovo ingresso: la botnet Phorpiex, che…

Citrix: iniziata la scansione della rete per trovare i dispositivi senza patch

Un gruppo di cyber criminali sta scansionando la rete alla ricerca dei dispositivi di rete Citrix vulnerabili.…

Zoom: vulnerabilità zero-day consente l'esecuzione di codice arbitrario

Acros Security ha scoperto una nuova falla zero-day di Zoom. Affligge gli utenti di Windows 7, per ora…

KDP: Windows 10 combatterà il malware blindando parti del kernel

In futuro Windows 10 integrerà una funzione di sicurezza sviluppata per bloccare i malware. Isola parti…

Phishing, ransomware e altri: l'evoluzione delle cyber minacce nel 2020

Spesso si tende a sottovalutare i vettori d'infezione. Ecco come si passa da una email di spear phishing…

Kaspersky: COVID-19 ha fatto capire l'importanza della cyber security

C'è volta la paura instillata dal lockdown e dallo smart working forzato per far capire l'importanza…

Telecamere di sicurezza favoriscono i furti nelle abitazioni

Uno studio internazionale ha calcolato che la quantità di dati raccolta dalle telecamere di sicurezza…

Citrix: 11 vulnerabilità nei prodotti di rete, ci sono le patch

Citrix ADC, Citrix Gateway e Citrix SD-WAN WANOP edition sono afflitti da 11 vulnerabilità che si risolvono…

Il phishing inganna? Human Risk Analytics protegge dall'errore umano

Cadere nelle trappole del phishing è umano. Bitdefender identifica i comportamenti che rappresentano…

Falla F5 BIG-IP: è già partita la scansione della rete per trovare i prodotti fallati

Il SANS Institute avverte: i cyber criminali stanno già scansionando la rete alla ricerca dei prodotti…

ICS e SCADA sotto attacco, la sicurezza OT è una priorità

Visibilità, accesso e integrità della configurazione sono i tre pilastri da cui partire per proteggere…

Campagna di spear phishing miete migliaia di vittime, solo l'AI può fermarla

Scoperta una nuova campagna di spear phishing che miete migliaia di vittime in tutto il mondo. Per riconoscere…

Antimalware nel 2020: parola d'ordine Intelligenza Artificiale

Come funzionano, e che cosa devono avere per essere davvero efficaci, le principali soluzioni antimalware…

Falla nei dispositivi di rete BIG-IP di F5 appena scoperta e già sfruttata

Il 1 luglio è stata pubblicata la patch per una falla nei dispositivi di rete BIG-IP di F5, tre giorni…

DLP: cos'è la Data Loss Prevention, come si implementa, come si misura

Nell'era dei data breach le funzioni di DLP sono sempre più importanti, anche se il mercato della Data…

Cancella i database esposti e minaccia di denunciare le vittime in nome del GDPR

Un cyber criminale ha cancellato i dati del 47% dei database MongoDB esposti online. Chiede un riscatto…

Data breach favoriti dalle password deboli, una su 142 è "123456"

Password banali, comuni e riciclate favoriscono i data breach. Dalla lunghezza ai caratteri speciali,…

VPN più sicure con i consigli dell'NSA

Senza una corretta configurazione, gestione delle patch e protezione avanzata, le VPN sono vulnerabili…

Le autorità europee smantellano la rete cifrata di EncroChat

La collaborazione tra tre Polizie europee pone fine al sistema di comunicazioni criptate di EncroChat…

Cisco chiude 8 falle di router e switch per le piccole imprese

Due delle otto vulnerabilità corrette da Cisco sono particolarmente insidiose. Si consiglia una tempestiva…

Italiani e il PC aziendale: l’11% accede a siti pornografici e al dark web

Un'indagine di mercato che ha coinvolto 500 utenti italiani rivela gli usi non autorizzati dei PC aziendali.…

Attacchi DDoS +542%, il record è di 385 milioni di pacchetti per secondo

Gli attacchi DDoS si riconfermano una delle tecniche più efficaci per mettere in ginocchio fornitori…

Akamai: la sicurezza nella Fase 3 si chiama Zero Trust

Autenticazione, protezione e monitoraggio tramite Zero Trust diventano efficaci e funzionali. Ecco la…

Ransomware: l'Università della California paga 1,14 milioni di riscatto

Per rientrare in possesso dei dati crittografati la UCSF ha pagato un riscatto di 1,14 milioni di dollari.…

Patch per Windows 10 e di Windows Server 2019 correggono due bug nei codec

Sono già state distribuite le patch per due bug nei codec di Windows 10 e Windows Server 2019. Permettono…

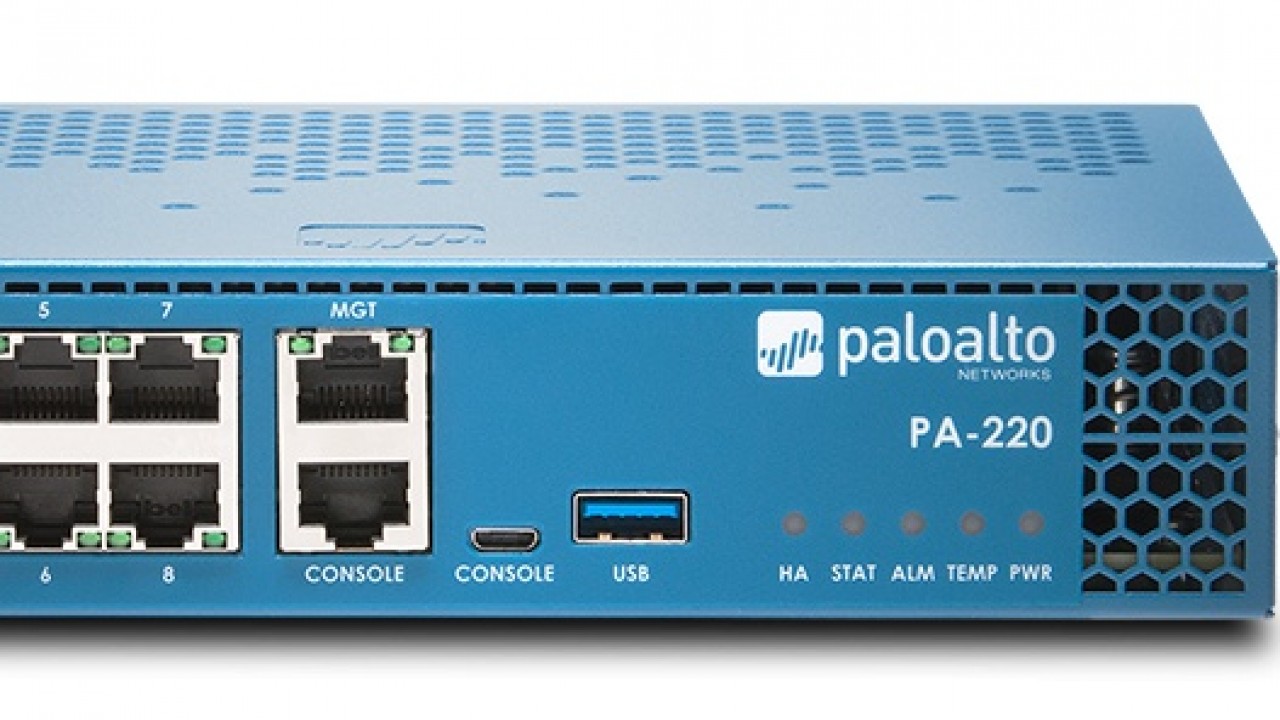

Vulnerabilità critica nei firewall Palo Alto Networks

Palo Alto Networks ha pubblicato la patch per una vulnerabilità critica che permette di accedere ai…

Open source security: il malware Octopus attacca via GitHub

Il malware Octopus ha cercato di diffondersi usando alcuni repository di GitHub, violati all'insaputa…