Apple corregge 11 bug che mettono a rischio iPhone, iPad, iPod

Apple corregge 11 bug che affliggono iPhone, iPad e iPod. Uno, particolarmente insidioso, permette l'escalation…

Cyber security e Sanità: in Germania il primo decesso causa ransomware

Un attacco ransomware colpisce un ospedale tedesco e ne blocca l'attività, muore una paziente dirottata…

Dispositivi personali e smart working, un binomio pericoloso

Usare dispositivi personali per motivi professionali è un rischio, soprattutto quando sono connessi…

Attacchi DDoS sempre più vasti e raffinati

Neustar tira il bilancio degli attacchi DDoS nella prima metà del 2020: più vasti, più raffinati e di…

Sicurezza delle reti ICS: cos'è cambiato con il COVID

Gli esperti di sicurezza industriale di Kaspersky hanno condotto uno studio sullo stato della sicurezza…

Protezione IoT: Check Point presenta IoT Protect

IoT Protect è una soluzione integrata per la protezione dei dispositivi IoT installati in infrastrutture…

Technical Support Scam di nuovo in auge, non fatevi ingannare

Gli esperti di Sophos hanno trovato le prove di una recrudescenza degli attacchi Technical Support Scam.…

Data leak Razer espone online i dati di 100.000 clienti

Un errore di configurazione server ha esposto online i dati sensibili di circa 100.000 clienti del celebre…

Zoom più sicuro con l'autenticazione a due fattori

Zoom annuncia la disponibilità dell'autenticazione a due fattori. Un passo importante verso una maggiore…

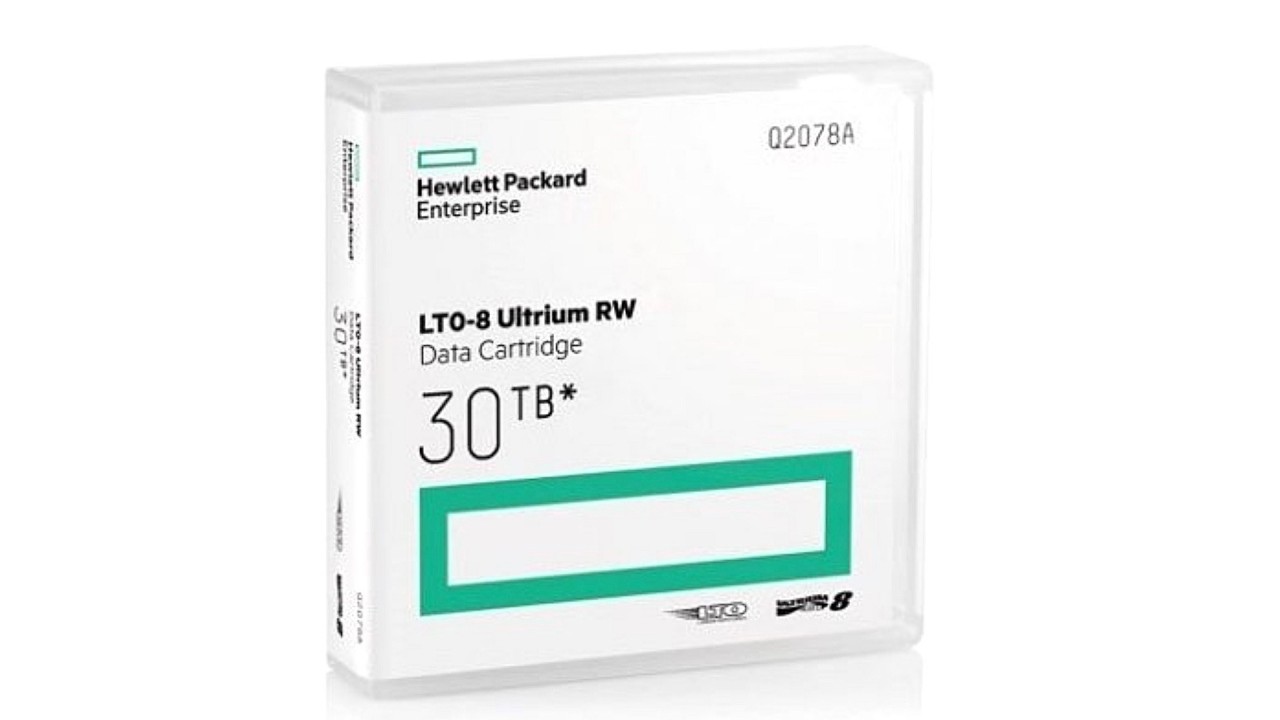

LTO-9: lo storage a nastro contro il ransowmware

Il backup su nastro è per natura isolato dalla rete, spiegano le aziende dietro lo standard LTO Ultrium,…

Direttiva NIS in revisione: a che punto siamo

Evangelos Ouzounis di ENISA fa il punto sull'aggiornamento della direttiva NIS. Dopo un lungo lavoro…

Eugene Kaspersky: è l'ora della cyber-immunity

Il fondatore di Kaspersky torna sul concetto di cyber-immunity e sottolinea l'importanza della progettazione…

Università di Roma Tor Vergata colpita da un attacco informatico

L'università di Roma Tor Vergata è alle prese con un attacco informatico. Il Rettore conferma la cifratura…

Patch Tuesday: Microsoft corregge 129 vulnerabilità

Microsoft ha pubblicato le patch per 129 vulnerabilità. Chiamati in causa Exchange, Windows, i browser…

Ransomware: Newcastle University vittima di DoppelPaymer

Si susseguono senza tregua gli attacchi ransomware ai danni dei centri di ricerca universitari. il 20…

Cybersecurity: dipendenti troppo fiduciosi delle proprie competenze

L'adaptive learning permette a Kaspersky di farsi un'idea delle competenze dei lavoratori dipendenti…

Sicurezza IoT: Europa e Australia dettano nuovi standard

Ecco 13 regole chiare a cui devono essere conformi tutti i prodotti IoT. L'Europa mette anche l'accento…

Piattaforme per la didattica e cyber attacchi, una situazione delicata

A pochi giorni alla riapertura delle scuole torna alla ribalta la didattica a distanza. Le minacce che…

IoT: se la sicurezza passasse per lo Zero Trust?

Palo Alto Networks propone una soluzione interessante all'annoso problema dei dispositivi IoT poco sicuri.…

Migrazione al cloud: Forcepoint presenta una suite SASE completa

Forcepoint Dynamic Edge Protection è la suite SASE per la sicurezza in cloud. Gestisce threat prevention,…

NAS QNAP sotto attacco, c'è la patch da luglio

Nonostante a luglio sia stata distribuita la patch, sono molti i NAS QNAP colpiti dagli attacchi che…

Parlamento norvegese sotto attacco, violate le email

Violato il sistema interno di posta elettronica del Parlamento norvegese e sottratte informazioni da…

Exploit per una falla IGMP in Cisco IOS XR

È possibile saturare la memoria dei dispositivi di rete con IOS XR, usando traffico IGMP creato ad hoc…

Gruppo APT viola le VPN e rivende gli accessi sul dark web

Sfruttando vulnerabilità note delle VPN, il gruppo APT Pioneer Kitten ha violato alcune reti aziendali…

Attacchi BEC in crescita, oltre ai bonifici arraffano i voucher

Il fenomeno degli attacchi BEC non accenna a diminuire. Aumenta l'importo dei bonifici dirottati e si…

Carte di credito e pagamenti senza PIN, c'è un problema

Con applicazioni sviluppate appositamente, i cyber criminali possono fare acquisti anche senza conoscere…

Il cloud è un'opportunità, ma anche una sfida per la sicurezza

La migrazione al cloud è una realtà, ecco come attuarla in sicurezza per non mettere a rischio i dati…

Il cyber crime costerà 11,4 miliardi al minuto

Entro il 2021 in tutto il mondo, gli attacchi di cyber crime costeranno 11,4 milioni di dollari al minuto.

Tentato hacking di Tesla fallito, cyber criminale russo in carcere

Un hacker russo ha cercato di reclutare un dipendente Tesla per installare un malware nella rete aziendale.…

Furto di identità: quattro consigli chiave per ostacolarla

Gestione delle password, condivisione delle informazioni personali e protezione delle reti: ecco i pilastri…

Spionaggio industriale con falla zero-day di 3ds Max

Attacco di spionaggio informatico andato a segno grazie e un nuovo malware Zero-day scovato da Bitdefender.…

Palo Alto Networks acquisisce The Crypsis Group

L'acquisizione di The Crypsis Group permetterà a Palo Alto Networks di operare anche in qualità di consulente…

Application Guard per Office in anteprima pubblica

È finalmente disponibile in anteprima pubblica la funzionalità Microsoft Defender Application Guard…

Ransomware: l'Università dello Utah paga mezzo milione di dollari

Un attacco ransomware con doppia richiesta di riscatto ha spinto l'Università dello Utah a sborsare…

Le minacce più pericolose del primo semestre 2020

Il Threat Report Q2 2020 di Eset rileva ransomware e malware che hanno colpito maggiormente nel primo…

2N: controllo d'accesso a prova di COVID-19

Con il COVID-19 è sempre più importante poter accedere agli edifici senza toccare alcuna superficie.…

Bug VPN e RDP aprono le porte agli attacchi ransomware

La maggior parte degli attacchi ransomware va a buon fine grazie agli endpoint RDP compromessi e ai…

Data leak per Intel: online 20 GB di documenti tecnici

È iniziata la pubblicazione di numerosi documenti riservati Intel, ottenuti in un data leak del suo…

Anche Canon cade nella rete del ransomware Maze

I sistemi di Canon subiscono un doppio colpo, almeno uno causato a quanto pare dal ransomware Maze

Phishing: i brand migliori dietro cui nascondersi

Google e Amazon primeggiano nella classifica dei brand più imitati a scopo di phishing

FBI: basta Windows 7 nelle imprese

Continuare a usare Windows 7 nelle reti aziendali è troppo rischioso e attacchi mirati sono già stati…

Il trojan Taidoor torna in azione

Le autorità statunitensi segnalano un ritorno in rete del malware Taidoor

OpenSSF, per un software open source più sicuro

La Linux Foundation lancia l'iniziativa OpenSSF, per migliorare la cyber security del software open…

Digital life protetta: niente scottature estive. Cinque cyber-consigli

Wiko, in collaborazione con Kaspersky, ha stilato cinque cyber-consigli da mettere in valigia per proteggere…

Telelavoro e cyber security: non si torna indietro

Il telelavoro ha svelato nuove vulnerabilità nella cybersicurezza, il ritorno in ufficio non le risolverà…

Acronis: un nuovo SOC per la cyber security dell'area EMEA

Acronis apre un nuovo Cyber Protection Operation Center in Svizzera: veicolerà servizi e competenze…

UE: emessi i primi provvedimenti contro i cyber attacchi

L'Unione Europea ha disposto il divieto di viaggio e il congelamento dei beni per sei persone fisiche…

Fortinet: nuovi attacchi sempre più sofisticati, servono AI e analisi comportamentale

L'impennata di cyber attacchi durante la pandemia ha segnato un forte cambiamento nelle esigenze di…

Nuovi access point WatchGuard per il Wi-Fi sicuro

AP225W e AP327X sono i nuovi access point di WatchGuard Technologies che promettono di proteggere le…

Zoom: un bug metteva a rischio le password delle riunioni

Con il client web di Zoom si potevano fare infiniti tentativi per indovinare la password che protegge…

Attacchi RDP, phishing e ransomware le maggiori minacce del Q2 2020

ESET illustra il panorama delle minacce nel secondo trimestre del 2020: phishing, ransomware, attacchi…

Panasonic punta sull'AI per le telecamere di sicurezza

La nuova serie di telecamere di sicurezza X i-PRO ha a bordo un sistema di AI sfruttabile anche da terze…

I data breach costano in media 3,86 milioni di dollari

IBM e Ponemon Institute tirano le somme sulle perdite finanziarie che le aziende subiscono per le violazioni…

Lazarus crea il ransomware proprietario VHD

Due attacchi in Europa e Asia hanno permesso di collegare il nuovo ransomware VHD al gruppo APT Lazarus.…

Crittografia post quantistica: 7 candidati finalisti

È entrata nel vivo la corsa per la definizione degli standard di crittografia post quantistica. Il National…

Oltre 62.000 NAS Qnap affetti dal malware QSnatch

Allerta per un malware che infetta potenzialmente tutti i dispositivi NAS di Qnap. Ruba le credenziali,…

Lo spear phishing è un business organizzato

Permanenza negli account compromessi per una settimana e rivendita degli account a gruppi terzi: lo…

Attacchi DDoS devastanti sfruttando CoAP, WS-DD, ARMS e Jenkins

Si intensificheranno gli attacchi che sfruttano i protocolli CoAP, WS-DD, ARMS e Jenkins per sferrare…

Autenticazione certificata con l'impronta digitale della fotocamera

La startup ToothPic ha realizzato una tecnologia brevettata per autenticare gli utenti usando i "difetti"…

Meow attack: database mal configurati cancellati per dispetto

Il cosiddetto meow attack sta facendo piazza pulita dei database mal configurati e liberamente raggiungibili…