Vulnerabilità di Visa e Apple Pay espone gli utenti alle frodi

Una falla nel sistema di pagamento contactless veloce di ApplePay con carta Visa mette a rischio gli…

La veronese HWG apre un SOC in Lituania

Nuovo Security Operation Center a Vilnius per HWG, che in questo modo raggiunge meglio i suoi clienti…

FamousSparrow: nuovo gruppo APT con backdoor personalizzata

FamousSparrow è un gruppo APT che sfrutta le vulnerabilità ProxyLogon per attivare l'attività di cyber…

Attacchi DDoS in aumento: 5,4 milioni nella prima metà del 2021

Il numero degli attacchi DDoS registrati nella prima metà del 2021 è in crescita dell'11 percento rispetto…

FinFisher micidiale: ora sfrutta un bootkit UEFI e 4 livelli di offuscamento

I ricercatori di Kaspersky individuano una nuova variante dello spyware FinFisher. Elude i sistemi di…

Mercato nero dei Green Pass falsi in crescita

Aumentano i venditori di Green Pass falsi sui gruppi Telegram. Promettono una vera iscrizione nel database…

DevSecOps è ormai un must, ecco perché

Lo sviluppo software non può più prescindere dall'applicazione delle migliori best practice di sicurezza.…

La psicologia delle password

Troppi utenti continuano a riciclare le password o a usarle per anni, incuranti dei rischi che questo…

Telegram piace sempre di più ai criminali informatici

Compravendita di dati rubati, attività di marketing e pianificazione di attacchi: il cyber crime è sempre…

Malware Jupyter, una minaccia elusiva di matrice russa

Scoperta l'ennesima evoluzione del malware Jupyter, che passa inosservato agli anti malware. Viene usato…

100 milioni di dispositivi IoT a rischio per un bug zero-day

Una falla nel protocollo di messaggistica IoT MQTT mette a rischio milioni di dispositivi IoT. Bisogna…

Malware e botnet le minacce prevalenti nella prima metà del 2021

Malware e botnet sono fra le minacce predominanti nella prima metà del 2021. In Europa predomina TrickBot.

Nuovo bug zero-day di macOS

Un bug zero-day risolto solo parzialmente mette a rischio gli utenti di macOS.

Cisco e Sonic Wall chiudono falle critiche, una ha un CVSS di 10

Anche se il fine settimana incombe, le falle dei dispositivi Cisco e SonicWall non possono attendere:…

Microsoft Exchange: un bug fa trapelare le credenziali

Un ricercatore ha scovato una falla sconosciuta nella funzione di autodiscovery di Exchange e altri…

Cyber security e medicale: nasce un centro ad hoc

Il Center for Medical Device Cyber Security della University of Minnesota affronta, insieme a diverse…

Falla VMware vCenter Server, è iniziata la scansione della Rete

I criminali informatici hanno iniziato la scansione della rete per scovare le migliaia di server vCenter…

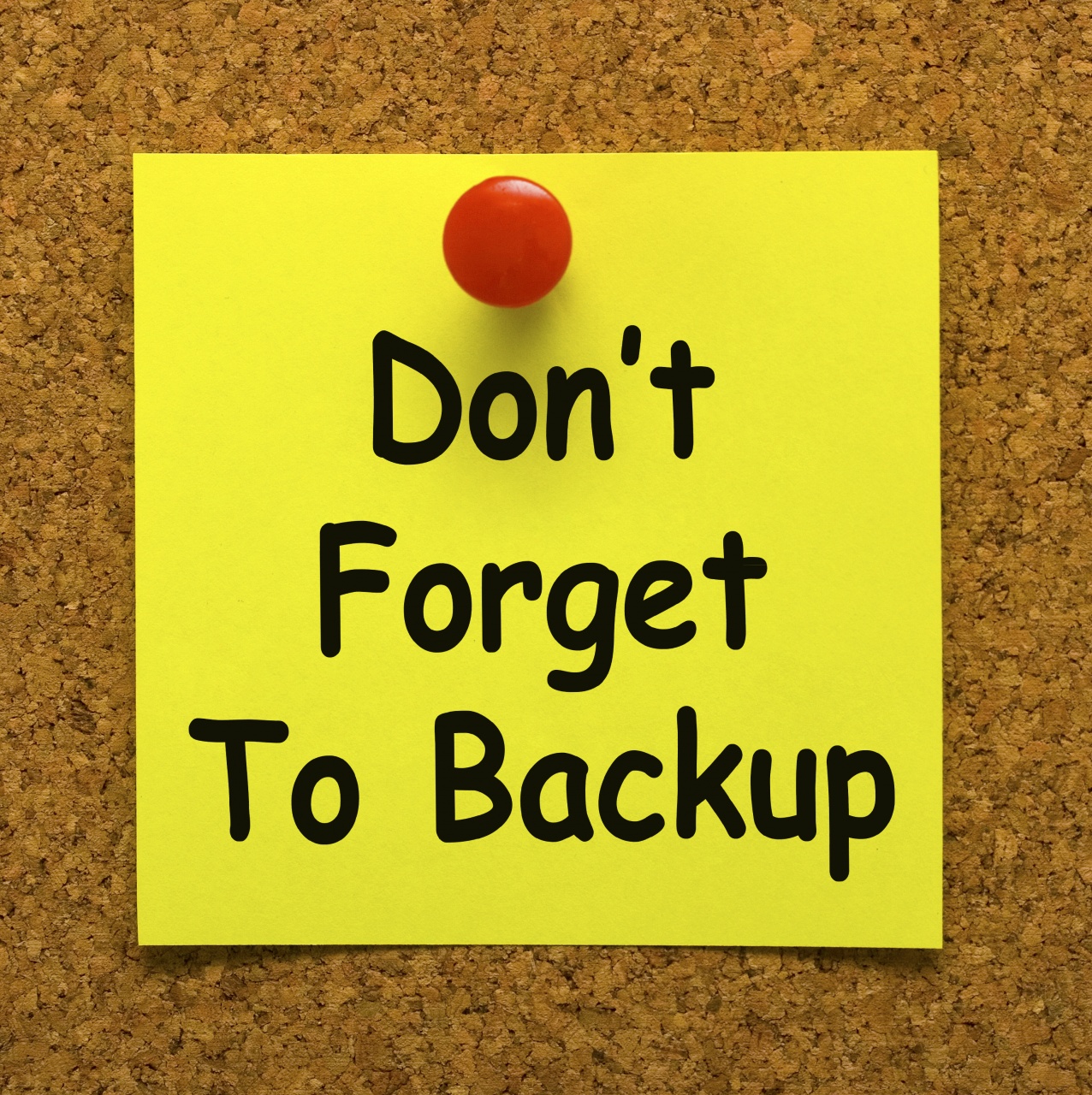

Ransomware: perché il backup dei dati è fondamentale

Un aumento del numero degli attacchi di phishing e ransomware, errori umani, maggior utilizzo del cloud…

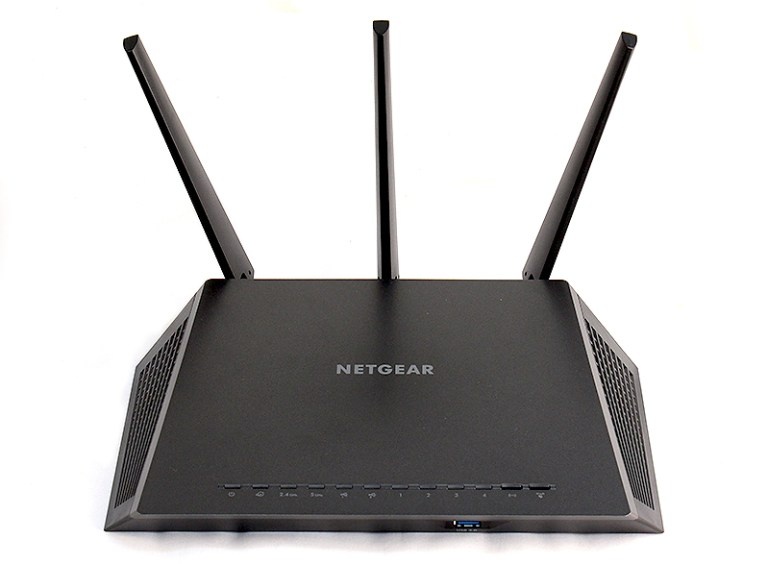

Netgear chiude una vulnerabilità RCE nei router SOHO

Undici router di Netgear destinati agli ambienti domestici e ai piccoli uffici sono soggetti a una vulnerabilità…

APT Turla ha una nuova backdoor difficile da trovare

Il gruppo sponsorizzato dal Cremlino sta usando una nuova backdoor dalle funzioni limitate che è difficile…

Green pass in azienda: controllo semplificato con YouWorkForce

YouWorkForce integra una nuova funzionalità sviluppata per agevolare le procedure di verifica del Green…

Gli smartphone custodiscono dati sensibili, vanno protetti

Alcuni suggerimenti degli esperti di cyber security per evitare la compromissione dei dati sensibili…

Ransomware BlackMatter attacca un'altra infrastruttura critica

Una cooperativa di mangimi e cereali statunitense, ritenuta un'infrastruttura critica, è stata attaccata…

Europol smantella organizzazione criminale: arrestati 106 truffatori

Erano quasi tutti italiani, alcuni legati a organizzazioni mafiose, gli autori di truffe online arrestati…

Le vulnerabilità preferite dai gruppi ransomware, in uno schema

Le vulnerabilità di cui approfittano i gruppi ransomware sono state raggruppate per prodotto. È un punto…

Zero Trust è più sicuro, ma molti continuano a usare le VPN

Molti professionisti IT non si fidano dei sistemi di sicurezza attuati dalle proprie aziende. Zero Trust…

Microsoft attiva l'accesso senza password per tutti gli account

Password deboli o troppo difficili da ricordare? Il dilemma è finito: Microsoft permette l'accesso ai…

Ransomware REvil: c'è il decryptor gratuito

Le vittime i cui dati sono stati cifrati dal ransomware REvil possono recuperare i loro dati senza pagare…

Italia fra i Paesi più colpiti dalle minacce a tema COVID

Le minacce informatiche a tema COVID continuano a imperversare. C'è anche un'impennata dei Green Pass…

Qualys: la security diventa sempre più ricca e integrata

La piattaforma integrata Next-Gen Cloud Security Platform si arricchisce di nuovi strumenti e presto…

Finance tartassato dai ransomware, spese di recovery da record

Le aziende di servizi finanziari colpite dal ransomware hanno speso oltre 2 milioni di dollari nel 2020…

Attacchi più veloci e senza malware: difendersi è sempre più difficile

L'evoluzione delle tecniche di attacco vede un impiego sempre minore di malware e una contrazione dei…

Patch Tuesday: Microsoft chiude 66 falle, compresa una zero-day

Microsoft ha distribuito 66 patch per chiudere altrettante vulnerabilità di Windows, Office e altro.…

Patching e password management riducono il rischio informatico

Violazione delle password e sfruttamento delle vulnerabilità sono gli attacchi più diffusi. Occorre…

Olympus colpita da un attacco ransomware

Olympus sta conducendo indagini su un attacco informatico che ha influenzato parte della sua infrastruttura…

Truffe ai clienti di Amazon: dai falsi ordini alle gift card

Ecco perché ai criminali informatici piace imitare Amazon, e come non farsi ingannare.

Sistemi di controllo industriale: crescono spyware e script dannosi

Gli attacchi informatici ai danni dei sistemi di controllo industriale sono in aumento. Ecco i dati…

Cisco chiude una serie di falle nel software IOS XR

Cisco ha chiuso diversi difetti ad alta gravità nel software IOS XR che avrebbero potuto attuare DoS,…

Nazioni Unite: attacco con data leak durato 4 mesi

Usando le credenziali rubate di un dipendente, cyber criminali sono riusciti a entrare nella rete delle…

Ransomware nel 2021: aumentano i riscatti, ma negoziando si risparmia

L'analisi degli attacchi avvenuti tra agosto 2020 e luglio 2021 rivela un'impennata degli attacchi e…

Dipendenti aziendali: la cybersecurity è una perdita di tempo

Policy di sicurezza incomprese e non rispettate sono un grande problema per la cyber security aziendale.…

Cloud security: consigli per una gestione efficace

Gli esperti di Check Point Software dispensano alcuni consigli per una scelta azzeccata ed efficiente…

Juice Jacking e le insidie della ricarica tramite USB pubblici

Le stazioni di ricarica USB presenti in aeroporti, sui mezzi pubblici e altro potrebbero essere compromesse…

500.000 password di account VPN Fortinet sul dark web

I gestori di VPN Fortinet farebbero bene a forzare un reset delle password: ci sono 500.000 credenziali…

Attacco zero-day contro gli utenti Windows

Non c'è ancora una patch per chiudere una vulnerabilità zero-day attivamente sfruttata. Però l'antivirus…

Bot rappresentano due terzi del traffico web, quelli cattivi dilagano

I bot costituiscono un problema per la sicurezza. È fondamentale identificarli e bloccarli per evitare…

Attacchi ransomware: i criteri di scelta delle vittime

Paese, settore merceologico, fatturato sono alcuni dei criteri che usano i cyber criminali per scegliere…

Tre vulnerabilità per gli switch smart di Netgear, c'è la patch

Netgear esorta a installare le patch per una ventina di switch, affetti da vulnerabilità di cui sono…

Ransomware principale minaccia informatica nel secondo trimestre 2021

Nel trimestre tra aprile e giugno gli attacchi ransomware hanno costituito il 46% degli attacchi totali.…

QakBot: attacchi cresciuti del 65% e nuove funzioni

Il trojan bancario QakBot è sempre più potente e diffuso. Gli attacchi sono aumentati del 65%, ora è…

Atlassian Confluence sotto attacco, patching urgente

Gli esperti di sicurezza informatica esortano a installare tempestivamente gli aggiornamenti di sicurezza…

Dispositivi IoT: oltre 1,5 miliardi di attacchi nel primo semestre 2021

La forte diffusione dei prodotti IoT ha fatto impennare gli attacchi: sono oltre 1,5 miliardi quelli…

WhatsApp: vulnerabilità risolta e multa per violazione del GDPR

WhatsApp ha chiuso una vulnerabilità che avrebbe potuto portare all'esposizione di dati sensibili. Una…

Anche Autodesk coinvolta nell'attacco alla supply chain di SolarWinds

A nove mesi dalla scoperta dell'attacco alla supply chain di Solar Winds, Autodesk ha rivelato di avere…

IoT in crescita nel mercato industriale, serve sicurezza

Smart factory e smart transport & logistics cresceranno entro il 2025 sia in Europa che in Italia. Servono…

Ransomware: un'economia sommersa difficile da smantellare

I ransomware sono ormai la linfa vitale dell'economia del crimine informatico. Smantellare le molteplici…

Attacchi BEC: diffusione e schemi di attacco più comuni

Gli attacchi BEC sono in aumento: ecco le tecniche più diffuse e i consigli generali per difendersi.

Supply chain: nella cyber guerra la storia si ripete

Dalle guerre fisiche agli attacchi alle supply chain: la tattica di interrompere i sistemi di approvvigionamento…

Venduto sul dark web lo strumento per nascondere malware nelle GPU

Sul dark web sarebbe stato venduto un codice PoC per l'esecuzione di malware nel buffer di memoria della…