Categoria

Tecnologie/Scenari

Tecnologie/Scenari

Claude Code e la prevedibilità che non avevamo previsto

Il leak di Claude Code non è un incidente come gli altri. Apre scenari operativi, normativi e concettuali su cui il settore non ha ancora risposte. Un'analisi.

Dal rischio nascosto alla resilienza: come rendere governabili gli ecosistemi OT moderni

Le reti OT moderne sono sempre più complesse e vulnerabili: servono governance, visibilità e strategie di resilienza per ridurre i rischi nascosti e proteggere gli ecosistemi industriali.

Phishing industriale: l'AI che rende gli attacchi precisi e micidiali

L'AI trasforma il phishing in un processo industriale, con esche personalizzate, codici generati in tempo reale e MFA aggirata by design. 340 organizzazioni colpite in due mesi.

Ransomware: gruppo specializzato nell’attacco entro 24 ore dalla scoperta di una falla

Il gruppo Storm-1175 sfrutta le vulnerabilità N-day prima che le vittime abbiano il tempo di installare le patch. Distribuisce il ransomware Medusa e colpisce per lo più sanità, finance ed education.

Commvault, nuove integrazioni con Microsoft Security

Progettate per ottimizzare la connessione tra rilevamento delle minacce e ripristino affidabile, le estensioni rafforzano le operazioni di cyber resilienza

SentinelOne rafforza la collaborazione con Google Cloud

Espansione geografica della piattaforma, sviluppo congiunto di soluzioni di sicurezza per ambienti AI e modernizzazione della protezione degli endpoint sono gli obiettivi del nuovo accordo.

Identità sotto attacco: il 2025 ridisegna il perimetro della sicurezza

Manifatturiero bersaglio preferito del ransomware, MFA compromessa con +178% di attacchi ai dispositivi, vulnerabilità sfruttate in pochi minuti dalla divulgazione: il 2025 ha spostato il campo di battaglia…

Creare fiducia nel digitale è un pilastro fondamentale per ESET e un elemento chiave affinché le persone possano trarre vantaggio dall’AI

Una buona sicurezza informatica è un pilastro fondamentale della nuova era dell'Intelligenza Artificiale e, per garantirla, dobbiamo poter contare sulla fiducia digitale

Akamai Brand Guardian contro le frodi di brand con AI

Akamai presenta Brand Guardian, soluzione di protezione del brand basata su AI che monitora web, social, email, app store e dark web.

Sette errori fatali nella cybersecurity delle PMI nel 2026

Attacchi ad alta severità in crescita del 20,8% nel 2025; ransomware nell'88% delle violazioni alle PMI. I sette errori operativi che amplificano il rischio.

Claude Code, il leak del sorgente apre una nuova kill chain AI

Il leak del codice di Claude Code espone i punti deboli di un agent AI scritto in parte da un LLM: attacchi alla supply chain, data poisoning e sfiducia verso uno strumento che può agevolare operazioni…

Palo Alto Networks aggiorna Prisma SASE per l'AI agentiva

Palo Alto Networks presenta evoluzioni di Prisma Browser e Prisma SASE per proteggere i flussi di lavoro basati su AI agentiva in azienda.

Agenti AI su Google Cloud: permessi predefiniti eccessivi mettono a rischio l'intero ambiente

Un agente AI configurato correttamente può diventare uno strumento di attacco: su Vertex AI Agent Engine, permessi predefiniti eccessivi aprono l'accesso ai dati del cliente e all'infrastruttura interna…

Qualys Agent Val: validazione delle vulnerabilità basata su prove

Un agente AI integrato nella piattaforma Qualys ETM valida in sicurezza la reale sfruttabilità delle vulnerabilità nell'ambiente live, riducendo del 90% il rumore nella correzione

Telegram rimuove 43 milioni di canali, ma i cybercriminali restano al loro posto

Numeri record di rimozioni nel 2025, ma gli ecosistemi criminali su Telegram non arretrano. Canali di backup, richieste di accesso manuali e contenuti inoltrati garantiscono la continuità operativa.

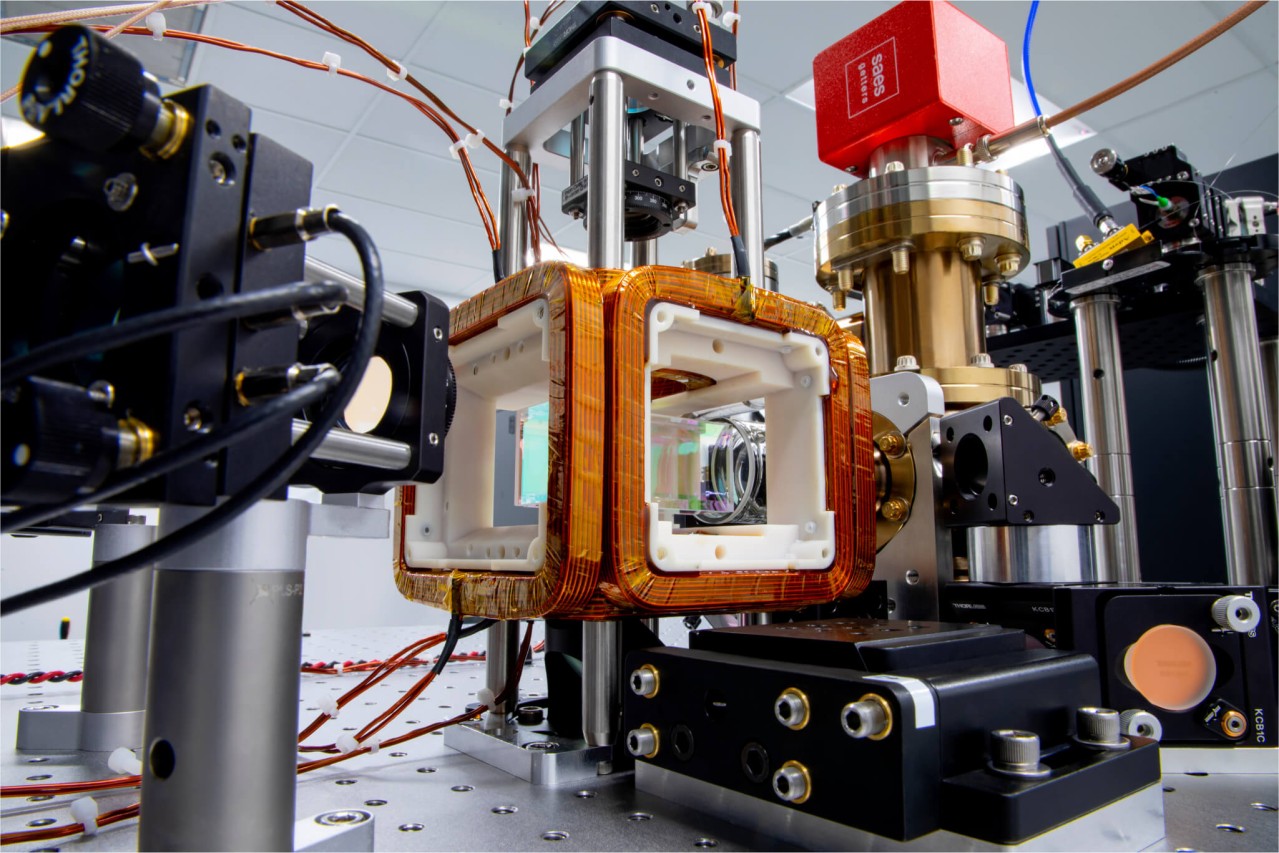

Tecnologia quantistica: acceleratore della rivoluzione digitale in Europa

L’UE prepara il passaggio alla sicurezza post-quantistica, cosa cambia per le organizzazioni europee?

APT cinese torna a colpire i governi europei con backdoor e catene di infezione evolute

Un APT di matrice cinese ha ripreso le campagne di spionaggio contro governi e diplomatici europei, con catene di infezione in continua evoluzione e la backdoor PlugX.

Agenti AI e nuove regolamentazioni: il quadro normativo italiano ed europeo 2026 per le imprese

L'adozione AI nelle imprese italiane è raddoppiata in dodici mesi, ma il quadro normativo cambia tutto: AI Act già applicabile, Legge 132/2025 in vigore, sanzioni fino a 35 milioni.

Poca fiducia nella cybersecurity: solo il 5% si fida dei propri vendor

Solo il 5% delle organizzazioni ha piena fiducia nei propri vendor di cybersecurity. In Italia quasi il 70% fatica a valutarne l'affidabilità, anche dopo la firma del contratto.

Cybercrime 2025: organizzato come un'azienda, solido come un franchise

Nel 2025 gli attaccanti si sono mossi più velocemente dei difensori, con strutture a franchising e CVE vecchi di dodici anni che funzionano ancora egregiamente.

WatchGuard NDR per MSP, la detection senza complessità

WatchGuard annuncia NDR for Firebox, Managed NDR e Total NDR, che portano la threat detection avanzata per le reti a PMI e MSP, senza bisogno di hardware aggiuntivo o team dedicati.

MSP: i tre pilastri dell’iperproduttività

Come combinare persone, processi e piattaforme per automatizzare le operazioni e generare iperproduttività.

L’industrializzazione dei breach e le nuove priorità della difesa

Gli attaccanti puntano sempre più sui dispositivi edge come primo gradino dell’attacco, mentre le identità restano il punto cieco più difficile da monitorare.

Moderne minacce legate all’AI e operazioni aziendali: serve più di una semplice strategia di backup

Vigeva una regola storica: “non mischiare mai backup e dati di produzione sullo stesso hardware”. Ma affrontare le minacce moderne richiede una conversazione completamente diversa.

Elmec punta sui talenti: 80 assunzioni IT nel 2026

Elmec Informatica avvia un piano di recruiting per 80 professionisti in ambito informatico e consolida il proprio modello di formazione continua per rispondere allo skill shortage nel settore IT.

Cybersecurity & Education: perché le scuole devono innalzare la postura di sicurezza e proteggere al meglio i dati sensibili

Il settore Education è nel mirino dei cybercriminali per i dati sensibili che custodisce. Le strategie per ridurre i rischi più comuni.

World Backup Day 2026: il backup non basta, serve il recovery

Nel World Backup Day 2026 gli esperti di settore analizzano perché backup e ripristino pulito sono oggi inseparabili nella strategia di resilienza aziendale.

Microsoft e il futuro dell’agentic cybersecurity

Per Microsoft il ruolo dell’AI agentica nella gestione della cybersecurity aziendale sarà sempre più centrale. Ne abbiamo parlato con Scott Woodgate, General Manager Threat Protection Product Marketing.…

ITSCyberGame 2026: premiati i migliori talenti cyber degli ITS

A Padova la cerimonia finale della competizione nazionale dedicata agli studenti degli Istituti Tecnici Superiori: vince il team Star1 di ITS ICT Piemonte. In Italia mancano 100.000 professionisti cyber.…

Kyndryl per la resilienza e la modernizzazione di CNP Assurances Italia

L’ambiente modernizzato offre componenti e servizi che spaziano dalla digitalizzazione alla cybersecurity, per supportare le esigenze di chi opera in un ambito altamente regolamentato

Claude, agenti AI e sicurezza: quando gli LLM diventano un rischio

Gli LLM sono sicuri e affidabili? Tre recenti episodi che riguardano Anthropic suggeriscono che il modello di adozione degli agenti AI deve cambiare registro.

Attacco cyber alla Commissione Europea

La Commissione conferma di aver subito un attacco cyber contro i suoi server web, ma senza coinvolgimento delle infrastrutture IT interne

Quando l’AI sviluppa e testa il software, chi garantisce che funzioni davvero?

Quando AI genera e testa il codice da sola, i bug arrivano in produzione. Il QA umano resta l'unico presidio capace di certificare l'idoneità del software.

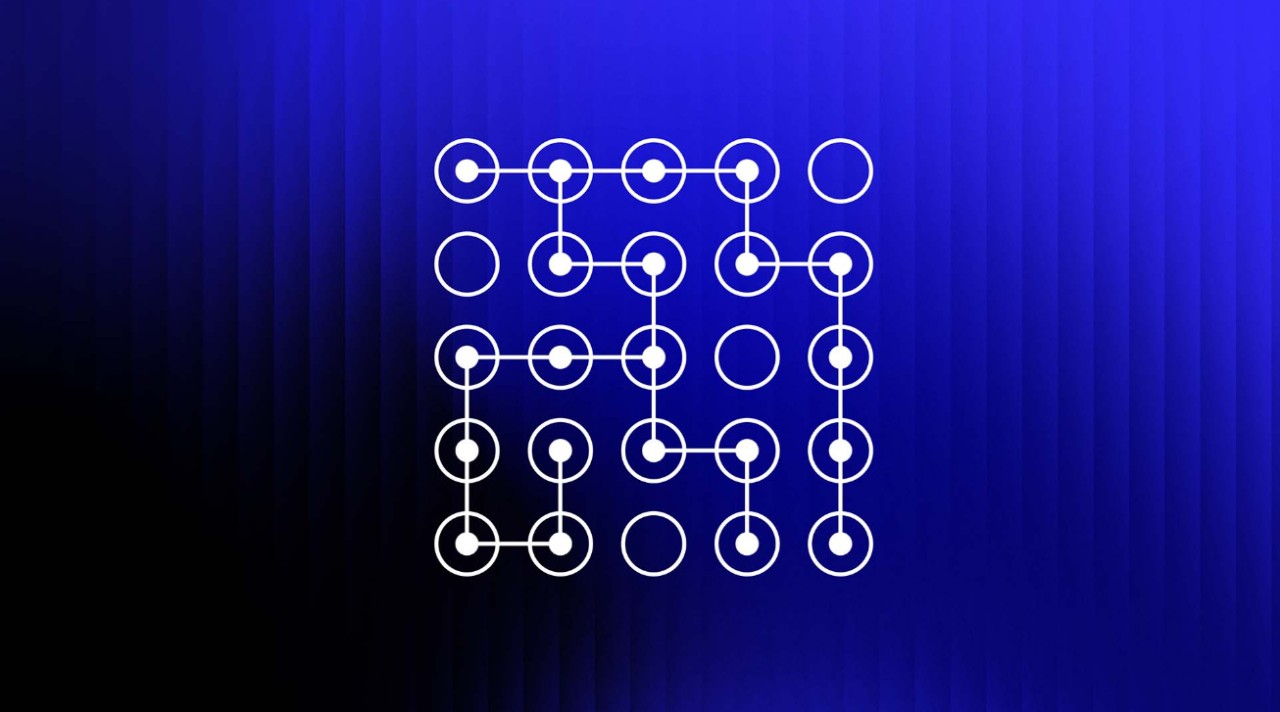

Attacchi agli LLM: la backdoor inserita in fase di training

Una nuova tecnica di attacco ai modelli linguistici avvelena i dati di training senza alterarne le etichette. ProAttack usa il prompt come trigger, rendendosi quasi impossibile da rilevare.

Cinque aree critiche per proteggere le PMI dagli attacchi cyber

Per le PMI un attacco informatico può costare fino a 300.000 euro. SimpleCyb identifica cinque aree critiche su cui intervenire per passare da una gestione reattiva a una strategia preventiva.

GitHub affianca l'AI a CodeQL per coprire le vulnerabilità nei linguaggi moderni

GitHub affianca all'analisi statica CodeQL un motore di rilevamento AI per coprire linguaggi e framework esclusi dal perimetro tradizionale. Preview pubblica in programma per il Q2 2026.

Iran, il modello ibrido a tre strati regge anche sotto attacco

Mentre i raid USA-Israele degradano le infrastrutture iraniane, MuddyWater, Handala e i proxy hacktivisti dimostrano un'autonomia operativa che va oltre le aspettative.

Google anticipa al 2029 la migrazione alla crittografia post-quantum

Google ha fissato al 2029 la scadenza per migrare i sistemi alla crittografia post-quantistica, sei anni prima della deadline proposta dal NIST. Un segnale che il Q-Day si avvicina più in fretta del previsto.…

CrowdStrike estende il modello Flex ai servizi di sicurezza

CrowdStrike estende il modello di consumo flessibile Falcon Flex all'intero portfolio di servizi expert-led con Flex for Services e uno Zero Dollar Flex Fund da 200 ore.

Incidenti gravi in calo, ma gli attacchi non si fermano

Nel 2025 gli incidenti globali ad alta severity rilevati dal servizio MDR di Kaspersky si sono fermati al 3,8%. Crescono però volume e sofisticazione delle minacce opportunistiche.

Non si può governare ciò che non si vede

Perché la visibilità è più importante della governance quando si tratta di identity security

Le aziende italiane trascurano i rischi della supply chain

L'83% delle aziende italiane ha aumentato gli investimenti in resilienza informatica, ma il 53% si concentra ancora sulla protezione interna ignorando supply chain, AI e quantum computing.

NIS2: 16.000 aziende italiane rischiano l’esclusione dal mercato. La scadenza di aprile da non ignorare

Il 30 aprile 2026 scatta l'obbligo di notifica degli incidenti cyber entro 24 ore per le aziende nella supply chain. Tra 16.000 e 50.000 imprese italiane nel perimetro NIS2.

Italian Channel Awards: una 12esima edizione di successo

La 12esima edizione degli Italian Channel Awards ha premiato il meglio del canale ICT italiano. Per la cybersecurity: Fortinet (Enterprise), ESET (PMI) e Exclusive Networks (distribuzione).

NIS2 e controllo accessi fisici: dieci regole per chi gestisce infrastrutture critiche

Un decalogo operativo sintetizza le best practice per allineare i sistemi di controllo accessi fisici ai requisiti NIS2, integrando protezione fisica e cybersecurity.

Credenziali rubate e MFA aggirato: il caso SharePoint

Interfaccia Spring Boot Actuator esposta, secret in un foglio di calcolo e flusso OAuth2 ROPC hanno permesso di bypassare l'MFA ed esfiltrare dati da SharePoint senza usare malware.

Cybersecurity in Italia nel 2025: credenziali nel mirino e phishing AI

Nel 2025 un attacco ogni 21,5 secondi a livello globale. In Italia crescono credenziali rubate, phishing potenziato dall'AI e incidenti con impatto operativo grave.

Quantum computing, dalla sperimentazione alla produzione il salto è ancora lungo

Molte aziende hanno compreso che il computing classico ha raggiunto i propri limiti, ma solo il 13% ha portato progetti quantum in produzione. Ecco a che punto siamo e che cosa manca.

Zscaler: nuove funzionalità per la sicurezza dell'IA enterprise

Zscaler amplia la AI Security Suite con inventario degli asset IA, controlli Zero Trust, red teaming automatizzato e supporto a NIST AI RMF e EU AI Act.

Italia: nel 2025 quasi 3.800 attacchi cyber, il 70% mira a rubare dati

In Italia quasi 3.800 attacchi informatici nel 2025, +82% rispetto a fine 2024; banking il settore più colpito, nel 70% dei casi l'obiettivo è il furto di dati.

Proofpoint lancia AI Security per la governance degli agenti AI in azienda

Proofpoint lancia AI Security per proteggere gli agenti AI autonomi in azienda, con rilevamento intent-based su endpoint, browser e MCP e un framework di governance a cinque fasi.

Kaspersky potenzia il servizio MDR

Kaspersky aggiorna MDR con un agente unificato per ambienti OT e embedded, nuove integrazioni con SIEM e Global Emergency Response Team e notifiche via Telegram.

Handala Hack: il conflitto in Medio Oriente riporta i wiper in primo piano

Handala Hack, il gruppo iraniano che usa i wiper come arma di guerra, torna a colpire organizzazioni in Israele e negli Stati Uniti sfruttando Microsoft Intune per cancellare dati su larga scala.

Fortinet aggiorna FortiOS e la piattaforma SecOps con AI agentica e protezione quantum-safe

Fortinet aggiorna FortiOS 8.0 e la piattaforma SecOps con AI agentica, nuovo cloud SOC e crittografia post-quantum, annunciati ad Accelerate 2026.

Greenbone porta in Italia il vulnerability management 100% europeo

Riccardo Caflisch e Andrea Muzzi raccontano la storia di Greenbone, l'unica soluzione di vulnerability management 100% europea e open source, che porta in Italia il suo approccio alla prioritizzazione…

Netskope One AI Security: governance e visibilità nell'era agentica

Netskope One AI Security sposta il focus dallo shadow AI all'abilitazione sicura: Alessio Agnello descrive le quattro nuove soluzioni per governare agenti, LLM, prompt e infrastrutture AI private, pubbliche…

Oltre il perimetro: WatchGuard punta su Zero Trust e Open MDR

Il malware evasivo viaggia quasi interamente cifrato; Gianluca Pucci spiega come WatchGuard affronta visibilità, PMI e ambienti misti con una piattaforma unificata.

AI agentica: memoria, permessi e skill diventano vettori di attacco

I ricercatori di Lakera, parte di Check Point, documentano tre classi di minacce emergenti nei sistemi di AI agentica: memory poisoning, strumenti sovra-privilegiati e skill malevole negli ecosistemi…

Cisco, si amplia l’offerta Secure AI Factory con Nvidia

Dai grandi data center, l’operatività si estende anche ai siti edge locali, supportando decisioni in tempo reale dove la tempestività è chiave, come ospedali, magazzini o veicoli in movimento